На час карантину під час Вашої роботи вдома існує більша загроза бути підданим кіберзламу, ніж би Ви виконували завдання в офісі. Щоб зменшити ризики інфікування шкідливими програмами та підвищити безпеку віддаленого доступу, дотримуйтесь наступних правил.

Використання паролів

Базовим заходом для безпеки віддаленого доступу є використання складних паролів як для доступу до пристроїв, так і для входу в облікові записи, програми та додатки.

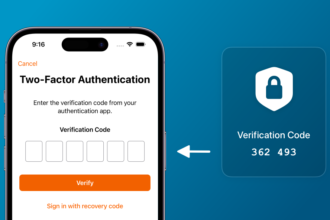

Для забезпечення додаткового рівня захисту даних важливо використовувати двофакторну аутентифікацію. Для цього, крім звичайного імені користувача та пароля, необхідно підтвердити вхід за допомогою коду з SMS-повідомлення чи спеціальної програми для двофакторної аутентифікації. Таким чином у разі викрадення облікових даних користувача зловмисники не зможуть отримати доступ до електронної пошти, програми чи інших корпоративних ресурсів.

Шифрування конфіденційної інформації

Безпека віддаленого доступу залежить від багатьох факторів, однак одним з найефективніших способів захисту файлів вважається шифрування. Цей процес передбачає модифікацію даних за математичною схемою та одним або декількома ключами, що робить інформацію нечитабельною Таким чином у разі проникнення шкідливого програмного забезпечення на зашифрований пристрій зловмисники зможуть побачити лише рядки безглуздих символів.

Види шифрування:

- Повнодискове шифрування, яке дозволяє шифрувати жорсткий диск пристрою.

- Шифрування даних, яке може шифрувати не тільки жорсткий диск, а й конкретні файли, документи чи електронні листи.

Резервне копіювання

Безпека віддаленого доступу передбачає не тільки надійний захист корпоративних даних, але й можливість їх відновлення у разі втрати. Для цього слід використовувати резервне копіювання даних, зокрема це стосується особистих авторських документів, звітів, досліджень, електронних таблиць, презентацій та фотографій. Існують різні типи резервного копіювання відповідно до потреб та можливостей користувача, які детальніше описано за посиланням.

Рішення для захисту пристроїв

Недостатній захист домашніх пристроїв може спричинити проникнення різних шкідливих програм в систему користувача, що безпосередньо становить серйозну загрозу безпеці віддаленого доступу. Для уникнення ризиків інфікування необхідно використовувати комплексне рішення з безпеки, яке забезпечує захист від вірусів, програм-вимагачів, шпигунських програм, а також блокує незахищені з’єднання, шкідливі веб-сайти, фішингові повідомлення та інші ознаки шкідливої поведінки.

Також радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ШІСТЬ ПОГАНИХ ЗВИЧОК, ЯКІ МОЖУТЬ “ВБИТИ” ВАШ КОМП’ЮТЕР

ЖИТТЯ НА КАРАНТИНІ: ЯКІ ДОДАТКИ ОБРАТИ ДЛЯ ВІДЕОКОНФЕРЕНЦІЇ?

ЯК ЗРОБИТИ ВІДДАЛЕНИЙ РЕЖИМ РОБОТИ ПІД ЧАС КАРАНТИНУ БЕЗПЕЧНИМ? ПОРАДИ

ФІШИНГ ТА СПАМ: ЯК РОЗПІЗНАТИ ІНТЕРНЕТ-ШАХРАЙСТВА, ПОВ’ЯЗАНІ З COVID-19?

АПГРЕЙД ВАШОГО КОМП’ЮТЕРА: 5 КОМПЛЕКТУЮЧИХ, ЯКІ ВАРТО ОНОВИТИ В ПЕРШУ ЧЕРГУ

Нагадаємо, Microsoft випустила позапланове оновлення для Windows 10 з метою виправити баг, що викликає проблеми з підключенням до інтернету через VPN. Однак, як виявилося, виправлення також викликає проблеми з підключенням до Інтернету, але тепер вже через Wi-Fi.

Також сьогодні більшість працівників компаній, учні, студенти та викладачі знаходяться на вимушеній самоізоляції через загрозу інфікування COVID-19. Саме тому популярними стали додатки, які дозволяють спілкуватися за допомогою відео в режимі реального часу.

Зверніть увагу, що під час пандемії коронавірусу кіберзлочинці активізували та оновили різноманітні схеми шахрайств. Найчастіше спекулюють на товарах індивідуального захисту, розповсюджують фейки, здійснють СМС-розсилку та телефонують, щоб виманити Ваші персональні дані та кошти.

Ймовірно, мало людей будуть заперечувати проти збору певних даних для відстеження інфікованих людей, якщо це допоможе зупинити поширення вірусу. Однак, крім очевидної користі від використання технологій, існують і ризики для цифрової конфіденційності громадян.

Усіх цікавить, чи можна опускати в воду смартфон без захисту від води. Насправді ж, навіть якщо телефон захищений від води, все одно не варто лізти з ним у воду.