Як відомо, служба iMessage від Apple використовує безпечне наскрізне шифрування, і це гарантує, що лише Ви та співрозмовник бачите повідомлення. Але в iMessage існує деяка проблема, пов’язана з конфіденційністю, яка виникає через iCloud.

iMessage використовує наскрізне шифрування для надсилання та отримання повідомлень

IMessage для iPhone, iPad і Mac завжди використовує наскрізне шифрування, тільки відправник та одержувач повідомлень можуть бачити їх вміст. Фотографії, відео та інші вкладення файлів також зашифровані. Ба більше, сервіс Apple – FaceTime також використовує наскрізне шифрування для голосових та відеодзвінків. Отже, компанія та її співробітники не можуть бачити вміст повідомлень iMessages, які Ви надсилаєте та отримуєте, навіть якщо б вони цього хотіли.

Функція резервного копіювання iCloud увімкнена за замовчуванням

Якщо на iPhone або iPad активована функція резервного копіювання iCloud, у звичайному безпечному наскрізному шифруванні є велика проблема.

Копіювання працює таким чином, що спочатку Ваші повідомлення шифруються, потім створюються резервні копії в iCloud, а далі зберігаються на серверах Apple. Однак технічний гігант отримує копію ключа, який використовується для шифрування цієї резервної копії.

Іншими словами: Apple та її співробітники можуть технічно отримати доступ до вмісту Ваших резервних копій iMessage на серверах компанії. Резервні копії не шифруються наскрізним способом.

Якщо сервери Apple були скомпрометовані або хтось інший отримав доступ до Вашого облікового запису iCloud, то тоді можна з легкістю побачити вміст Ваших повідомлень. Це також означає, що Apple може передати вміст Вашої історії iMessage, якщо уряд звернеться із таким запитом.

Компанія чітко пояснює це у своїй політиці конфіденційності iMessage та FaceTime. В ній зазначено, що Apple ніколи не зберігає вміст аудіо- та відеодзвінків FaceTime. Зберігаються лише повідомлення та вкладення iMessage.

Звичайно, iMessage набагато безпечніший ніж традиційні текстові повідомлення. SMS-повідомлення навіть не є приватними та безпечними, так як Ваш мобільний оператор може бачити їх вміст.

Чому резервні копії iCloud не шифруються наскрізними шифруванням?

Є кілька причин, чому Apple не використовує наскрізне шифрування для резервних копій.

По-перше, це забезпечує доступ до екаунтів для користувачів, які втратили свій пароль. Якщо Ви загубите пароль від Apple ID і пройдете процес відновлення пароля, Ви зможете відновити доступ до всіх своїх даних, включаючи резервні копії iMessage. Але якщо резервні копії підлягатимуть шифруванню, Apple не зможе надати Вам ключ для відновлення паролю, і Ви не зможете отримати доступ до облікового запису. Таким чином, наскрізно зашифровані резервні копії менш зручні для користувача.

Згідно з повідомленням Reuters від січня 2020 року, Apple планувала запровадити наскрізне шифрування для резервних копій iCloud. Однак компанія відмовилася від своїх планів після того, як ФБР поскаржилося, що це ускладнить отримання даних користувачів для правоохоронних органів у надзвичайних ситуаціях.

Як переконатись, що Apple не бачить Ваших повідомлень у iMessages

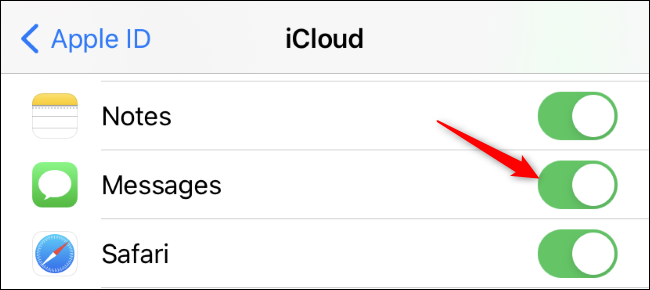

Якщо Ви не хочете, щоб повідомлення iMessages зберігалися на серверах Apple без наскрізного шифрування, Ви можете зупинити це, відключивши iCloud для повідомлень. Для цього натисніть Налаштування> Ваше ім’я> iCloud. Вимкніть тут опцію “Повідомлення“, щоб припинити зберігати історію iMessage у iCloud. Ви також можете зробити це на Mac.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як дізнатися, які дані Google знає про Вас і видалити їх? – ІНСТРУКЦІЯ

Як не стати жертвою кібератаки? ПОРАДИ

Чи варто користуватися WhatsApp? П’ять правил безпеки від найбільш розшукуваного хакера світу

П’ять небезпечних типів файлів, що можуть містити шкідливе ПЗ

Нагадаємо, Apple займається розробкою, яка буде розрізняти користувачів смартфонів за новою технологією. Йдеться про так звану теплову карту особи, яка, як і відбитки пальців, є унікальною. Обдурити цю систему захисту буде практично неможливо.

Також корпорація Microsoft випускає вбудований генератор паролів та функцію моніторингу витоків облікових даних у системах Windows та macOS, що працюють з останньою версією Microsoft Edge.

Окрім цього, багатофункціональний “шкідник” VPNFilter, якому вдалося інфікувати 500 тисяч роутерів у 54 країнах, хоч і був дезактивований два роки тому, однак досі не вичищений із сотень мереж. Такі невтішні результати чергової перевірки, яку провели дослідники з Trend Micro.

До речі, викрадена база даних, яка містить імена, адреси електронної пошти та паролі користувачів Nitro PDF, безкоштовно розповсюджується в Мережі. Загалом база даних налічує понад 77 мільйонів записів.