Швидкий розвиток технологій сприяв тому, що тепер смартфони мають функціонал персонального комп’ютера. З їх допомогою можна спілкуватися в соцмережах, перевіряти пошту, здійснювати Інтернет-замовлення та розраховуватися онлайн. Водночас розширення функціональних можливостей призвело до зростання кількость випадків інфікування мобільних пристроїв шкідливими програмами.

Ось кілька порад, які допоможуть вам захистити свій смартфон та персональні дані:

1. Використовуйте методи аутентифікації

Поширеною думкою більшості користувачів є те, що відсутність блокування Вашого смартфону не становить жодної загрози. Відповідно до звіту компанії ESET, майже третина користувачів не використовує жодного типу блокування екрана. Через відсутність блокування телефона та інших функцій для захисту від несанкціонованого доступу будь-хто може отримати доступ до Ваших даних.

Фахівці з кібербезпеки наголошують, що блокування Вашого екрана має таке саме значення для захисту смартфона, як і оновлення операційної системи та додатків. При цьому важливо пам’ятати, що потрібно не просто ставити графічний ключ “L” або PIN-код “1234”, а поєднувати біометричну функцію (розпізнавання відбитків пальців чи обличчя) та надійний пароль.

2. Завантажуйте програми з офіційних магазинів

Для поширення шкідливих додатків кіберзлочинці, як правило, використовують неофіційні магазини додатків, які не мають суворого контролю. У таких альтернативних магазинах програми не проходять процедуру затвердження, а це означає, що будь-хто може завантажити шкідливий додаток. Тому для зменшення ризиків викрадення персональних даних та захисту смартфона потрібно використовувати виключно офіційні магазини додатків. Завантажуйте програми та ігри лише з надійних джерел, таких як Google Play Store або App Store.

3. Контролюйте надання дозволів

Як правило, після завантаження додатки вимагають надання різних дозволів для належної роботи. Більшість користувачів просто гортають їх без прочитання та натискають кнопку “Прийняти”. Однак у разі надання дозволу шкідливій програмі зловмисники зможуть також отримати доступ до конфіденційних даних або навіть таємно шпигувати за Вами за допомогою камери. Відомим прикладом є програми-ліхтарики, які вимагали дозвіл на доступ до мікрофона чи камери. Тому будьте уважними під час надання дозволів кожному додатку, з’ясовуйте, які дані збираються і чи це, справді, необхідно.

Читайте також: Як надавати дозволи, зокрема, тимчасові для програм на Android? – ІНСТРУКЦІЯ

4. Використовуйте антивірусне рішення для захисту смартфона

Більшість людей недооцінюють важливість використання програмного забезпечення для захисту своїх смартфонів. Проте телефони вже давно стали повноцінними кишеньковими комп’ютерами, які оперують великими об’ємами конфіденційних даних. Саме тому мобільні пристрої стали такою ж привабливою ціллю для зловмисників, як і комп’ютери. У зв’язку з цим спеціалісти рекомендують використовувати надійне рішення для захисту смартфона від різних видів загроз, зокрема програм-вимагачів, вірусів, шпигунських програм та фішинг-атак.

5. Віддалене управління пристроєм та даними на ньому

Повертаючись до попереднього пункту, варто зазначити, що сучасні антивірусні рішення пропонують функцію віддаленого блокування пристрою у разі його викрадення чи втрати. Крім цього, Ви зможете налаштувати свій пристрій для очищення всіх даних у разі неуспішного проходження аутентифікації певну кількість разів.

Читайте також: Як віддалено вийти з Gmail на загубленому пристрої? ІНСТРУКЦІЯ

6. Шифрування та резервне копіювання

За умови наявності великої кількості важливих даних на смартфоні Вам слід потурбуватися про наявність резервних копій. Це дозволить відновити потрібну інформацію у разі її втрати чи викрадення зловмисниками. Ще одним способом захисту персональних даних від несанкціонованого доступу є шифрування. Шифрування файлів на Вашому смартфоні не дозволить кіберзлочинцям отримати доступ до конфіденційної інформації. Крім цього, не забувайте регулярно оновлювати операційну систему та додатки для виправлення виявлених помилок та уразливостей системи.

Читайте також: Окрім паролів: 4 ключові кроки безпеки, про які ви, ймовірно, забуваєте

7. Увімкніть функцію відстеження пристрою

Якщо ви втратите або у вас вкрадуть телефон, ця функція допоможе вам знайти його або видалити з нього дані. Ось як це зробити на Android та iPhone.

Читайте також: Змініть одне налаштування iPhone, щоб зупинити злодіїв

8. Оновлюйте програмне забезпечення

Виробники смартфонів регулярно випускають оновлення програмного забезпечення, які містять виправлення вразливостей безпеки. Завжди встановлюйте найновіші оновлення програмного забезпечення, щоб захистити свій телефон від останніх загроз.

Читайте також: Чи безпечно використовувати старий чи вживаний телефон? Ось що ви повинні знати

9. Безпечно позбавляйтеся від старих пристроїв

Перед заміною чи продажем пристрою не забудьте зробити декілька кроків для його безпечної утилізації. На деяких пристроях необхідно здійснити шифрування диску перед його очисткою, на інших буде достатньо виходу з усіх служб, якими Ви користувалися. У будь-якому випадку, не варто недооцінювати критичну важливість цього процесу для безпеки Вашої конфіденційної інформації.

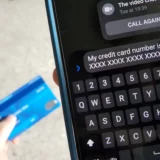

10. Остерігайтеся небезпечних викликів та фішингових повідомлень

Найпопулярнішим вектором поширення фішингових схем залишається електронна пошта, однак шахраї вдаються і до інших витончених методів. Зокрема зловмисники можуть надсилати текстові повідомлення із небезпечними посиланнями, при переході на які завантажуються різні види шкідливого програмного забезпечення. Ще однією схемою є дзвінки жертвам з міжнародних номерів. У користувачів, які телефонують у відповідь, з рахунку знімається чимала сума. Тому у разі отримання подібних дзвінків двічі подумайте, перш ніж передзвонити.

Читайте також: Телефонне шахрайство: як розпізнати обман та викрити зловмисника?

11. Використовуйте захищений Wi-Fi

Якщо ви користуєтеся Wi-Fi в громадському місці, переконайтеся, що він захищений паролем. Не вводьте особисту інформацію на незахищеному Wi-Fi.

12. Позбавтесь від переконання, що зі мною це не станеться

Можливо, Ви ніколи не зіштовхнетесь з проблемою інфікуванням пристроїв або несанкціонованого доступу до облікових записів. Але визнання того, що такий ризик є, може допомогти вам підготуватися у довгостроковій перспективі. Зокрема зменшити шкоду від потенційних інцидентів до мінімуму дозволить забезпечення захисту пристроїв, резервне копіювання даних, віддалена очистка даних з пристрою та дотримання інших вищезгаданих рекомендацій. Однак ризикувати чи бути підготовленим в наступному році – обирати Вам.

До речі, для багатьох Різдво є найчарівнішою порою року – часом дарувати подарунки та отримувати приємні вітання, робити добрі справи та радувати близьких. Але скористатися передсвятковою заклопотаністю також прагнуть кіберзлочинці, схеми шахрайства в Інтернеті яких націлені на викрадення грошей та даних користувачів.