Телефонне шахрайство – це вид шахрайства, коли шахрай телефонує і переконує жертву повідомити особисту, фінансову чи конфіденційну інформацію або переказати гроші. Виманювати платіжні дані зловмисник може з будь-якого приводу: “родич потрапив у ДТП”, “Ви виграли мільйон!”, “Ваша картка заблокована”. Навчіться розпізнавати обман за допомогою порад, які наведені у статті.

Що потрібно шахраєві?

Шахрая цікавлять реквізити вашої платіжної картки, паролі, коди банків та мобільних операторів, кодові слова. Усе це зловмиснику потрібно, аби зняти залишки коштів на карті або переконати жертву здійснити переказ коштів на свою користь.

Шахрай може назватися будь-ким – працівником банку, працівником НБУ, Пенсійного фонду, Фіскальної служби, працівником поліції, комунальних служб, мобільного оператора, покупцем вашого товару тощо.

Якщо запитують термін дії картки, тризначний номер на звороті картки, паролі, коди банків та мобільних операторів, НЕГАЙНО припиняйте розмову!

Шахрай може обіцяти “легкі” гроші, наприклад, несподіваний виграш, може намагатися керувати у телефонній розмові вашими діями – направляти до терміналу чи банкомату, може попросити сфотографувати та переслати/надати фото платіжної картки, залякувати, що ваша картка заблокована, а злочинці зламали рахунок, чи попросити перейти за посиланням та зазначити всі персональні дані та реквізити платіжної картки. Усі зазначені дії співрозмовника є прямими ознаками шахрайства!

Ознаки телефонного шахрайства

- Дзвінок із невідомого або підозрілого номера.

- Говорять дуже швидко, створюючи відчуття терміновості.

- Вимагають негайно повідомити особисті дані.

- Обіцяють велику вигоду або лякають можливими проблемами.

- Використовують агресивний або емоційний тиск.

Телефонне шахрайство: типові сценарії

Сценарій “Ваша картка заблокована”

Шахрай маскується під працівника банку і просить надати інформацію: реквізити картки, одноразові паролі. Також під час розмови шахрай може переконувати здійснити перерахунок коштів, зняти ліміт по картці.

Пам’ятайте, працівники банку ніколи не телефонують, щоб дізнатись зазначену інформацію.

Якщо у вас є сумніви, шахрай чи працівник, передзвоніть на офіційний номер телефону банку, який зазначеній на картці.

Сценарій “Мамо, я в поліції або у лікарні”

Вночі телефонує нібито представник правоохоронних органів і повідомляє, що ваш родич в поліції за бійку, ДТП, крадіжку тощо. Щоб його визволити вам необхідно сплатити кошти (перерахувати грошову компенсацію постраждалому/слідчому/лікарю чи судді тощо). Для переконливості шахрай передає слухавку нібито родичеві, який жалібним голосом пояснює, що сталася біда.

Перед тим, як віддавати, сплачувати чи переказувати кошти, зателефонуйте своєму родичу та запитайте, як у нього справи.

До речі: Шахраї використовують генератори голосу ШІ, щоб звучати як ваші близькі

Сценарій “Ви виграли автомобіль, квартиру, мільйон тощо”

Жертві надходить SMS-повідомлення щодо виграшу, більше деталей на сайті або за телефоном.

Особа, передзвонює за вказаним номером, де їй пояснюють, щоб отримати свій приз, необхідно сплатити податок у розмірі 1% від його вартості. Для переконливості шахраї можуть створити сайт, на якому є вся інформація щодо “акції” та відгуки попередніх переможців.

Пам’ятайте! Податки не перераховує отримувач виграшу (вони утримуються з суми виграшу через її зменшення на суму податків).

Що робити, якщо ви випадково повідомили шахраю реквізити картки та паролі?

✅ Негайно заблокуйте картку

Для цього зателефонуйте на гарячу лінію банку, вказану на звороті картки або через інтернет-банкінг.

✅ Зверніться до Кіберполіції онлайн

Для цього перейдіть за посиланням ticket.cyberpolice.gov.ua

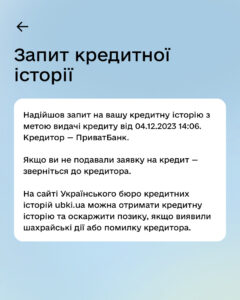

✅ Контролюйте кредитну історію

Перевіряйте свою кредитну історію на предмет незнайомих кредитів або заборгованостей. Про всі запити вашої кредитної історії ви отримаєте повідомлення в додатку Дія. Якщо ви не подавали запит на отримання кредиту, негайно зверніться до фінансової установи, яка вказана в повідомленні.

✅ Подбайте про близьких

Попередьте знайомих та близьких, щоб вони не потрапили у таку ж пастку.

Як уберегтися від телефонних шахраїв?

- Не передавайте особисті дані по телефону, код CVV на зворотньому боці картки, коди, які ви отримали в смс-повідомленні або банківському додатку.

- Перевіряйте інформацію, передзвонюючи в офіційні установи.

- Перевіряйте номер телефону через пошук в інтернеті або мобільні додатки.

- Блокуйте номери, з яких отримали шахрайські дзвінки та повідомляйте про ці номери в мережі.

- Не довіряйте незнайомцям, навіть якщо вони представляються знайомими чи родичами.

- Не переходьте за підозрілими посиланнями або SMS.

- Запам’ятайте: банки ніколи не запитують паролі та коди безпеки телефоном.