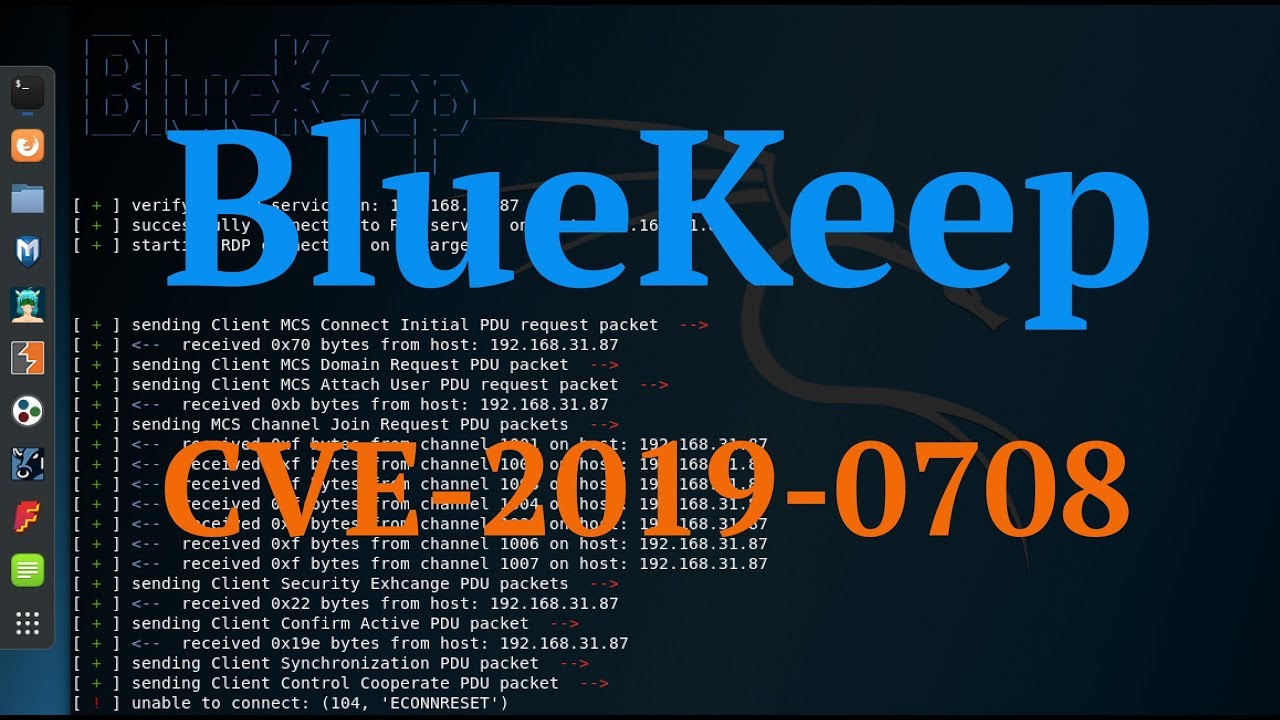

На GitHub опублікований детальний технічний аналіз критичної уразливості (CVE-2019-0708), що отримала назву BlueKeep, а також незавершений PoC-код для атак на системи під управлінням Windows XP.

Згідно зі статистикою компанії BitSight, станом на 2 липня 2019 року кількість систем, схильних до уразливості BlueKeep, перевищує 805 000 пристроїв.

Баг зачіпає служби віддалених робочих столів (Remote Desktop Services), раніше відомі як служби терміналів (Terminal Services). Ця уразливість не вимагає авторизації або будь-якої взаємодії з користувачем. Тобто дозволяє шкідливому ПЗ поширюватися від комп’ютера до комп’ютера подібно до того, як шкідлива програма WannaCry поширилася по всьому світу в 2017 році.

Баг дозволяє відкрити з’єднання з вразливим RDP-сервером і через канал MS_T120/00 відправити шкідливий код, а потім розірвати з’єднання. Для віддаленого виконання коду потрібно так зване розпорошення купи (heap spraying). У своїй презентації (на китайській мові) її автор 0xeb_bp описує етапи експлуатації уразливості, за винятком деяких подробиць, зокрема без вказівки коду. Також представлена техніка фокусується на версії Windows XP і може бути неефективна для атак на більш пізні релізи операційної системи.

За словами колишнього розробника експлойтів для АНБ Джейка Вільямса (Jake Williams), презентація докладно розповідає про реалізацію атаки heap spraying. Вона є однією з найбільш важких завдань при створенні експлойта. Фахівці вважають, що це самий детальний технічний аналіз уразливості на цей момент.

Heap spraying – атака, яка використовує помилки в роботі з пам’яттю додатку, заснована на передбачуваності положення купи в адресному просторі процесу. Атакуючи за допомогою heap spraying, зловмисник змушує додаток виділити пам’ять під велику кількість об’єктів, що містять шкідливий код. При цьому підвищується ймовірність успіху експлойта, який переносить потік виконання на деяку позицію всередині купи.

До речі, шпигунська програма під назвою Pegasus від ізраїльської компанії NSO Group тепер здатна витягувати дані користувачів із хмарних сховищ Apple, Google, Facebook, Amazon і Microsoft.

Нагадаємо, версія Microsoft Edge, встановлена в Windows 10, відправляє повну URL-адресу сайтів, які відвідує користувач, компанії Microsoft. Ці дані містять не тільки інформацію про сторінку, а й ідентифікатор безпеки.

Також компанія Vivo впроваджує нову унікальну технологію для своїх смартфонів, що отримала назву “Dual Wi-Fi Acceleration”. Вона дозволяє підключатися до двох Wi-Fi одночасно для більш стабільного з’єднання.

Стало відомо, що фальшиву шкідливу програму маскують під FaceApp та розповсюджують через інфіковані веб-сайти та YouTube.

Окрім цього, навіть правоохоронні органи втратять можливість прослуховувати мобільні пристрої з запуском технологій 5G.

Якщо смартфон став Вашим цифровим помічником у повсякденному житті й у роботі, пропонуємо добірку мобільних сервісів для монтажу відео. Вони стануть Вам у нагоді, коли Ви перебуваєте на цікавій події, за кордоном, маєте гарні кадри але не маєте часу, щоб змонтувати їх у непростому Premiere Pro, радять фахівці громадської організації “Інтерньюз-Україна“.

Зверніть увагу, завантажувач CCleaner містить рекламні пропозиції сторонніх продуктів. Так, користувачі CCleaner, які оновлюють програму або встановлюють її заново за допомогою оффлайн-завантажувача, можуть отримати ці пропозиції.

Аналітики Mangrove Capital Partners заявляють, що Apple представить операційну систему SiriOS в 2020 році. Вона буде використовуватися в пристроях “інтернету речей”.