Компанія з кібербезпеки Bitdefender виявила нову групу хакерів, яка наразі атакує різні компанії по всьому світу за допомогою зловмисного програмного забезпечення, прихованого всередині плагінів для 3Ds Max.

3Ds Max – це програма для комп’ютерної графіки в 3D, розроблена програмним гігантом Autodesk і вона зазвичай встановлюється та використовується інженерними, архітектурними, ігровими або програмними компаніями.

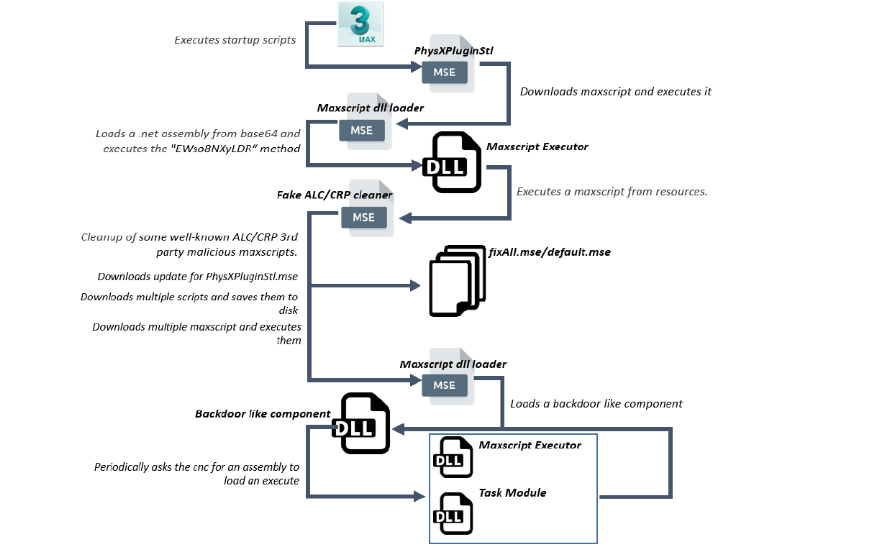

Раніше цього місяця, 10 серпня, Autodesk опублікував попередження про небезпеку зловмисного плагіна під назвою “PhysXPluginMfx”, який зловживав MAXScript – утилітою сценаріїв, яка постачається із програмним забезпеченням 3Ds Max, повідомляє ZDNet.

Компанія попередила користувачів, що, після установки на 3Ds Max, плагін PhysXPluginMfx виконуватиме зловмисні операції MAXScript для пошкодження параметрів 3Ds Max – а саме запускає шкідливий код, а також розповсюджує та заражає інші файли MAX (* .max) у системі Windows та робить так, щоб зловмисне програмне забезпечення поширилося на комп’ютери інших користувачів, які отримували та відкривали файли проектів 3Ds Max.

Bitdefender, співробітники якого вивчали цей шкідник, заявили що метою цього плагіна в дійсності є розгортання трояна-бекдора, який хакери могли використовувати для сканування заражених комп’ютерів на чутливі файли та згодом крадіжки важливих документів.

Румунська фірма з питань кібербезпеки також заявила, що вона проводила розслідування та змогла підтвердити атаки принаймні на одну ціль – міжнародну компанію з архітектурної та відеопродукції, яка зараз займається архітектурними проектами з забудовниками. що спеціалізуються на розкішній нерухомості та мають свої підрозділи на чотирьох континентах. Інформація, зібрана під час цього розслідування, показала, що хакери використовували сервер команд та контролю (C&C), який знаходився в Південній Кореї.

“Дивлячись на власну телеметрію, ми виявили інші зразки, які надсилали дані на той же сервер C&C. Це означає, що група не обмежувалася лише розробкою зразків для жертви, яку ми досліджували”, пише Ліві Арсен, старший дослідник загроз з компанії Bitdefender в електронному листі.

Згідно з Bitdefender, ці додаткові зразки зловмисного програмного забезпечення так само ініціювали з’єднання з сервером C&C з таких країн, як Південна Корея, США, Японія та Південна Африка, що дозволяє припустити, що група хакерів також могла атакувати інших непідтверджених жертв у цих країнах. Ці з’єднання зразків програми з сервером були помічені ще в липні, але це не означає, що хакерська група почала діяти ще місяць тому, і хакери могли легко використовувати інший сервер для старих операцій.

“Якщо витонченість цього розслідуваного нападу є єдиною характеристикою групи, вони, здається, мають чітке розуміння того, що вони роблять, і вони могли деякий час уникати уваги спецслужб”, – сказав Арсен.

Хоча деталі про цілі та операції цієї групи залишаються багато в чому таємницею, схоже, дослідники Bitdefender вважають, що ця група є ще одним прикладом витонченої групи найманців, яка надає послуги різним акторам, промислового шпигунства.

Хоча звіт Bitdefender не містить інформації, яка підтверджує цю оцінку, якщо це правда, це зробило б цю групу третьою групою хакерів-найманців, яку викрили в цьому році після Dark Basin (серед жертв -індійська компанія BellTrox та інші інвестиційні компанії ) та DeathStalker (раніше названа Deceptikons, атакувала європейські юридичні фірми).

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як швидко знайти системні налаштування у Windows 10? – ІНСТРУКЦІЯ

Як допомогти Gmail розпізнавати спам та заблокувати небажані листи?

10 кращих додатків для обміну повідомленнями на Android

Як поділитися своїм місцезнаходженням з друзями на iOS і Android? ІНСТРУКЦІЯ

Як відформатувати текст у Google Таблицях? ІНСТРУКЦІЯ

Фішингову кампанію з використанням бренду Netflix виявили фахівці з кібербезпеки. Зловмисники розсилають користувачам листи з повідомленням про заборгованість і вимогою змінити платіжні дані для продовження підписки.

Також сервіс “Карти” від Google зараз активно удосконалюють, щоб полегшити розрізнення природних особливостей навколишнього середовища – щоб люди могли побачити з великою точністю, де розташовані гірські крижані шапки, пустелі, пляжі чи густі ліси. За даними Google, нові “Карти” будуть доступні у 220 країнах та окремих територіях, які зараз підтримуються програмою – “від найбільших мегаполісів до малих селищ”.

Зверніть увагу, щойно відкритий дослідниками P2P-ботнет уразив щонайменше 500 урядових та корпоративних серверів SSH протягом 2020 року. Фірма з кібербезпеки Guardicore опублікувала дослідження FritzFrog, однорангового (P2P) ботнету, який було виявлено за допомогою устаткування компанії з січня цього року.

До речі, Huawei підтвердила, що Android-пристрої її виробництва як і раніше будуть отримувати оновлення функціоналу та патчі безпеки. Як повідомили представники Huawei порталу Huawei Central, компанія продовжить оновлювати свої смартфони (в тому числі Honor) з передвстановленим магазином додатків Google Play і Huawei Mobile Services.

Microsoft випустила позапланове оновлення KB4578013, що виправляє дві уразливості підвищення привілеїв в сервісі віддаленого доступу (Windows Remote Access).