Google Sheets – дуже зручний інструмент підвищення продуктивності, який може забезпечити безперебійний обмін електронними таблицями з колегами та друзями. Завдяки онлайн-таблицям від Google спільна робота над проектом стає легшою. Однак через те, що меню додатку Google Docs представлене англійською мовою, у користувачів можуть виникнути труднощі під час роботи з документом. Пропонуємо Вам інструкцію, яка допоможе налаштувати “форматування комірки за шириною тексту”, як у звичного Excel від Microsoft.

Для чого потрібна функція “обгортання” текстом?

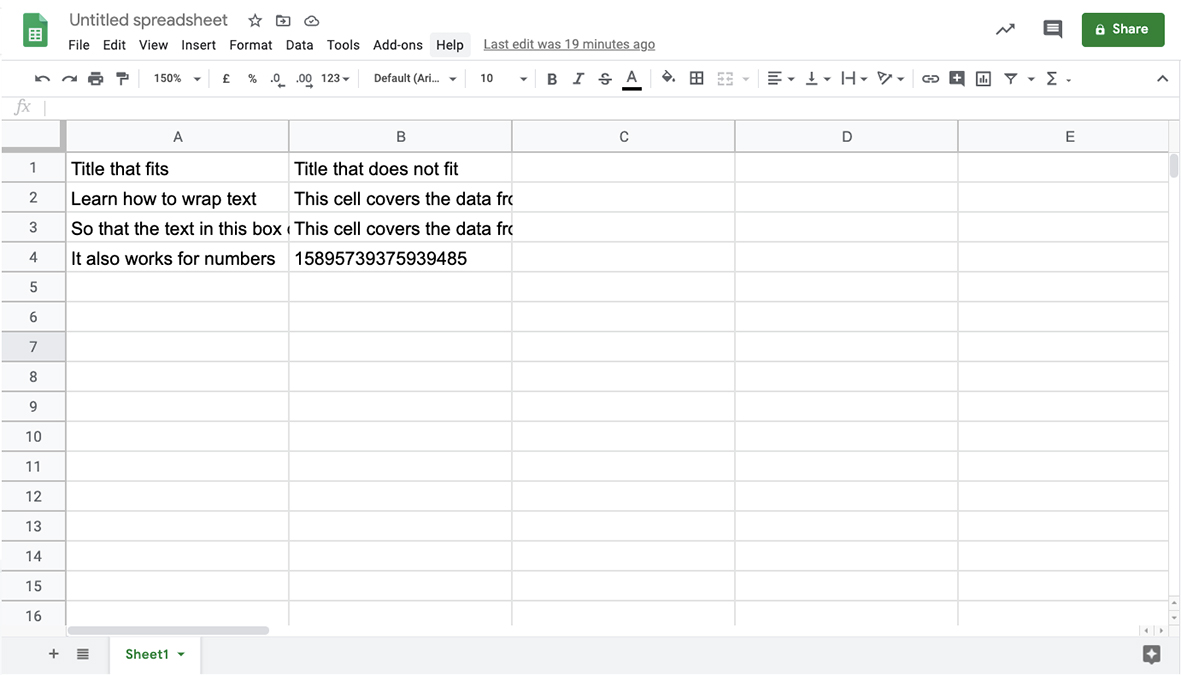

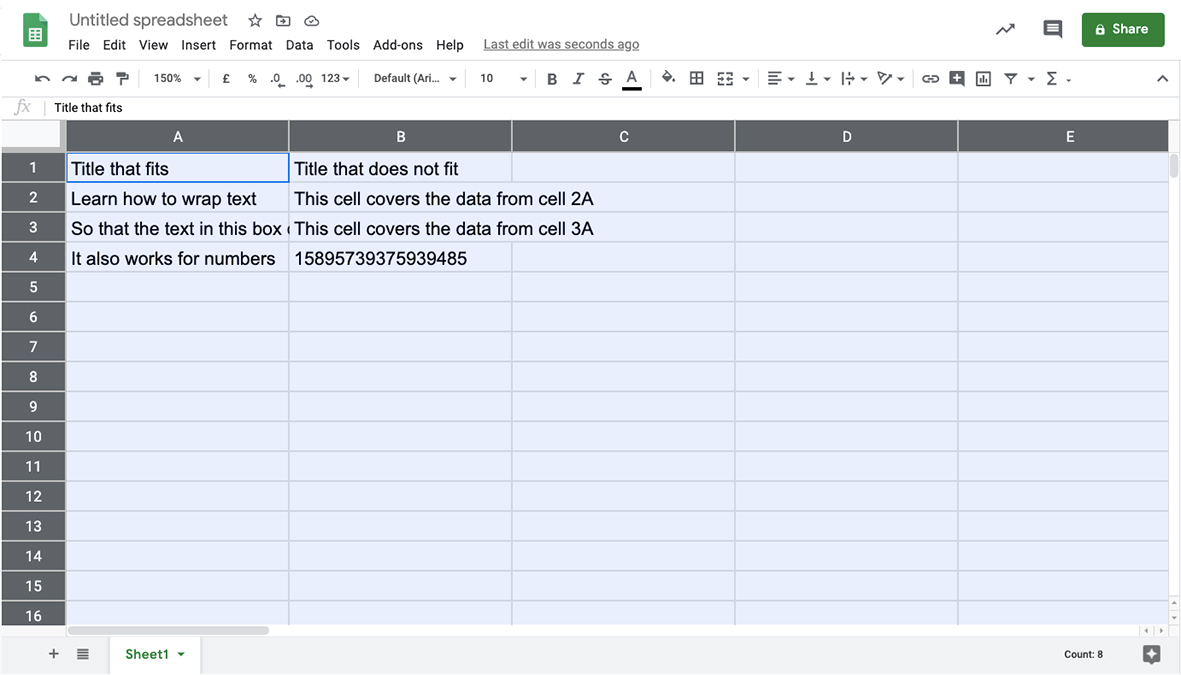

За замовчуванням весь текст вирівнюється зліва від комірок. Він відформатований для переповнення в наступну комірку, що зазвичай означає, що Ви не зможете прочитати усе в кожній комірці, не натиснувши на неї. Це може бути проблемою, особливо коли Ви працюєте з великою кількістю тексту. Ось, як налаштувати функцію “обгортання” текстом, яка дозволяє контролювати спосіб відображення розширених обсягів даних у комірках.

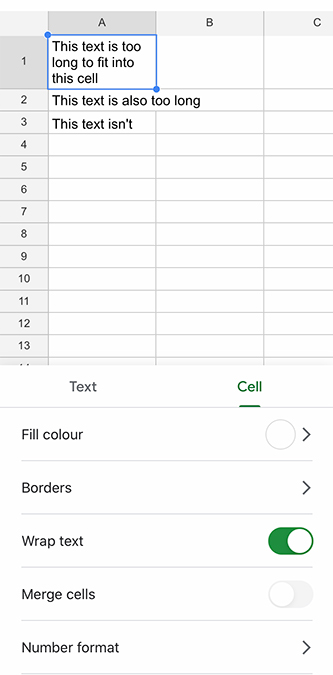

Є кілька різних варіантів. Якщо Ви виберете параметр “обгортання”, то всі комірки розширяться вертикально, щоб відобразити весь текст (або цифри) всередині них. Існують також деякі інші зручні інструменти форматування, про які слід пам’ятати. Але спочатку розглянемо, як “обгортати” текстом комірки у Google Sheets.

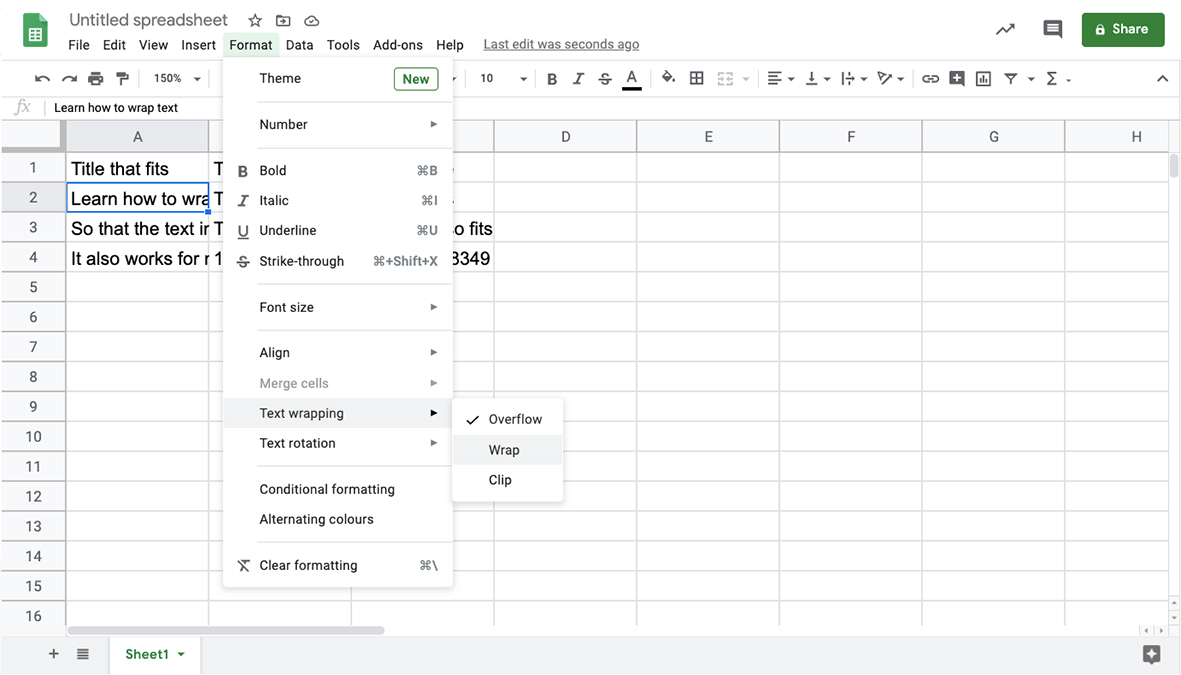

Як “обгорнути” текстом комірку у десктопному варіанті браузера?

- Виберіть комірку, у якій Ви хочете відобразити текст.

- Перейдіть на вкладку Format (Формат).

- Наведіть курсор миші на Text Wrapping (“Обгортання” текстом).

- Клацніть Wrap (“Обгортка”).

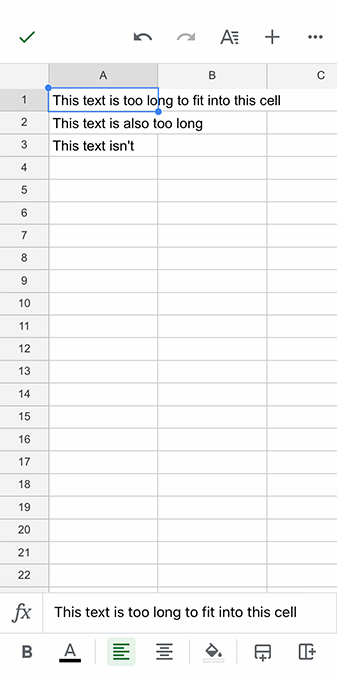

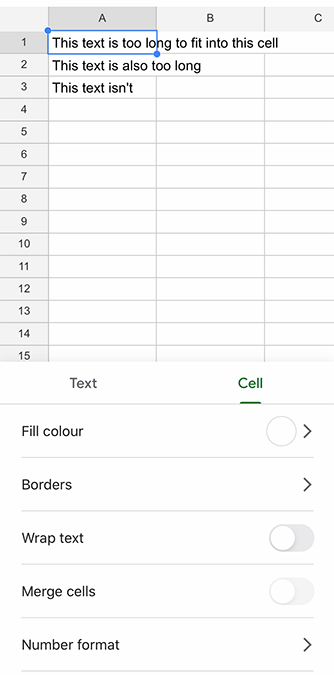

Як налаштувати “Обгортання” текстом на мобільному пристрої?

- Виберіть комірку, яку Ви хочете відформатувати.

- Торкніться кнопки форматування (значок “A” з рядками поруч із ним вгорі праворуч).

- Увімкніть опцію “Wrap text“.

Інші параметри форматування

На мобільному пристрої Ви помітите, що існує лише одна опція – ввімкнути або вимкнути “обгортання” текстом. Однак у десктопній версії Ви також можете вибрати Overflow (“Переповнення”) або Clip (“Зафіксувати”). Ці параметри дуже схожі, але головна відмінність полягає в тому, що якщо вибрати “Переповнення”, будь-які комірки з великим текстом, які не мають заповнених комірок поруч, просто переходитмуть на них. Коли вибрано “Зафіксувати”, текст буде відрізаний наступною коміркою. Різницю Ви можете побачити на двох скріншотах нижче.

Clip – зверніть увагу, що найближчі праві текстові блоки вирізані сусідніми клітинками.

Overflow – тут текст перетікає у порожні клітинки праворуч.

“Обгортання” всього тексту одразу

Зауважте, що Ви також можете застосувати параметр “обгортання” до всієї таблиці. Метод однаковий як у мобільній, так і в настільній версії, Вам просто потрібно натиснути порожню клітинку у верхньому лівому куті. І ще раз пройти шлях Format – Text Wrapping – Wrap, як Ви робили раніше.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

- Як змінити пароль у Facebook? ІНСТРУКЦІЯ

- Що робити, щоб унеможливити відслідковування Вашого телефону? Поради

- “Додайте гучності!” Вісім способів покращити звук на Вашому смартфоні

- Як захистити дані на смартфоні, якщо Ви його втратите? ІНСТРУКЦІЯ

Нагадаємо, через американські санкції компанія Huawei буде змушена повністю припинити виробництво смартфонів, побудованих на базі процесорів власного виробництва з лінійки HiSilicon Kirin. Пов’язано це з тим, що тайванський виробник чипсетів TSMC не зможе використовувати американське обладнання для виготовлення продукції цього бренду, так як влада США заборонила це робити з 16 вересня 2020 року.

Також на конференції з інформаційної безпеки Black Hat 2020 фахівець Patrick Wardle з компанії Jamf розповів про низку експлойтів, що дозволяє обійти захист Microsoft від шкідливих макросів для зараження пристроїв під управлінням macOS. Уразливості представляють собою так звані zero-click, тобто, для їх експлуатації участь жертви не потрібна. Вони дозволяють зловмисникам доставляти шкідливе ПЗ користувачам macOS за допомогою документа Microsoft Office з макросами.

Окрім цього, використовуючи KrØØk, зловмисники можуть перехоплювати та розшифровувати конфіденційні дані жертв. Це можливо завдяки тому, що дані бездротової мережі шифруються за допомогою парного сеансового ключа WPA2, що складається з нулів, замість належного сеансового ключа. Для перехоплення даних кіберзлочинцям не потрібно знати навіть пароль від Wi-Fi, а достатньо знаходитися в межах сигналу Wi-Fi.

Зауважте, що шахраї навчилися красти інформацію через підробку Saved Messages у Telegram. Цим чатом люди користуються як листуванням з самим собою, і можуть зберігати там важливі і конфіденційні відомості.

До речі, шкідливі розширення були виявлені у Chrome Web Store під час вивчення декількох підроблених блокувальників реклами, що розповсюджувалися через магазин розширень. Фахівці виявили 295 шкідливих розширень, завантажених з магазину понад 80 млн разів.