Якщо ви надали стороннім програмам доступ до свого облікового запису Google, ви можете переглянути список і скасувати доступ для тих програм, якими ви більше не користуєтеся.

Для безпеки ваших даних дуже важливо регулярно переглядати програми з доступом, щоб відсіювати ті, які більше не використовуються, недоступні або яким більше не довіряють.

Ви могли не знати, що кожного разу, коли ви використовуєте свій обліковий запис Google для входу в якийсь сервіс, цей сервіс (або програма) має доступ до вашого облікового запису. І це може призвести до того, що програми, якими ви більше не користуєтеся, матимуть дозвіл на доступ до різних аспектів вашого акаунта.

Читайте також: Як отримати більше місця у сховищі Google не витративши ні копійки

Важко сказати, чи ці старі програми більше не доступні, чи все ще перебувають під контролем надійної організації. Але ви не хочете нічого залишати на волю випадку, тому найкраща порада – відкликати доступ до тих додатків, якими ви більше не користуєтеся або яким більше не довіряєте.

На щастя, Google дозволяє досить просто керувати доступом до свого облікового запису. Дозвольте мені показати вам, як це робиться.

Як скасувати доступ до свого облікового запису Google

Що вам знадобиться: Єдине, що вам знадобиться, – це дійсний обліковий запис Google і деякі додатки, яким було надано доступ до вашого облікового запису. Це все. Почнемо прибирання.

1. Увійдіть до свого облікового запису Google

Якщо ви читаєте цю статтю у веб-браузері, то перший крок ви вже зробили.

З цього браузера увійдіть до свого облікового запису Google і перейдіть до myaccount.google.com.

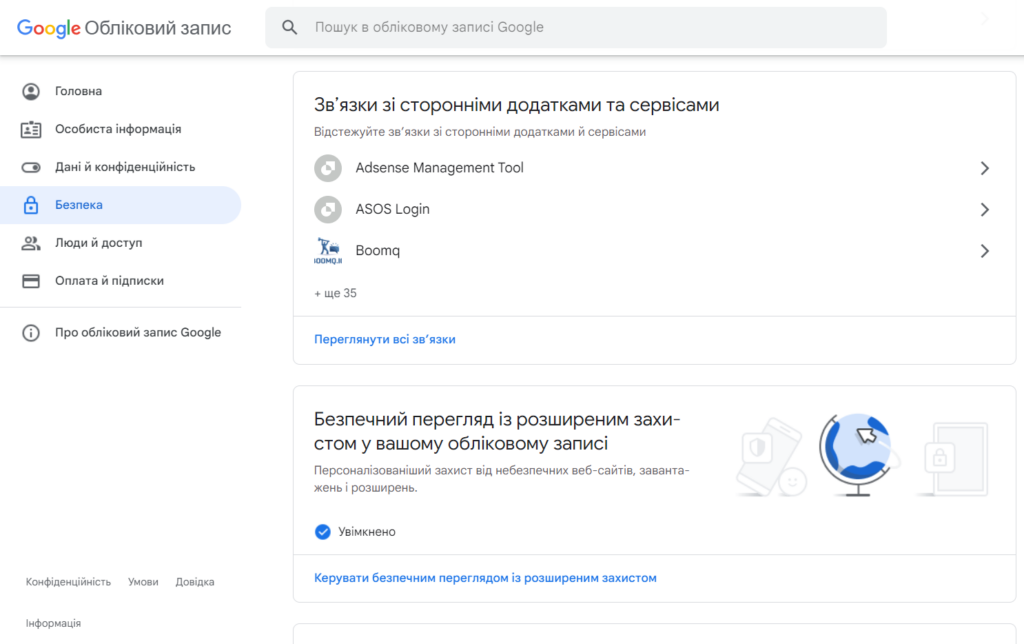

2. Відкрийте розділ “Безпека”

На сторінці “Мій обліковий запис” натисніть “Безпека” на лівій бічній панелі.

3. Керуйте доступом сторонніх програм

На сторінці “Безпека” прокрутіть вниз, доки не побачите “Зв’язки зі сторонніми додатками та сервісами”. У цьому розділі натисніть “Переглянути всі зв’язки”.

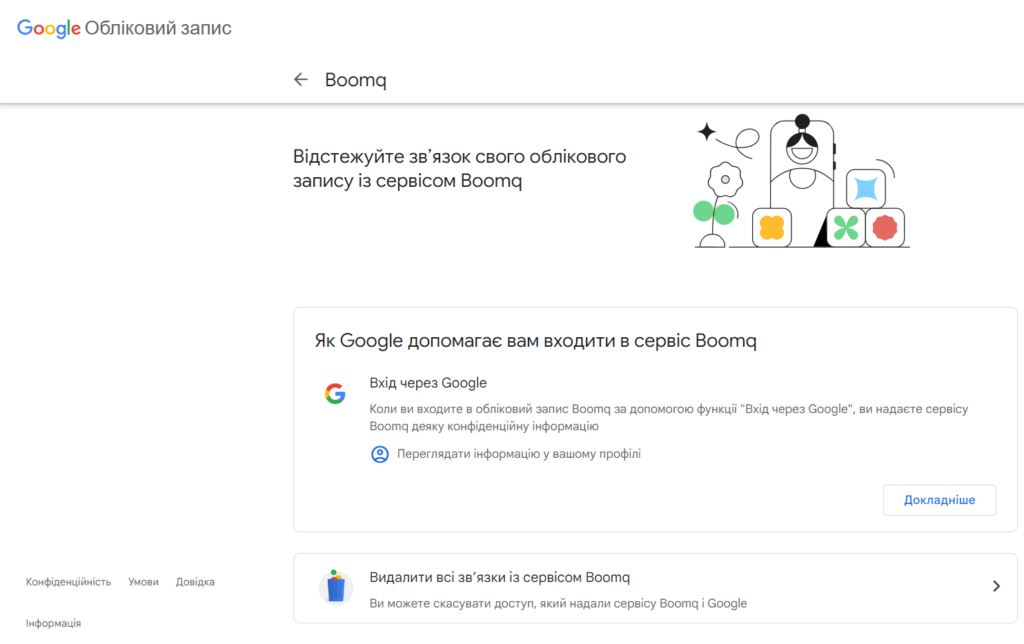

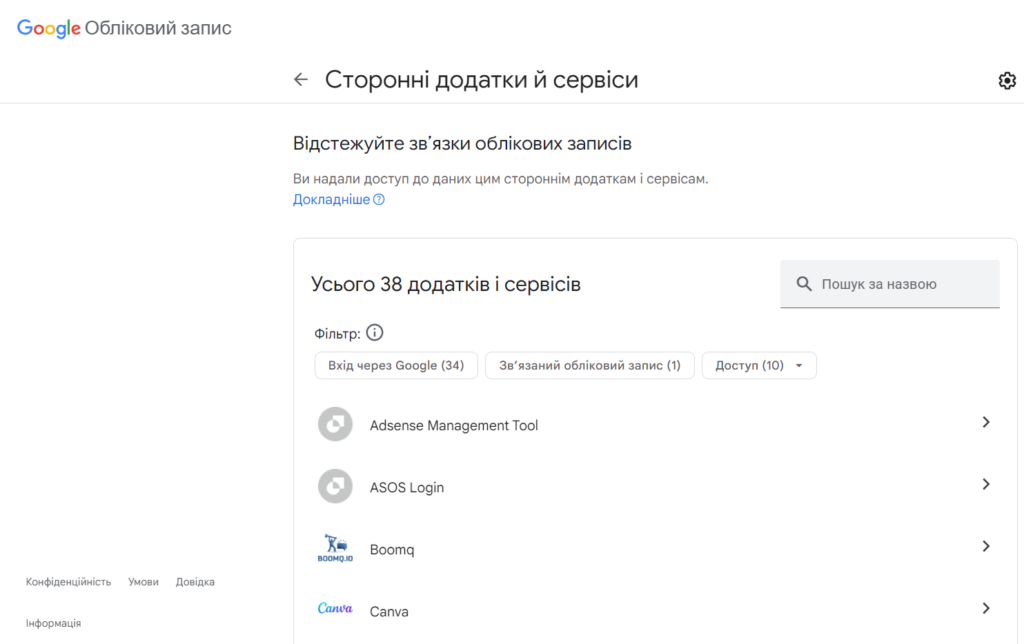

4. Знайдіть потрібну програму

Тепер ви повинні побачити повний список усіх додатків, які мають доступ до вашого облікового запису Google. Прокрутіть цей список, поки не знайдете програму, яку хочете видалити.

5. Скасуйте доступ

Знайшовши потрібну програму, клацніть її запис, а потім натисніть “Видалити всі зв’язки із сервісом” внизу сторінки.

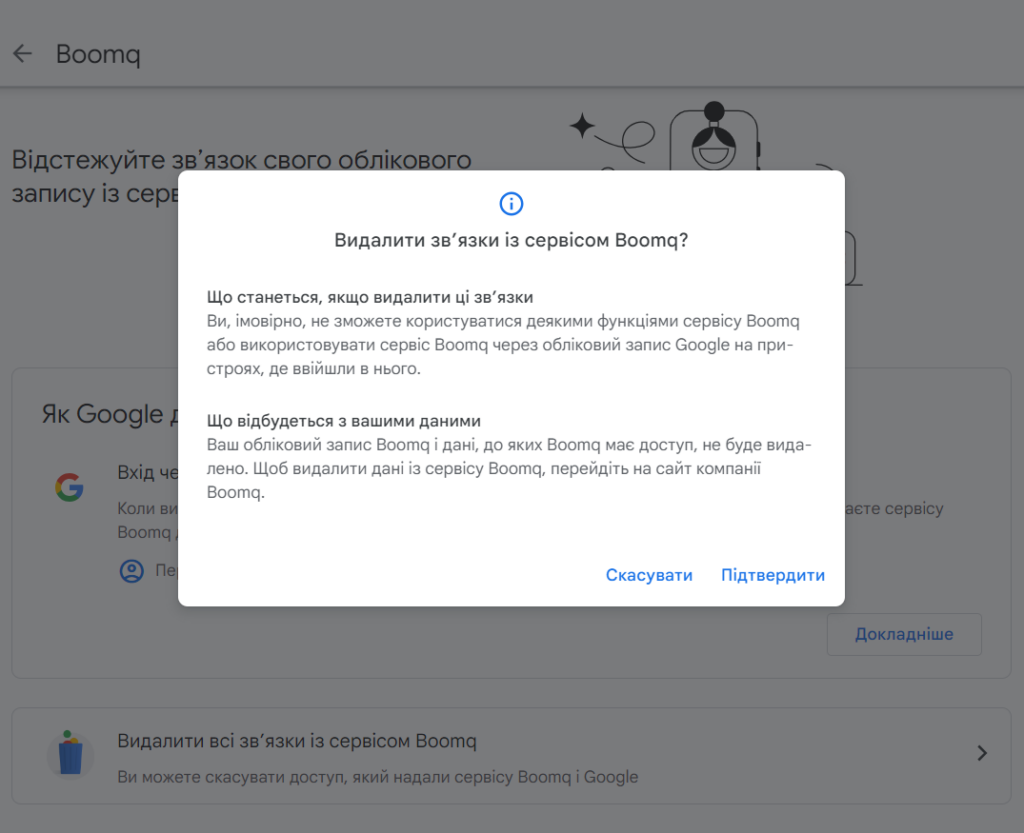

Після цього вам буде запропоновано підтвердити видалення, натиснувши “Підтвердити” у спливаючому вікні.

Google знадобиться секунда-дві, щоб скасувати доступ до програми або сервісу. Як тільки спливаюче вікно зникне, ви успішно видалили програму зі свого акаунта.

На цьому все. Переконайтеся, що ви пройшли весь список (він може бути довгим) і видалили всі додатки, якими ви більше не користуєтеся, з доступу до вашого акаунта. Це, безумовно, один з тих випадків, коли краще перестрахуватися, ніж потім шкодувати.

Читайте також: Як ефективніше шукати в Google, щоб отримати потрібні результати