Якщо пошук Google не дає потрібних результатів, можливо, ви зможете використати ці поради у своїх запитах, щоб покращити та уточнити те, що видає пошук Google.

Пошук Google настільки поширений, наскільки це можливо. Насправді, за даними Statcounter, пошук Google наразі займає 89,73% частки ринку пошукових систем (наступним є Bing із 3,98%). Це означає, що переважна більшість людей використовують Google як спосіб пошуку за умовчанням, хоча існують і альтернативні варіанти.

Так, Google настільки поширений, що назва платформи офіційно стала номінальною. Навіть в сучасних словниках з’явилося визначення для терміну “гуглити”, який означає: використовувати пошукову систему Google для отримання інформації (про когось або щось) у Всесвітній павутині або іноді означає взагалі будь-який пошук в інтернеті.

Читайте також: Як заборонити Google збирати ваші дані та налаштувати їхнє автовидалення? ІНСТРУКЦІЯ

Можливо, ви навіть натрапили на цю статтю про пошук Google, шукаючи її в пошуку Google. Бачите, як це працює?

Гаразд, але велика ймовірність того, що ви втрачаєте можливість ефективного пошуку в Google за допомогою Google. Давайте подивимося, чи зможемо ми це виправити за допомогою кількох порад щодо, якими може скористатися кожен.

Як отримати точні результати

Скажімо, ви вводите дистрибутив Linux у полі пошуку Google. Результати цього пошуку відображатимуть будь-який запис, який містить Linux або дистрибутив. Але що, якщо ви хочете бачити лише результати, які містять рядок саме так, як ви його ввели? Для цього ви повинні взяти рядок у подвійні лапки, як от: «дистрибутив Linux» .

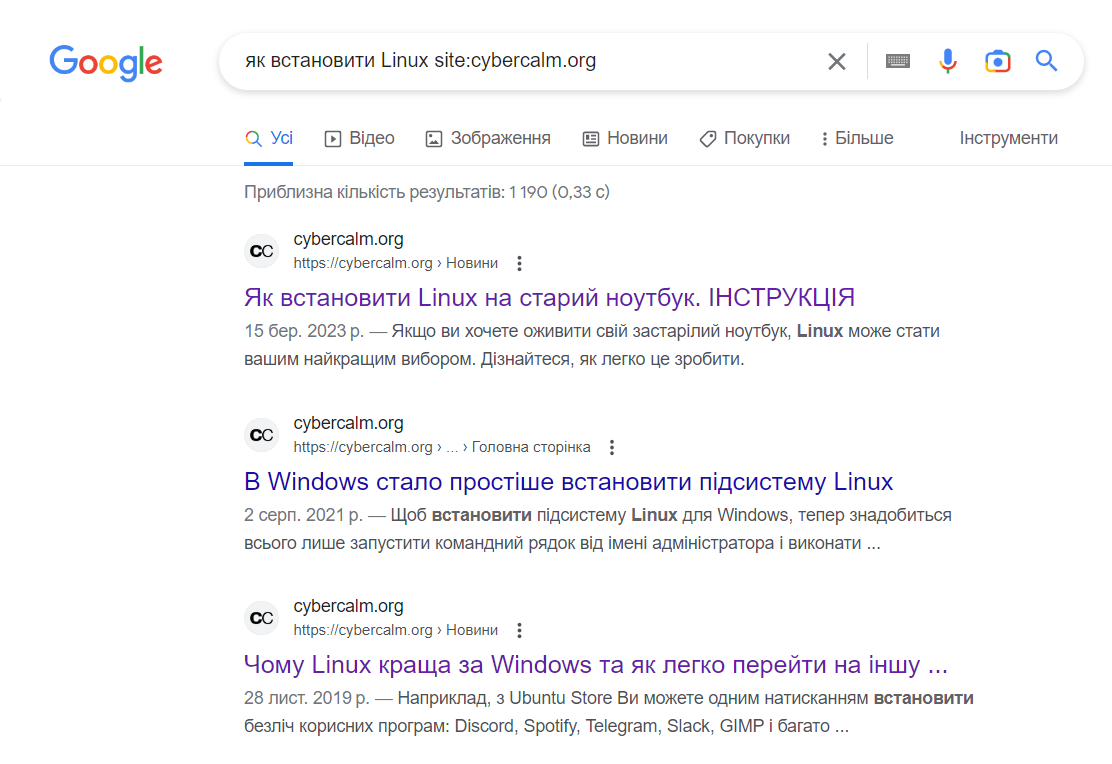

Як шукати на певному сайті

Це хитрий трюк. Скажімо, ви хочете шукати в Cybercalm як встановити Linux. Для цього ви можете використовувати параметр site, як от: як встановити Linux site:cybercalm.org . Цей пошук відображатиме лише результати, знайдені на цьому сайті.

Як виконати пошук АБО

Припустімо, ви хочете виконати пошук, який скаже Google показати будь-який сайт, який містить або Ubuntu, або Fedora (замість обох одразу). Для цього видайте пошуковий рядок: ubuntu | fedora . У цьому випадку | символ еквівалентний ubuntu АБО fedora.

Як шукати в діапазоні чисел

Припустімо, ви хочете шукати хіти між датами 1981-1984. Замість того, щоб вводити весь запит, ви можете просто використати дві крапки для позначення діапазону, як от:

хіти 1981..1984

Результати включатимуть усі записи, у яких згадуються хіти між цими двома датами.

Як шукати місцезнаходження

Далі ми використаємо місцезнаходження. Скажімо, ви хочете знайти книжкові магазини в Києві. Для цього ваш пошуковий запит буде книжковий магазин:Київ . Результати відображатимуть лише книжкові магазини в Києві.

Як шукати певний тип файлу

Скажімо, ви хочете переглядати файли PDF лише за певним пошуковим запитом, наприклад файли PDF про відеоігри. Цей пошуковий рядок буде відеоігри filetype:PDF . Цей запит відобразить результати, які містять файл PDF.

Як вказати пошуковий термін

Скажімо, ви хочете шукати болгарку, але вам потрібні лише результати, які стосуються жінки з Болгарії, а не електроінструменту. Для цього ви можете виконати пошук болгарка-жінка . Якщо ж ви хочете шукати пилку, пошук буде за запитом “болгарка-інструмент”.

Як шукати синоніми

Це може бути дуже зручно. Скажімо, ви шукаєте вчителя співу, але простий пошук за цим рядком не дає потрібних результатів. Розширте пошук, але зберігайте його релевантність за допомогою синонімів. Наприклад, пошук голос~уроки включатимє результати не лише для уроків співу, але й уроків постановки голосу, навчання грі на інструментах, вправи для голосу тощо.

І ось так ви не тільки зробили пошук у Google легшим, але й набагато ефективнішим. Почніть використовувати ці поради, щоб підняти пошук Google на новий рівень.