Пітер Паркер, можливо, не є натхненником криптовалютного злочинця, але ім’я Людина-павук швидко стає все більше асоційованим з майнінгом. ReasonLabs, провідний постачальник програмного забезпечення для запобігання та виявлення кіберзагроз, нещодавно виявив нову форму зловмисного програмного забезпечення в комп’ютерах клієнтів під виглядом останнього фільму про Людину-павука.

Як, мабуть, найбільш обговорюваний фільм за останній час, «Людина-павук: Немає шляху додому» представляє чудову можливість для хакерів. Це шанс зв’язатися з мільйонами потенційних цілей і зламати комп’ютери по всьому світу. Все, що сучасним зловмисникам потрібно зробити, це пообіцяти своїм жертвам безкоштовний доступ до останнього фільму, і вони отримають повний доступ до їхнього ПК.

Зловмисне програмне забезпечення для майнінгу криптовалют, виявлене ReasonLabs, маскується під торрент для фільму «Людина-павук: Немає шляху додому», заохочуючи глядачів у всьому світі завантажити файл і відкрити комп’ютер для злочинців.

Використання маски для обману користувачів

Проблеми кібербезпеки в сучасному цифровому світі наростають. У 2021 році було зареєстровано близько 714 мільйонів спроб атак програм-вимагачів, що на 134% більше, ніж у 2020 році. Оскільки люди проводять все більше часу в Інтернеті, як для роботи, так і для розваг, злочинці відкривають нові можливості для визначення легких цілей. Один із найпростіших способів для злочинців знайти свою жертву – це за допомогою правильної приманки.

Оскільки багато глядачів все ще не можуть відвідувати фізичні кінотеатри через обмеження карантину, шанувальники франшизи «Людина-павук» прагнули отримати фільм в іншому місці. Можливо, тому так багато людей вирішили завантажити піратський файл, ідентифікований як: spiderman_net_putidomoi.torrent.exe, коли він вперше з’явився.

Однак, за даними ReasonLabs, це далеко не перша спроба зловмисників обдурити користувачів, переконуючи їх, що вони завантажують те, що вони хочуть.

Хоча більшість людей знають про загрози, пов’язані з невідомими файлами, злочинці чудово вміють зробити їх завантаження законними. Це специфічне зловмисне програмне забезпечення для майнінгу криптовалюти могло існувати в ряді різних масок до того, як одягнути костюм Людини-павука. ReasonLabs вважає, що він також поширюється під виглядом Discord або Windows Updater.

Що робить шкідливе програмне забезпечення Spiderman?

Шкідливе програмне забезпечення, запечене в торренті Spiderman: No Way Home, на даний момент не внесено до списку VirusTotal, але ReasonLabs вважає, що воно існує протягом досить тривалого часу, впливаючи на численних користувачів.

ReasonLabs зазначили, що вони часто бачать, що майнери розгортаються під маскуванням звичайних програм і файлів. Інструменти криптомайнінгу, приховані у файлах, останнім часом стають все більш популярними, оскільки вони пропонують легкий доступ до готівки. Приховування криптомайнера у файлі, який обов’язково приверне багато уваги, як у фільмі про Людину-павука, дозволяє легко упіймати якомога більше жертв.

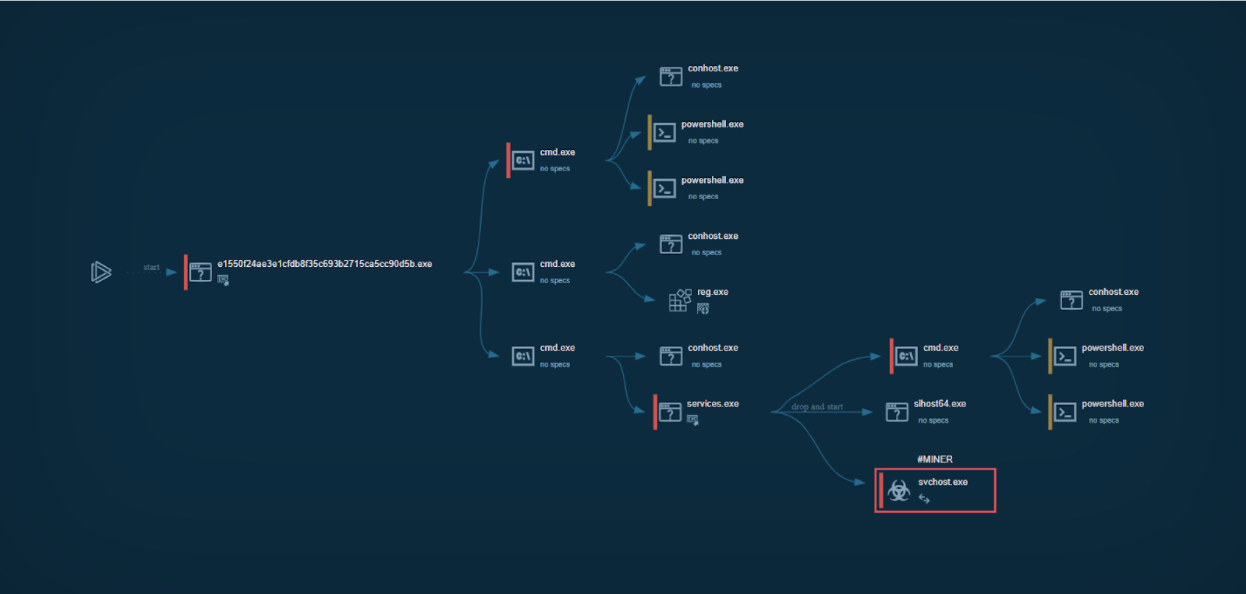

Коли користувач завантажує файл, код додає виключення до Windows Defender, щоб не давати вам відстежувати його дії. Загальна мета зловмисного програмного забезпечення — видобуток криптовалюти під назвою Monero (XMR) — однієї з найбільш невідстежуваних та анонімних криптовалют, які часто використовуються в даркнеті.

Користувачі, уражені зловмисним програмним забезпеченням, можуть не відразу помітити будь-які зміни на своєму комп’ютері. Однак, оскільки технологія використовує потужність вашого ЦП, ви можете помітити зниження швидкості та проблеми із загальною функціональністю вашого комп’ютера. Крім того, ураження, ймовірно, в кінцевому підсумку також відобразяться в рахунку за електроенергію, оскільки пристрої потребують додаткової енергії для майнінгу.

Навіть Людина-павук не є безпечним

Оскільки споживачі продовжують проводити все більше свого часу в Інтернеті, зловмисники активно шукають нові та вдосконалені способи змусити своїх користувачів завантажити підозрілі файли. Торрент-зловмисне програмне забезпечення Spiderman є лише одним чудовим прикладом цього.

ReasonLabs знайшла зловмисне програмне забезпечення під час звичайного пошуку файлів у своїй великій базі даних. За ці роки компанія зібрала багато даних про шкідливе програмне забезпечення та регулярно перевіряє будь-які файли, які можуть бути ідентифіковані як підозрілі. Після того, як один із користувачів ReasonLabs завантажив файл Spiderman, він був негайно позначений як підозрілий і позначений для розслідування.

Наразі ReasonLabs все ще активно досліджує, звідки взялася ця шкідлива програма, і сподівається незабаром надати додаткову інформацію. Тим часом будьте обережні щодо того, яким павукам ви довіряєте.