Компанія ESET підготувала огляд активності APT-груп кіберзлочинців з квітня до вересня 2025 року. Протягом цього періоду у всій Європі урядові установи залишалися основною ціллю атак із метою кібершпигунства для пов’язаних з росією APT-груп.

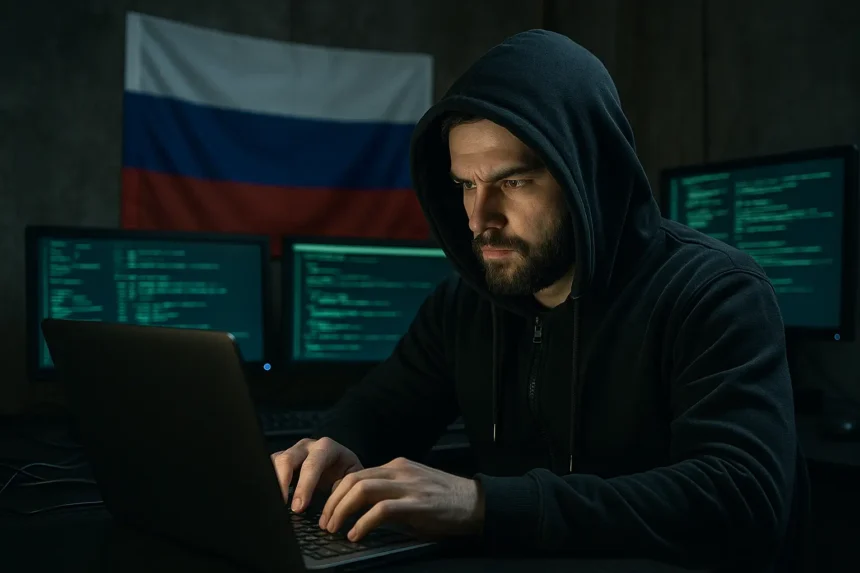

Російські групи продовжували зосереджуватися на цілях в Україні та країнах зі стратегічними зв’язками з Україною, водночас розширюючи свою діяльність на європейські організації. Фішинг залишався основним методом компрометації. Зокрема група RomCom використовувала «0-денну» уразливість у WinRAR для розгортання шкідливих DLL-файлів та створення різноманітних бекдорів. Діяльність групи була зосереджена переважно на фінансовому, виробничому, оборонному та логістичному секторах ЄС та Канади.

Gamaredon залишалася найактивнішою APT-групою, націленою на Україну, з помітним збільшенням інтенсивності та частоти операцій. Цей сплеск активності збігся з рідкісним випадком співпраці між російськими APT-групами, оскільки Gamaredon вибірково розгорнула один із бекдорів Turla. Набір інструментів Gamaredon продовжував розвиватися, наприклад, шляхом використання нових загроз для викрадення файлів або тунельних сервісів.

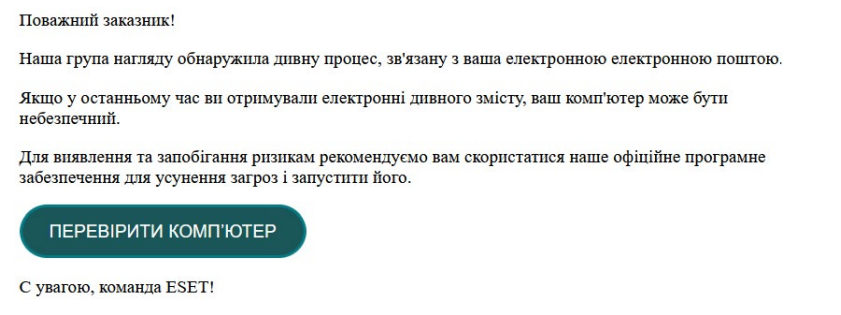

Група Sandworm зосередилася на Україні, але з метою руйнування, а не кібершпигунства. Зловмисники використовували загрози для знищення даних (ZEROLOT, Sting), націлюючись на урядові установи, компанії в енергетичному та логістичному секторах, а також зерновому секторі, ймовірно, з метою послаблення української економіки. Інші пов’язані з росією зловмисники, InedibleOchotense, здійснили фішингову атаку, видаючи себе за ESET. Кіберзлочинці використали електронні листи та повідомлення Signal з троянським інсталятором, який призводив до завантаження легітимного продукту ESET разом із бекдором Kalambur.

Пов’язана з білоруссю група FrostyNeighbor використала XSS-уразливість у Roundcube. Польські та литовські компанії стали мішенню для фішингових електронних листів нібито від імені польських підприємств. Електронні листи містили характерне використання та комбінацію маркованих списків та емодзі, структура яких нагадує контент, створений штучним інтелектом, що свідчить про можливе використання ШІ під час атаки. Доставлені компоненти містили загрозу для викрадення облікових даних та електронних листів.

В Азії APT-групи продовжували атакувати урядові установи, а також технологічний, інженерний та виробничий сектори. Пов’язані з Північною Кореєю хакери залишалися дуже активними в операціях, спрямованих на Південну Корею та її технологічний сектор, зокрема криптовалюту, яка є ключовим джерелом доходу для режиму.

У період з червня до вересня дослідники ESET також виявили кілька операцій FamousSparrow у всій Латинській Америці, переважно націлених на урядові установи. Цей регіон був основним фокусом групи в останні місяці.

Для протидії атакам APT-груп компаніям важливо забезпечити максимальний захист завдяки комплексному підходу до безпеки, зокрема подбати про потужний захист пристроїв за допомогою розширеного виявлення та реагування на загрози, розширеного аналізу у хмарі та шифрування даних, а також розуміти можливі вектори атак та особливості діяльності певних груп, які доступні саме у звітах про APT-загрози.

Дослідники ESET готують детальну технічну інформацію, постійно оновлюючи дані про діяльність певних APT-груп у формі розширених звітів, щоб допомогти відповідним організаціям захищати користувачів, критичну інфраструктуру та інші важливі активи від цілеспрямованих кібератак. Додаткові дані про розширені звіти APT, що надаються в рамках сервісу ESET Threat Intelligence, доступні за посиланням.

Детальніше про діяльність APT-груп читайте у повному звіті ESET.

У разі виявлення шкідливої діяльності у власних IT-системах українські користувачі продуктів ESET можуть звернутися за допомогою до цілодобової служби технічної підтримки за телефоном +380 44 545 77 26 або електронною адресою [email protected].