Польський уряд підтвердив, що хакери, пов’язані з російським урядом, зламали частину енергетичної інфраструктури країни, скориставшись її слабким захистом. У п’ятницю команда реагування на комп’ютерні надзвичайні ситуації Польщі (CERT), що входить до Міністерства цифрових справ, опублікувала технічний звіт про інцидент наприкінці минулого року, коли підозрювані російські державні хакери атакували вітрові та сонячні електростанції, а також теплоелектроцентраль.

Елементарні помилки в безпеці

Згідно зі звітом, хакери не зустріли серйозного опору. Атаковані системи використовували стандартні логіни та паролі, а також не мали увімкненої багатофакторної автентифікації — обидві помилки є надзвичайно базовими прорахунками в кібербезпеці.

Зловмисники намагалися заразити зламані системи wiper malware — шкідливим програмним забезпеченням, призначеним для стирання та фактичного знищення систем. Можливо, вони намагалися вимкнути електропостачання, хоча їхня кінцева мета залишається незрозумілою. Атаки вдалося зупинити на теплоелектроцентралі, але не на вітрових та сонячних електростанціях, системи моніторингу та управління яких були виведені з ладу malware.

«Усі атаки мали суто деструктивний характер — за аналогією з фізичним світом їх можна порівняти з навмисними підпалами», — йдеться у звіті.

Атака не досягла мети

Хакерам не вдалося порушити енергопостачання в жодному з цільових об’єктів. Навіть якби їм це вдалося, за даними звіту, злом «не вплинув би на стабільність польської енергосистеми в той період».

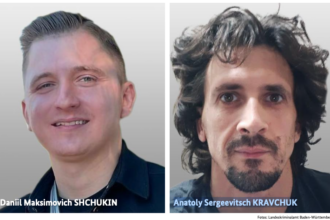

Кібербезпекові компанії ESET та Dragos раніше опублікували звіти про атаки, які відбулися 29 грудня минулого року, звинувативши в них російську хакерську групу Sandworm. Ця група має задокументовану історію атак на енергетичну інфраструктуру України та вимкнення електроенергії в країні у 2015, 2016 та 2022 роках.

Суперечки щодо авторства атаки

Однак польський CERT звинуватив іншу російську державну хакерську групу, відому як Berserk Bear або Dragonfly. Ця група не відома деструктивними атаками, а радше займається традиційним кібершпигунством.