ФБР оприлюднило попередження про активні фішингові кампанії, пов’язані з російськими спецслужбами, які спрямовані на користувачів зашифрованих месенджерів Signal і WhatsApp. Ці атаки вже призвели до компрометації тисяч облікових записів по всьому світу.

Це перше публічне приписування таких кампаній безпосередньо російським спецслужбам з боку ФБР, а не просто загальна згадка про державних хакерів.

Як працюють атаки

За даними ФБР, кампанії розроблені для обходу захисту наскрізного шифрування в комерційних месенджерах — не через злом самого шифрування, а шляхом викрадення облікових записів.

Техніки, які використовують зловмисники, можуть застосовуватися до різних месенджерів, але переважно атаки спрямовані на користувачів Signal.

Залежно від отриманого доступу, зловмисники можуть читати приватні повідомлення та списки контактів, видавати себе за жертву і запускати додаткові фішингові кампанії від імені довірених осіб.

Хто у зоні ризику

ФБР повідомляє, що атаки вплинули на «тисячі» облікових записів по всьому світу і переважно спрямовані на осіб, які мають доступ до чутливої інформації.

«Діяльність спрямована на осіб з високою розвідувальною цінністю, таких як теперішні та колишні урядовці США, військовослужбовці, політичні діячі та журналісти», — йдеться у повідомленні ФБР.

Міжнародні попередження

Попередження ФБР з’явилося після попередніх повідомлень від голландських та французьких органів кібербезпеки, які описували схожі операції з викрадення облікових записів.

На початку цього місяця голландські розвідувальні агентства попередили, що підтримувані державою зловмисники атакують користувачів Signal і WhatsApp у фішингових кампаніях з метою отримання доступу до захищених комунікацій.

Сьогодні Центр координації кіберкризи Франції (C4) також опублікував попередження про такі ж тактики, спрямовані на платформи миттєвих повідомлень, зазначивши, що активність є масштабною та продовжується у багатьох країнах.

Методи фішингу

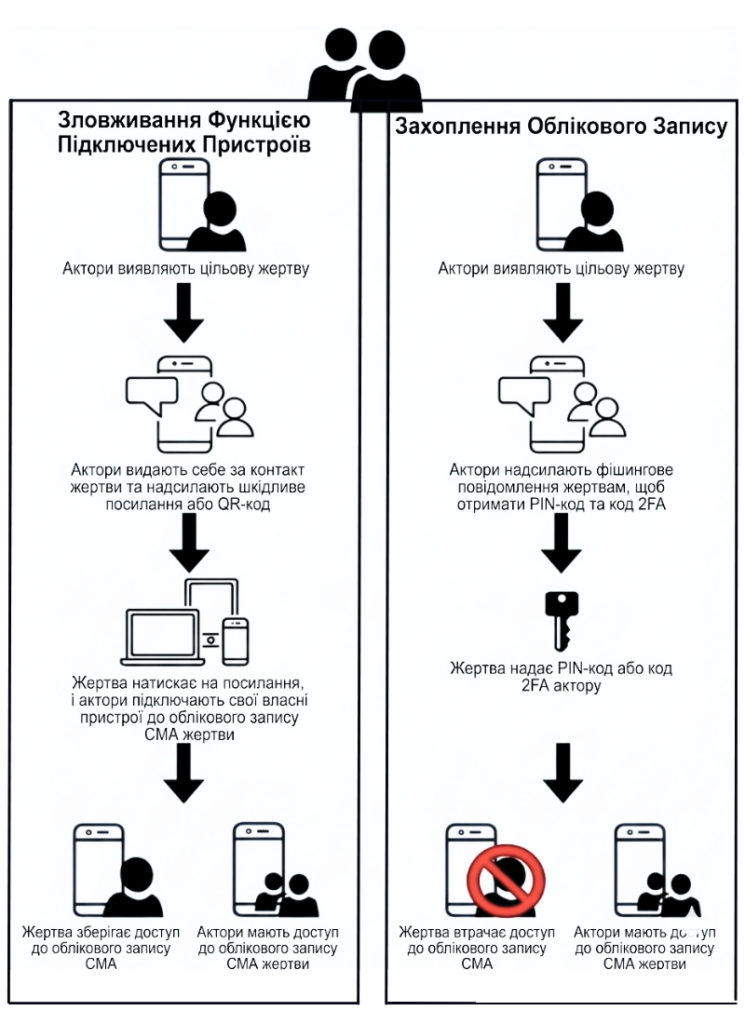

Усі три попередження стверджують, що фішингові атаки використовують одну тактику — обхід шифрування платформи шляхом викрадення облікових записів або прив’язування пристроїв до існуючого акаунта.

ФБР повідомляє, що більшість фішингових повідомлень видають себе за служби підтримки, які просять виконати дію, що таємно надає зловмисникам доступ до облікового запису.

Жертв зазвичай обманом змушують ділитися кодами верифікації або сканувати шкідливі QR-коди, які прив’язують їхні акаунти (Signal і WhatsApp) до пристроїв зловмисників.

Після отримання доступу до облікових записів, зловмисники можуть непомітно відстежувати комунікації, приєднуватися до групових чатів і надсилати повідомлення від імені скомпрометованого користувача, що ускладнює виявлення та дозволяє проводити подальші фішингові кампанії.

Важливо: шифрування не зламано

ФБР наголошує, що шифрування в Signal, WhatsApp та подібних платформах не зламано і жодні уразливості не експлуатуються. Атаки базуються виключно на обмані користувачів.

За даними ФБР, кампанія вже призвела до несанкціонованого доступу до тисяч облікових записів месенджерів, які потім використовувалися для атак на додаткових жертв.

Що робити користувачам

ФБР радить:

- Залишатися пильними щодо несподіваних повідомлень

- Остерігатися запитів сканувати QR-коди або прив’язати пристрої до вашого облікового запису

- Ніколи не ділитися кодами верифікації з ким-небудь, включно з акаунтами, які видають себе за службу підтримки платформи

- Регулярно перевіряти список прив’язаних пристроїв у налаштуваннях месенджера

Пам’ятайте: справжня служба підтримки Signal або WhatsApp ніколи не попросить вас надіслати код підтвердження або сканувати QR-код.