Шахраї почали зловживати сповіщеннями Microsoft Azure Monitor для розсилки фішингових листів, які видають себе за попередження від служби безпеки Microsoft про підозрілі списання коштів з облікового запису.

Azure Monitor — це хмарний сервіс моніторингу Microsoft, який збирає та аналізує дані з ресурсів Azure, додатків та інфраструктури. Він дозволяє відстежувати продуктивність, сповіщати про зміни в платежах, виявляти проблеми та надсилати попередження на основі різних умов.

Як працює схема

Протягом останнього місяця численні користувачі повідомляють про отримання сповіщень Azure Monitor з попередженнями про підозрілі списання або рахунки, які закликають зателефонувати за вказаним номером.

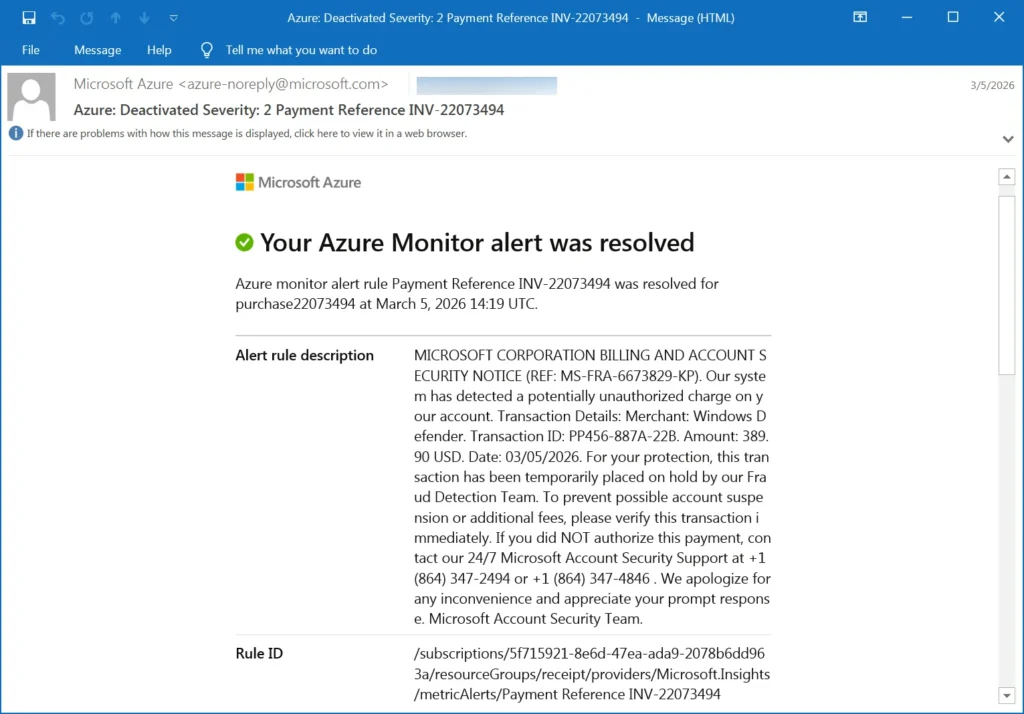

Типове фішингове сповіщення виглядає так:

“ПОПЕРЕДЖЕННЯ ПРО БЕЗПЕКУ ОБЛІКОВОГО ЗАПИСУ MICROSOFT CORPORATION (REF: MS-FRA-6673829-KP). Наша система виявила потенційно несанкціоноване списання з вашого облікового запису. Деталі транзакції: Продавець: Windows Defender. ID транзакції: PP456-887A-22B. Сума: 389,90 USD. Дата: 03/05/2026.”

“Для вашого захисту цю транзакцію тимчасово заблоковано нашою командою виявлення шахрайства. Щоб запобігти можливій блокуванню облікового запису або додатковим комісіям, негайно підтвердіть цю транзакцію. Якщо ви НЕ авторизували цей платіж, зв’яжіться з цілодобовою службою підтримки безпеки облікового запису Microsoft за номером +1 (864) 347-2494 або +1 (864) 347-4846.”

Чому ці листи особливо небезпечні

На відміну від інших фішингових кампаній, ці повідомлення не підроблені — вони надсилаються безпосередньо платформою Microsoft Azure Monitor з легітимної адреси [email protected].

Оскільки листи надходять через офіційні поштові платформи Microsoft, вони успішно проходять перевірки безпеки електронної пошти SPF, DKIM та DMARC, що робить їх надійнішими в очах користувачів та спам-фільтрів.

Як зловмисники обходять захист

Шахраї проводять цю кампанію, створюючи сповіщення в Azure Monitor для легко активованих умов, таких як нові замовлення, платежі, згенеровані рахунки та інші події виставлення рахунків.

При створенні сповіщень можна ввести будь-яке повідомлення в поле опису — саме там зловмисники розміщують своє фішингове повідомлення з номером телефону.

Ці сповіщення потім налаштовуються для надсилання листів на розсилку, яка, ймовірно, контролюється зловмисниками і пересилає email всім цільовим жертвам атаки. Це зберігає оригінальні заголовки Microsoft та результати автентифікації, допомагаючи листам обходити спам-фільтри та не викликати підозр у користувачів.

Варіації фішингових сповіщень

Дослідники виявили кілька категорій сповіщень, що використовуються в цій кампанії. Більшість з них використовують теми рахунків та платежів, щоб нагадувати автоматичні платіжні повідомлення:

- Azure monitor alert rule order-22455340 was resolved for invoice22455340

- Azure monitor alert rule Invoice Paid INV-d39f76ef94 was resolved for invd39f76ef94

- Azure monitor alert rule Payment Reference INV-22073494 was resolved for purchase22073494

- Azure monitor alert rule Funds Successfully Received-ec5c7acb41 was triggered for subec5c7acb41

- Azure monitor alert rule MemorySpike-9242403-A4 was triggered

- Azure monitor alert rule DiskFull-3426456-A6 was triggered for locker3426456

Мета атаки

Кампанія спирається на створення почуття терміновості — в цьому випадку незвичне списання $389 за Windows Defender — щоб змусити користувачів зателефонувати за вказаним номером.

Хоча дослідники не телефонували за цим номером, попередні callback-фішингові кампанії призводили до крадіжки облікових даних, платіжного шахрайства або встановлення програм віддаленого доступу.

Оскільки ці листи використовують корпоративну тематику, вони можуть бути призначені для отримання початкового доступу до корпоративних мереж для подальших атак.

Що робити користувачам

Ставтеся з підозрою до будь-яких сповіщень Azure або Microsoft, які містять номер телефону або терміновий запит вирішити проблеми з виставленням рахунків.

Пам’ятайте:

- Microsoft ніколи не вказує номери телефону для термінового зв’язку в автоматичних сповіщеннях

- Перевіряйте інформацію про платежі безпосередньо через офіційний сайт або додаток Microsoft

- Не телефонуйте за номерами з підозрілих листів

- Якщо сумніваєтеся — зв’яжіться з офіційною підтримкою Microsoft через їхній офіційний сайт