Російська телекомунікаційна компанія Protei, яка розробляє технології для веб-стеження та цензури, стала жертвою кібератаки. Хакери зламали її системи, викрали дані та змінили головну сторінку сайту компанії, повідомляє TechCrunch.

Що відомо про компанію Protei

Компанія Protei була заснована в 1992 році в Санкт-Петербурзі та є одним з провідних російських розробників телекомунікаційного обладнання. Вона постачає свої рішення не лише російським операторам, але й компаніям у інших країнах, зокрема в Бахрейні, Італії, Казахстані, Мексиці, Пакистані та більшій частині центральної Африки. Компанія, штаб-квартира якої нині розташована в Йорданії, продає технології відеоконференцій і рішення для підключення до інтернету, а також обладнання для стеження та продукти для фільтрації веб-трафіку, зокрема системи глибокої перевірки пакетів (DPI).

Серед продуктів Protei:

- Системи глибокої інспекції пакетів (DPI)

- Обладнання для СОРМ (система оперативно-розшукових заходів)

- Рішення для блокування та фільтрації контенту

- Системи моніторингу мережевого трафіку

Деталі злому

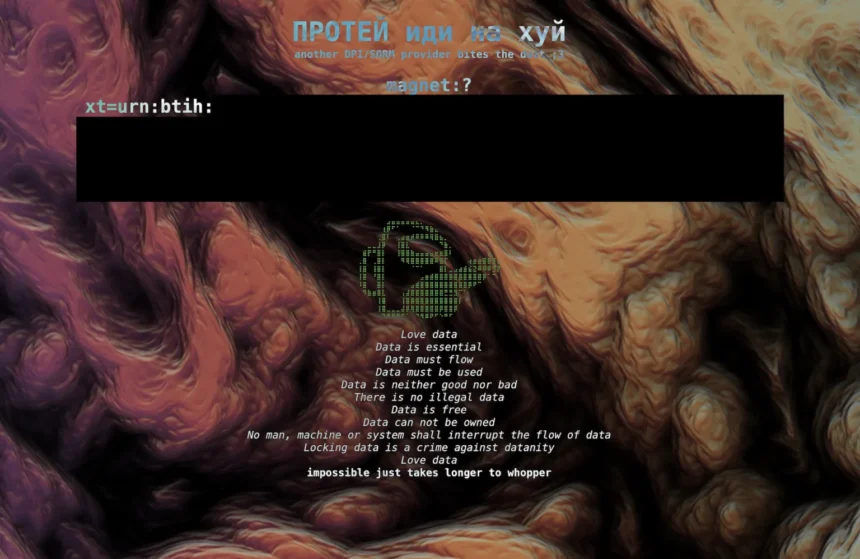

Точно невідомо, коли саме та яким чином було зламано Protei, але копія веб-сайту компанії, збережена в Internet Archive Wayback Machine, показує, що його було змінено 8 листопада. Незабаром після цього сайт відновили.

Під час злому хакер отримав вміст веб-сервера Protei — близько 182 гігабайтів файлів, включаючи електронні листи за кілька попередніх років.

Копію даних Protei передано до DDoSecrets — некомерційного об’єднання, що індексує витоки даних, які становлять суспільний інтерес, включаючи інформацію правоохоронних органів, державних установ і компаній, причетних до індустрії стеження.

Реакція компанії

Мохаммад Джалал, керівник йорданського підрозділу Protei, не відповів на запит про коментар щодо злому.

Особа хакера та його мотиви невідомі, але на зіпсованому сайті було написано: “another DPI/SORM provider bites the dust” (“ще один провайдер DPI/SORM кусає пил”). Це повідомлення, ймовірно, стосується продажу компанією систем глибокої перевірки пакетів та іншого обладнання для фільтрації інтернету в рамках російської системи легального перехоплення даних, відомої як СОРМ.

Технології стеження та цензури

СОРМ є основною системою легального перехоплення даних, що використовується в росії та кількох інших країнах, які застосовують російські технології. Оператори телефонного зв’язку та інтернет-провайдери встановлюють обладнання СОРМ у своїх мережах, що дозволяє урядам цих країн отримувати вміст дзвінків, текстових повідомлень і дані про веб-перегляд клієнтів мереж.

Пристрої глибокої перевірки пакетів дозволяють телекомунікаційним компаніям ідентифікувати та фільтрувати веб-трафік залежно від його джерела, наприклад соціальної мережі чи певного месенджера, та вибірково блокувати доступ. Ці системи використовуються для стеження та цензури в регіонах, де свобода слова та самовираження обмежена.

Попередні скандали

Дослідницька організація Citizen Lab повідомляла у 2023 році, що іранський телекомунікаційний гігант Ariantel консультувався з Protei щодо технологій для реєстрації інтернет-трафіку та блокування доступу до певних веб-сайтів. Документи, які оприлюднила Citizen Lab, показують, що Protei рекламувала можливості своїх технологій обмежувати або блокувати доступ до веб-сайтів для конкретних осіб або цілих верств населення.

Атака на російські компанії як елемент кібервійни

Злом Protei відбувається на тлі зростання кіберактивності проти російських компаній та інфраструктури. Після повномасштабного вторгнення росії в Україну у лютому 2022 року кількість атак на російські цілі значно збільшилася. Хакерські угруповання, що підтримують Україну, такі як IT Army of Ukraine та інші, систематично проводять операції проти російських державних і комерційних структур.

Особливу увагу хактивісти приділяють компаніям, які постачають технології стеження, цензури та контролю інтернету. Такі атаки мають подвійну мету: порушити роботу систем, що використовуються для придушення свободи слова та спостереження за громадянами, а також оприлюднити інформацію про масштаби застосування технологій стеження авторитарними режимами.

Витік даних компаній на кшталт Protei дозволяє громадськості та правозахисним організаціям краще зрозуміти, як саме технології стеження використовуються в різних країнах і хто є замовниками такого обладнання. Це особливо важливо для документування порушень прав людини та цифрових свобод.