Booking.com – популярна онлайн-платформа для бронювання подорожей, відома своїми різноманітними об’єктами, від готелів і курортів до гостьових будинків і будинків для відпочинку. Останнім часом на платформі спостерігається сплеск злочинної експлуатації та шахрайства, що призвело до афери з онлайн-бронюванням подорожей, яка отримала назву “шахрайство на Booking.com“. Як господарі, так і гості зазнали значних фінансових втрат через цю аферу.

КЛЮЧОВІ ТЕЗИ

- Остерігайтеся фішингових афер з використанням Booking.com, коли шахраї видають себе за власників нерухомості або співробітників Booking.com, щоб викрасти ваші особисті дані або гроші.

- Звертайте увагу на незвичні платіжні запити або термінові повідомлення в електронних листах, оскільки Booking.com ніколи не просить користувачів здійснювати платежі за межами своєї платформи.

- Перевірте адресу електронної пошти відправника на легітимність і зверніть увагу на орфографічні та граматичні помилки в повідомленнях, яких такі авторитетні компанії, як Booking.com, зазвичай уникають.

Що таке шахрайство на Booking.com і як воно працює?

Шахрайство на Booking.com полягає в тому, що самозванці видають себе за власників нерухомості або співробітників Booking.com, щоб обдурити нічого не підозрюючих користувачів. Існує кілька типів шахрайства на Booking.com, найпоширенішими з яких є фішинг та платіжне шахрайство.

При фішинговому шахрайстві шахраї видають себе за власників нерухомості або співробітників Booking.com, щоб викрасти ваші особисті дані або гроші. Вони зв’язуються з вами за допомогою електронних листів, текстів або дзвінків, часто обманом змушуючи вас натиснути на шкідливе, фальшиве посилання Booking.com.

Наприкінці 2023 року дослідницька фірма Akamai викрила інфокрадія, який націлився на готелі, що використовують Booking.com. Зловмисник здійснює реальне бронювання в готелі, обираючи опцію “оплатити в готелі”, а потім, після того, як його прийняли, розсилає в готель посилання на фотографії. У фотографіях ховається шкідливе програмне забезпечення Infostealer, яке після завантаження дозволяє зловмиснику атакувати легітимну систему обміну повідомленнями з клієнтами готелю.

Читайте також: Туристичне шахрайство за допомогою штучного інтелекту: Як уберегти себе плануючі подорожі

Потім зловмисники використовують викрадені дані гостей, щоб надсилати жертвам персоналізовані платіжні запити через повідомлення Booking.com. Багато з цих гостей довіряли таким повідомленням, оскільки вони надходили зі зламаних акаунтів готелів і повідомляли дані їхніх кредитних карток.

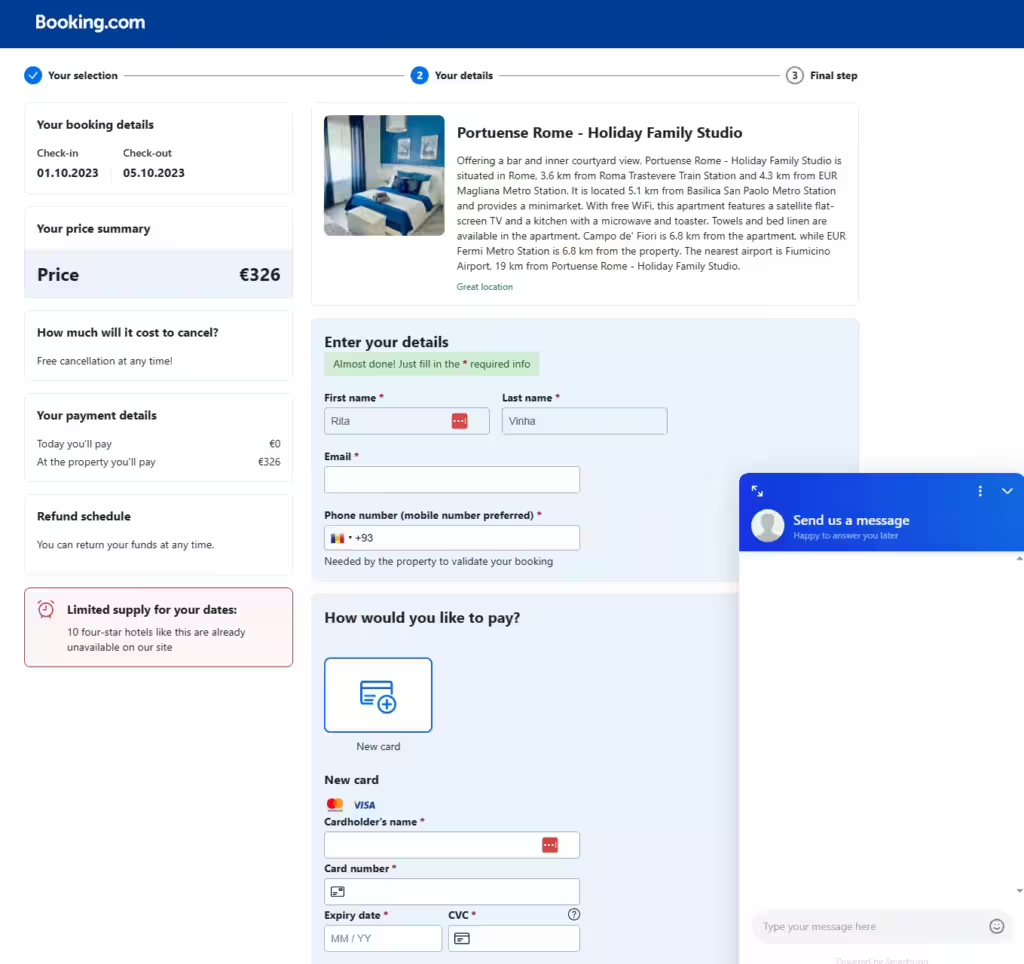

Платіжні шахрайства на Booking.com часто полягають у тому, що шахраї переконують клієнтів здійснювати платежі через неофіційні канали. Зловмисники зазвичай зв’язуються з гостями через повідомлення платформи або електронну пошту, просячи жертв здійснити платіж альтернативним методом або на іншому веб-сайті, часто посилаючись на те, що їхній банківський рахунок пов’язаний з іншим веб-сайтом.

У деяких випадках цільова сторінка альтернативного (фішингового) сайту була попередньо заповнена особистими даними жертви, включаючи її повне ім’я, інформацію про готель і тривалість перебування, що робить шахрайство більш правдоподібним.

На фішинговій сторінці жертв просять повторно ввести дані кредитної картки або банківські реквізити. Потім зловмисники збирають ці дані і можуть використовувати їх для шахрайства з кредитними картками.

Як розпізнати потенційне шахрайство на Booking.com

Щоб не стати жертвою шахрайства на Booking.com, дуже важливо помітити попереджувальні знаки.

Незвичайні запити на оплату

Якщо вас просять сплатити за допомогою методу, не схваленого Booking.com, це, ймовірно, шахрайство. Booking.com ніколи не просить користувачів здійснювати платежі за межами своєї платформи.

Відчуття терміновості

Фішингові електронні листи та повідомлення зазвичай передають відчуття терміновості, змушуючи вас діяти негайно. Вони можуть попросити дані вашої кредитної картки, стверджуючи, що це потрібно для “перевірки”, або наполягати на здійсненні платежу, погрожуючи скасувати бронювання протягом 24 годин, якщо ви не виконаєте вимоги.

Фальшива адреса відправника

Перед тим, як відкривати будь-який електронний лист, рекомендується перевіряти адресу відправника. Поважні компанії часто використовують свої офіційні субдомени для електронного листування. У випадку з Booking.com, електронні листи від них повинні мати адресу, що закінчується на @booking.com.

Орфографічні та граматичні помилки

З обережністю ставтеся до повідомлень або електронних листів з орфографічними та граматичними помилками. Відомі компанії, такі як Booking.com, прагнуть підтримувати чітку і безпомилкову комунікацію.

Як захиститися від шахрайства на Booking.com

У постійно мінливому світі загроз онлайн-безпеки важливо бути пильними і вживати проактивних заходів, щоб захистити себе від шахрайства. Нижче наведені кроки, які ви можете зробити, щоб захистити себе від шахрайства на Booking.com.

Якщо ви отримали підозрілі повідомлення через Booking.com, зв’яжіться безпосередньо з готелем для перевірки. Однак уникайте використання додатку Booking.com; натомість зателефонуйте до готелю за номером телефону, вказаним на його офіційному сайті, а не за номером, вказаним у підозрілому повідомленні.

Також регулярно перевіряйте виписки з банківських рахунків та кредитних карток на наявність несанкціонованих транзакцій. Якщо ви підозрюєте, що надали дані своєї платіжної картки шахраям, негайно зверніться до свого банку.

Крім того, завжди ретельно перевіряйте URL-адреси, щоб переконатися, що вони відповідають офіційному сайту. Звертайте увагу на незначні помилки в написанні або незвичні розширення доменів, а також перевіряйте підозрілі посилання.

Наразі не переходьте за посиланнями, надісланими вам через додаток Booking.com, оскільки вони можуть бути від осіб, які керують зламаними акаунтами готелів і намагаються обманом виманити у вас ваші персональні дані.

Виявлення та запобігання шахрайству на Booking.com

Платформи онлайн-бронювання, зокрема Booking.com, спростили бронювання готелів, але вони також стали магнітом для шахраїв, які націлені на господарів і гостей. Ви можете виявити шахрайство на Booking.com, звернувши увагу на такі ознаки, як мова терміновості, орфографічні помилки та фальшиві адреси відправників.

Щоб не потрапити на гачок шахраїв Booking.com, не переходьте за підозрілими посиланнями, а якщо ви підозрюєте, що стали жертвою, зв’яжіться зі своїм банком і негайно повідомте про це Booking.com.