Ви можете думати, що ваша операційна система забезпечує вам необхідну конфіденційність, але якщо ви не використовуєте таку ОС, як Linux Tails, ваша конфіденційність не може бути гарантована.

Tails розшифровується як «The Amnesic Incognito Live System», і операційна система, безумовно, відповідає цій назві.

Що таке Tails?

Tails – це жива операційна система, тобто вона не встановлюється. Натомість вона повністю працює з оперативної пам’яті вашої системи. Завдяки цьому ви можете запускати свою звичайну операційну систему, а коли вам потрібна серйозна конфіденційність, вставити завантажувальний USB-накопичувач (з Tails на ньому), завантажити комп’ютер і насолоджуватися всією необхідною конфіденційністю.

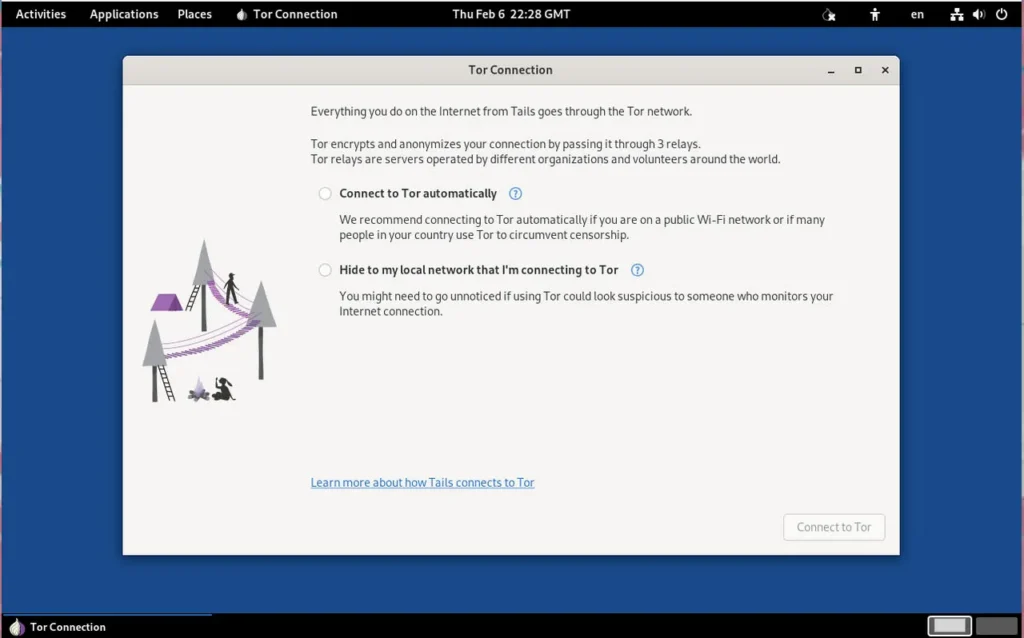

Щойно ви завантажите Tails, вас привітає вікно з’єднання з Tor, яке дозволить вам увімкнути автоматичне з’єднання з Tor і навіть приховати той факт, що ви підключаєтеся до Tor з вашої локальної мережі.

Tails фокусується на чотирьох питаннях:

- Конфіденційність – весь трафік проходить через мережу Tor, тому ваша активність не може бути відстежена.

- Амнезія – Tails забуває всі дані, коли ви його вимикаєте, і не зберігає жодних даних між перезавантаженнями. Tails витирає все дочиста. Отже, коли ви запускаєте його, все відбувається так, ніби ви використовували його вперше.

- Шифрування – Tails містить набір інструментів для шифрування файлів, електронних листів і навіть миттєвих повідомлень.

- Live – Tails працює в режимі реального часу, тому нічого не потрібно встановлювати на комп’ютері.

Для тих, хто шукає максимальну конфіденційність, Tails – це найкращий вибір.

Навіщо використовувати Tails?

Очевидна відповідь – конфіденційність. Якщо ви не хочете, щоб хтось відстежував вас, створював ваші профілі або збирав будь-які дані для продажу, вам потрібен Tails, тому що жодна інша операційна система не може цього забезпечити.

Можливо, вам також потрібно передавати дуже конфіденційні дані (наприклад, контракт, заповіт або інший тип документа, що містить приватну інформацію). Якщо це так, навіщо ризикувати з традиційною операційною системою?

Можливо, ви просто не хочете залишати після себе слід, який би давав іншим користувачам уявлення про те, що ви робили в Інтернеті.

Існує безліч причин для того, щоб отримати доступ до безпеки, яку пропонує Tails.

Але слід пам’ятати про одну річ.

Tails не слід розглядати як повсякденну операційну систему. Пам’ятайте, що це живий дистрибутив, а це означає, що він не встановлений. Крім того, ви можете виявити, що деякі програми та веб-сайти працюють не так, як ви очікували. Це пов’язано з живим характером дистрибутива, а також його залежністю від Tor.

З огляду на це, Tails – це операційна система, яку варто мати при собі, коли конфіденційність і безпека є обов’язковими.

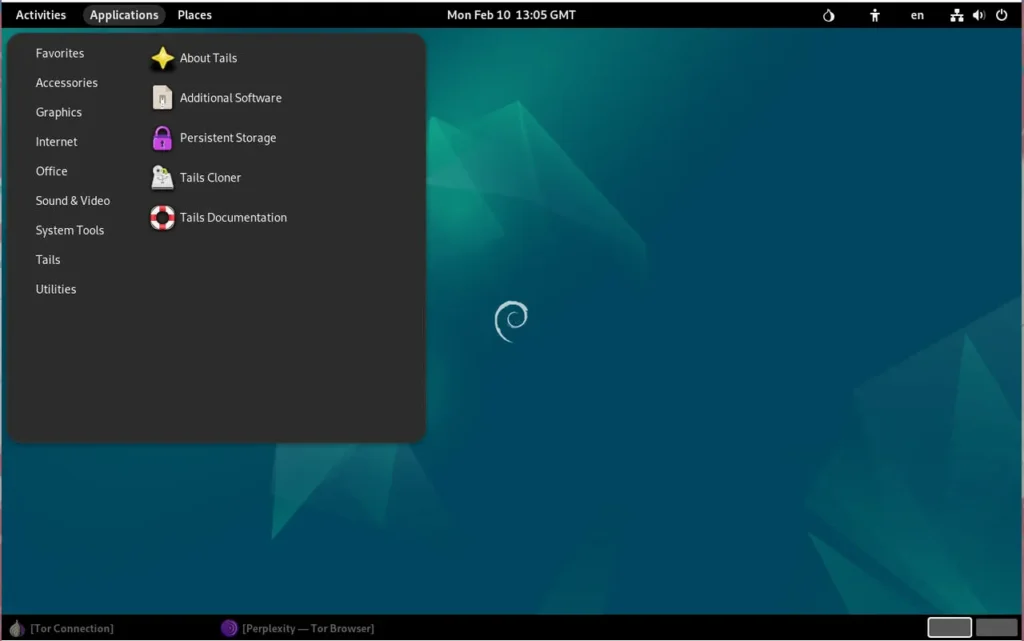

Tails базується на Debian і використовує середовище робочого столу GNOME (з деякими змінами, такими як стандартне меню замість звичного Огляду програм). До збірки програмного забезпечення входить:

- KeePassXC

- Tor Browser

- Thunderbird

- GIMP

- LibreOffice

- Audacity

- Synaptic

Постійне сховище

Ще одна класна функція Tails – це те, що ви можете налаштувати його для постійного зберігання. Це означає створення спеціального розділу на вашому USB-накопичувачі для зберігання файлів і конфігурацій, щоб їх можна було використовувати/доступатися до них при кожному завантаженні.

Постійне сховище створюється за допомогою простого у використанні графічного інтерфейсу, який можна запустити з меню Applications > Tails > Persistent Storage. Слід пам’ятати, що ви не можете створити постійне сховище, якщо запускаєте Tails як віртуальну машину.

Після створення постійного сховища, воно залишиться на USB-накопичувачі, тож ви зможете звертатися до нього кожного разу, коли завантажуватимете Tails. Це чудовий варіант для тих, хто хоче скористатися перевагами конфіденційності та безпеки, які пропонує Tails, але не хоче щоразу починати все спочатку. Наприклад, ви створюєте документи у Tails і хочете зберегти їх для подальшого використання. У такому випадку вам знадобиться постійне сховище.

Майте на увазі, що навіть з увімкненим постійним сховищем не варто сприймати Tails як повсякденну операційну систему.

Ще одним застереженням щодо використання Tails є те, що ви повинні знати, як отримати доступ до меню завантаження вашого комп’ютера, щоб вибрати USB-накопичувач під час завантаження. Якщо ваш комп’ютер налаштовано на автоматичне завантаження з виявленого USB-пристрою, вам доведеться робити це щоразу вручну. Для цього вам потрібно дізнатися, як отримати доступ до меню завантаження вашого комп’ютера. Швидше за все, для цього потрібно лише утримувати одну з функціональних клавіш під час увімкнення комп’ютера (але все ж таки перевірте).

Чи варто використовувати Tails?

Відповідь на це питання зводиться до того, як часто вам потрібна серйозна конфіденційність. Якщо ви вважаєте, що ваша звичайна операційна система забезпечує достатній рівень безпеки і конфіденційності для повсякденного використання, але вам потрібен додатковий захист при роботі з певними файлами або інформацією, то вам варто використовувати Tails для таких випадків.

Tails для тих, кому потрібна серйозна конфіденційність і безпека, і хто не проти виконати трохи додаткової роботи, щоб отримати їх. Хороша новина полягає в тому, що найскладнішим аспектом використання Tails є запис ISO на USB-накопичувач, який можна зробити за допомогою такого інструменту, як uNetBootin. Після того, як ви створили USB-накопичувач, все інше не потребує пояснень.

Ви можете завантажити ISO (для запису на USB-накопичувач) з офіційної сторінки завантаження Tails.