Найбільш поширеними серед шкідливих програм у квітні 2019 року в Україні були загрози, які показують рекламу. Про це повідомляє компанія ESET за даними системи зворотного зв’язку ESET Live Grid.

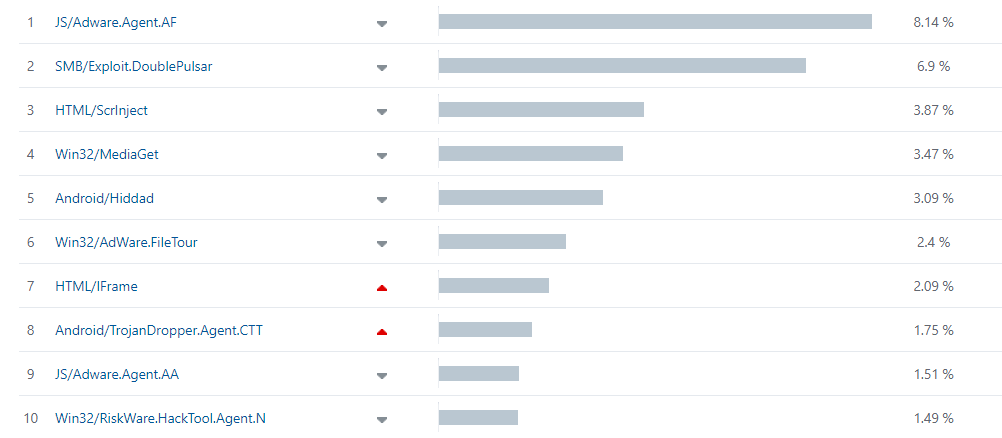

У квітні українських користувачів найчастіше атакувала загроза JS/Adware.Agent.AF (8.14%), яка відноситься до рекламного програмного забезпечення. Крім цієї загрози, до рейтингу потрапило і таке рекламне програмне забезпечення, як Android/Hiddad (3.05%), Win32/AdWare.FileTour (2.4%) та JS/Adware.Agent.AA (1.51%). Такі загрози небезпечні не лише тим, що можуть показувати рекламу — спливаюче вікно може перенаправляти на сайт та призвести до завантаження та виконання інших небезпечних файлів.

Довгий час популярною залишається і загроза SMB/Exploit.DoublePulsar (6.9%), яка запобігає використанню уразливих систем шкідливим програмним забезпеченням Win32/Exploit.CVE-2017-0147.A та Win32/Filecoder.WannaCryptor.

Широко поширеним методом інфікування пристроїв користувачів залишається перенаправлення на шкідливі сайти або сторінки для завантаження різних загроз. Однією з таких загроз є HTML/ScrInject (3.87%). Цей шкідливий Javascript-код часто вбудовують у html-файли легітимних веб-сайтів, які мають певні уразливості.

Кіберзагроза Win32/MediaGet (3.43 %), яка опинилась на четвертому місці рейтингу, після потрапляння на комп’ютер жертви могла інсталювати додаткові розширення браузера, проникати в інші процеси пристрою, додавати файли для запуску під час завантаження системи. Кіберзлочинці часто використовують цю загрозу для завантаження різних шкідливих додатків.

Крім згаданих вище загроз, спостерігалось підвищення активності HTML/IFrame (2.07 %) — шкідливого коду, призначеного для крадіжки персональних даних та конфіденційної інформації користувачів.

Для захисту користувачам потрібно:

- Бути надзвичайно обережними під час роботи в мережі Інтернет та не переходити за випадковими посиланнями;

- Використовувати актуальні версії програмного забезпечення, зокрема і рішень для захисту;

- Регулярно робити резервні копії найбільш важливих файлів.

До речі, смартфони Apple з появою нових версій iOS стають більш досконалими цифровими помічниками для нас. Так, iPhone навчили сканувати QR-коди без сторонніх програм з виходом iOS 11. Сьогодні є три варіанти, як це можна зробити.

Нагадаємо, компанія Apple представить оновлення операційних систем для iPhone, iPad, Mac, Apple Watch і Apple TV на Всесвітній конференції розробників (WWDC), яка розпочнеться 3 червня. Про це повідомляє видання Bloomberg.

Також працівники кіберполіції припинили діяльність понад 30 піратських онлайн-кінотеатрів протягом останнього місяця у рамках операції “Пірати”, яка розпочалася 8 квітня у рамках протидії злочинам, пов’язаним з порушенням авторських прав.

Окрім цього, інженери Samsung допустили витік вихідних кодів, секретних ключів і облікових даних низки проектів компанії, в тому числі платформи для управління “розумними” будинками SmartThings.