Ваш iPhone можна налаштувати для обміну місцезнаходженням у режимі реального часу з будь-якою особою. Він також позначає Ваше місцезнаходження на фотографіях, які Ви робите. Окрім цього, багатьом програмам доступна інформація про Ваше місцезнаходження. Як контролювати доступ до Вашої геолокації, читайте у статті.

Find My iPhone

Функція “Find My iPhone” дозволяє відстежувати Ваш iPhone, якщо Ви його загубите. Усі, хто матиме доступ до Вашого облікового запису Apple ID, зможуть отримати доступ до цієї функції, тому важливо створити унікальний пароль та переконатися, що інші люди не змжуть отримати доступ до Вашого Apple ID.

Якщо Ви налаштували сімейний обмін, члени вашої родини також можуть відстежувати місцезнаходження Вашого iPhone за допомогою стандартних налаштувань. Щоб відстежувати ваш iPhone, члену ВАшої родини потрібно буде скористатись додатком “Find My” для iPhone, iPad та Mac або інструментом “Find My” на iCloud.com Apple.

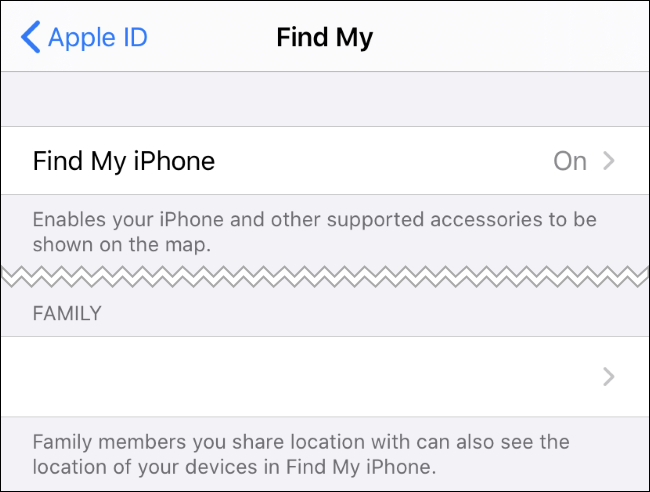

Щоб керувати налаштуваннями “Find My iPhone”, відкрийте додаток “Параметри”, торкніться свого імені вгорі екрану налаштувань та натисніть “Find My”. Тут Ви можете вирішити, чи увімкнути функцію “Find My iPhone”, а також вибрати, чи буде доступним Ваше місцезнаходження дял членів Вашої сім’ї.

Обмін геолокацією зі сторонніми

Ви також можете поділитися своїм місцезнаходженням з іншими людьми, які не належать до Вашої родинної групи. Наприклад, друзі можуть ділитися своїми місцями між собою, щоб їм було легше зустрітися. Ця функція раніше називалася “Знайти моїх друзів”, але тепер і сімейний, і спільний доступ до друзів перенесено у додаток “Find My”.

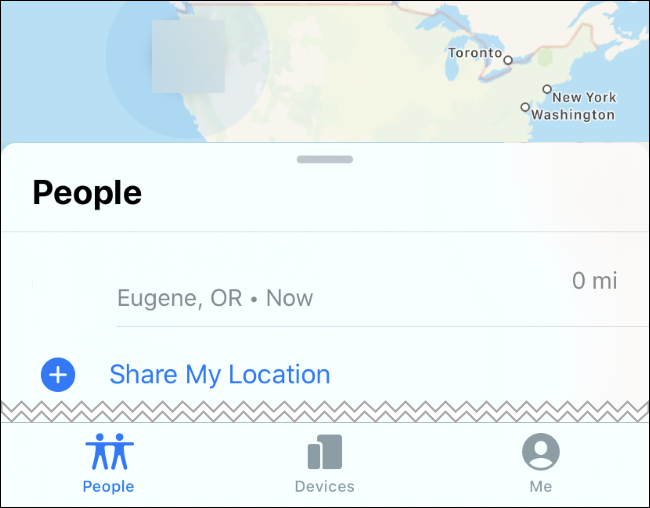

Щоб перевірити, чи поділилися Ви місцем розташування iPhone з будь-ким, відкрийте додаток “Find My” на своєму iPhone. Торкніться значка “Люди” внизу вікна та подивіться на людей у списку. Члени Вашої родини з’являться тут, як і всі, з ким ви поділилися своїм місцезнаходженням.

Щоб видалити особу зі цього списку, проведіть пальцем на ньому ліворуч та торкніться іконки червоного кошика.

Програми, яким Ви надали доступ до місцезнаходження

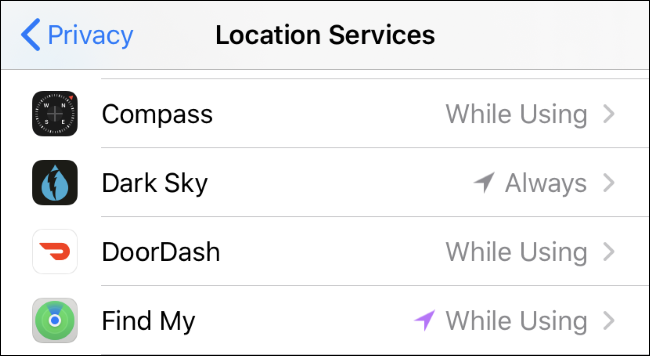

Програми, яким Ви надали доступ до геолокації, також можуть отримувати доступ до Вашого місцезнаходження. Щоб побачити, які програми мають доступ до Вашого місцезнаходження, перейдіть до “Параметри” > “Приватність” > “Служби локації”.

Прокрутіть список тут, щоб побачити, які програми мають доступ до Вашого місцезнаходження. Додаток, який “Завжди” має доступ до Вашого місцезнаходження, може отримати доступ до нього навіть у фоновому режимі, тоді як програми, встановлені на “За використання”, можуть отримувати доступ до Вашого місцезнаходження лише тоді, коли Ви їх використовуєте. Ви також можете змусити додаток запитувати Вас кожен раз, коли він хоче доступ до місцезнаходження.

Існують вагомі причини, щоб деякі програми завжди мали доступ до Вашого місця розташування – наприклад, погода може забезпечити актуальну погоду залежно від Вашого поточного місця розташування. Але у той же час але Ви повинні бути уважними, яким додаткам Ви надаєте доступ до свого місцезнаходження.

Щоб змінити дозволи доступу до геолокації для додатка, торкніться до його назви у списку і виберіть нову опцію: “Ніколи”, “Не запитувати наступного разу”, “За використання” або “Завжди”.

Фотографії з даними про місцезнаходження

Багато людей цього не знають, але Ваші фотографії можуть видавати Ваше місцезнаходження.

Ось як це працює: коли Ви робите фотографію, камера автоматично додає географічні дані до фотографії. Отже, коли Ви переглядатимете свої фотографії в майбутньому, Ви зможете побачити, де Ви зробили фотографію.

Деякі служби автоматично очищають дані про місцезнаходження з фотографії, коли Ви завантажуєте їх. Однак це не все – і, якщо Ви надсилаєте фотографію безпосередньо комусь за допомогою SMS, електронної пошти чи іншого способу, ця людина, ймовірно, може побачити дані про місцезнаходження на Вашій фотографії та визначити, де її було зроблено.

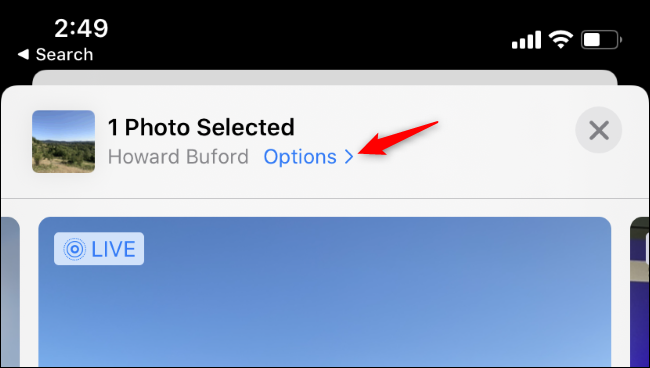

Ви можете заборонити камері iPhone зберігати інформацію про Ваше місцезнаходження на фотографіях, які Ви робите. Ви також можете просто видалити дані про місцезнаходження під час обміну фотографією. У додатку “Фото” натисніть кнопку “Поділитися”, натисніть “Опції” вгорі екрана спільного доступу та вимкніть опцію “Місцезнаходження”.

Маяки відстеження Bluetooth

Маяки Bluetooth також можна використовувати для відстеження Вас під час руху. Наприклад, з їх допомогою можна відстежувати переміщення покупців у торговому центрі, збираючи багато даних для націлювання реклами. Подумайте, перш ніж надати доступ Bluetooth для додатків, які його вимагають, оскільки ці програми могли використовувати його для відстеження місцезнаходження Вашого телефону, коли Ви поруч з такими маяками.

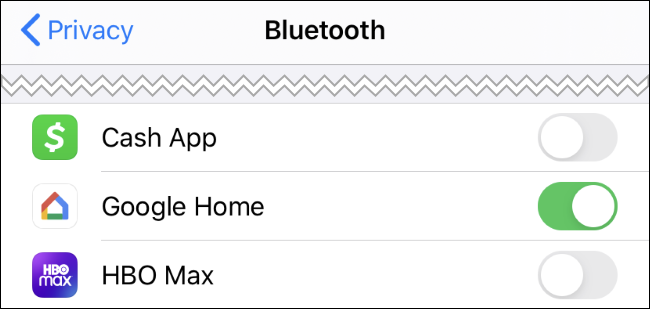

Ви можете перевірити, які додатки вже мають доступ до Bluetooth на Вашому телефоні, перейшовши у “Параметри” > “Приватність” > “Bluetooth”.

Стільникові вежі

Ваш стільниковий оператор може визначити Ваше приблизне розташування. Це працює за допомогою тріангуляції – вимірюючи відносну потужність сигналу Вашого телефону до трьох різних стільникових Веж, Ваш оператор може мати досить гарне уявлення про те, де Ваш телефон відносно всіх через вежі. Це схоже на те, як працює GPS. Якщо Ви користуєтесь телефоном і маєте стільниковий зв’язок, цього не можливо уникнути.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як за допомогою задньої панелі iPhone швидко запускати дії чи команди? – Інструкція

Як уникнути схем шахрайства в Інтернеті? Поради для користувачів старшого покоління

Інтернет-шахраї та псевдоволонтери: як розпізнати благодійну аферу? Поради

Яких заходів потрібно вживати компаніям для протидії та відновленню у випадку кібератак? Поради

Нагадаємо, нову уразливість, яка дозволяє зловмисникам отримати майже повний контроль над Wіndows або Linux системами, виявила компанія Eclypsium. За її словами, уразливими є мільярди пристроїв – від ноутбуків, настільних ПК, серверів і робочих станцій до банкоматів, верстатів з програмним управлінням, томографів та іншого обладнання спеціального призначення, яке використовується в промисловій, медичній, фінансовій та інших галузях.

Окрім цього, команда дослідників з Рурського університету в Бохумі (Німеччина) виявила нові методи атак на підписані PDF-файли. Так звана техніка Shadow Attack дозволяє хакеру приховувати і замінювати вміст в підписаному PDF-документі, не зачіпаючи цифровий підпис. Організації, урядові установи, підприємства та приватні особи часто підписують документи в форматі PDF для запобігання несанкціонованих змін. Якщо хтось вносить зміни в підписаний документ, підпис стає недійсним.

До речі, нову фішингову кампанію, націлена на користувачів WhatsApp, виявили фахівці з кібербезпеки. Цього разу зловмисники розсилають фішингові повідомлення, використовуючи бренд Nespresso. Жертву запрошують перейти за посиланням і відповісти на кілька запитань, щоб отримати в подарунок кавоварку.

Також співробітники компаній і організацій, які використовують програмне забезпечення Microsoft Office 365, стали жертвами фішинговою кампанії, в рамках якої зловмисники використовують повідомлення-приманки, замасковані під автоматичні повідомлення SharePoint, для крадіжки облікових даних.

Зауважте, що користувачі Microsoft Office 365 звинуватили компанію Microsoft в тому, що вона нібито ділиться бізнес-даними своїх клієнтів з розробниками додатків Facebook, партнерами та субпідрядниками, порушуючи політику конфіденційності.