Сучасне покоління не уявляє свого життя без технологій та Інтернету. Часто навіть малюки, які ще не добре вміють говорити, але можуть без проблем увімкнути улюблену гру чи ролики на телефоні батьків. Однак, всі покоління різні, зокрема бабусі та дідусі часто все ще з недовірою ставляться до сучасних технологій.

Наше спільне завдання показати старшому поколінню, що Інтернет-технології — це простий спосіб полегшити власне життя. Наприклад, більше не потрібно годинами стояти у чергах, аби сплатити рахунки у банках або записатися до лікаря — це можна зробити онлайн за лічені хвилини, навіть не виходячи за межі власного дому.

Крім очевидних переваг така цифрова трансформація має і низку недоліків. Через брак досвіду випадки шахрайства щодо користувачів, які тільки починають знайомитися з онлайн-світом, є доволі поширеними. Саме тому важливо розповісти початківцям, в тому числі своїм рідним старшого покоління про можливі ризики в Інтернеті, а також шляхи їх мінімізації, пише ESET.

Поради, які допоможуть уникнути шахрайських схем:

Не натискайте на підозрілі посилання

Фішингові атаки, які є однією з найбільш поширених онлайн-загроз, як правило, починаються з відкриття небажаної електронної пошти або повідомлень в соціальних мережах. Для виманювання конфіденційної інформації, наприклад, реквізитів кредитної картки або облікових даних, шахраї також можуть використовувати методи соціальної інженерії. Зловмисники постійно удосконалюють свої інструменти, тому сьогодні фішингові повідомлення майже не відрізняються від легітимних.

Не натискайте на спливаючі вікна

Іноді під час завантаження легітимних програм на пристрій може потрапляти рекламне програмне забезпечення. Після потрапляння на пристрій загроза може відображати рекламні оголошення, збирати особисті дані, відстежувати історію пошуку, а також впливати на швидкість роботи пристрою. Саме тому завантажувати програми потрібно тільки з офіційних ресурсів. Крім цього, не варто натискати на спливаючі рекламні оголошення у браузері, адже вони можуть перенаправляти користувача на шкідливі веб-сайти.

Не довіряйте Інтернет-лотереям

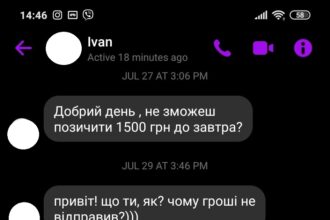

Часто шахраї використовують схему, яка полягає у тому, що жертві надходить лист з привітанням про виграш у лотереї або ставках. Для отримання призу потрібно надіслати особисті дані або певну суму для авансу. Щоб ще більше збити Вас з пантелику зловмисники починають створювати атмосферу терміновості та вимагають негайно виконати інструкції, або Ви втратить виграш. Варто зазначити, що державні лотереї ніколи не вимагають, щоб переможці платили збори за свій приз.

Не надавайте незнайомцям доступ до своїх пристроїв

У іншій поширеній схемі шахрайства під виглядом служби технічної підтримки зловмисники намагаються переконати Вас у тому, що комп’ютер інфіковано і Ви маєте надати віддалений доступ до пристрою для вирішення проблеми. Наслідки такого обману можуть бути дуже серйозними — від втрати особистої інформації до викрадення грошей з рахунків. Саме тому не слід надавати незнайомцям віддалений доступ до Вашого комп’ютера, особливо якщо ініціатором такого з’єднання є не Ви.

Перевіряйте легітимність веб-сайтів банківських установ

Кіберзлочинці все частіше створюють копії офіційних банківських веб-сайтів, намагаючись отримати доступ до рахунків людей та викрасти їх фінанси. Часто URL-адреса підробного веб-сайту відрізняється від легітимного буквально одним символом. Тому щоб не стати жертвою цієї афери знайдіть офіційний веб-сайт необхідного банку, збережіть його адресу до закладок та використовувати лише її для здійснення операцій в онлайн-банкінгу.

Однак, варто пам’ятати, що жертвами схем аферистів можуть стати не тільки початківці чи люди старшого віку. У зв’язку з цим поради будуть актуальними для усіх користувачів. Крім дотримання базових рекомендацій, варто використовувати надійний антивірусних захист від загроз в Мережі.