Під час пошуку програми або гри легко випадково завантажити шкідливе програмне забезпечення, навіть якщо вам здається, що ви дуже обережні. Існує кілька способів переконатися, що ви завантажуєте програмне забезпечення на свій комп’ютер з оригінального джерела або надійного сховища.

Хакери та розробники шкідливих програм використовують пошукову рекламу Google для просування сторінок для 7-Zip, VLC Media Player, CCleaner та інших популярних програм. Сторінки-дублікати часто виглядають майже так само, як справжні веб-сайти, але містять файли для завантаження, які можуть завдати шкоди вашому комп’ютеру, якщо вони не будуть автоматично визначені як шкідливе програмне забезпечення. Цей же метод також використовується для створення фальшивих посилань на Facebook, YouTube та інші сайти. Дослідники безпеки виявили, що шкідливе програмне забезпечення також просувається в пошуковій рекламі Bing.

Читайте також: Обережно: відповіді в Bing Chat можуть містити посилання на шкідливе програмне забезпечення

Шкідлива пошукова реклама – це лише один із способів, за допомогою якого хакери можуть обдурити вас і змусити встановити шкідливе програмне забезпечення, на додачу до всіх інших класичних методів: підроблених електронних листів, реклами на іншому веб-контенті, підроблених кнопках для завантаження, в соціальних мережах та інших.

Не завантажуйте із сайтів-дзеркал

Існує багато сайтів, які розміщують копії популярного вільного програмного забезпечення, що було особливо популярним у 1990-х і на початку 2000-х років. Вони були корисними в епоху до того, як пошукові системи стали більш поширеними, але багато з них використовували спеціальні інсталятори для програмного забезпечення, які завантажували ваш комп’ютер зайвим сміттям.

З тих пір деякі популярні сайти для завантаження виправилися, а інші повністю закрилися, але все одно не варто завантажувати програмне забезпечення звідкись, окрім оригінального джерела або перевіреного дзеркала. Наприклад, якщо вам потрібен VLC Media Player, завантажуйте його безпосередньо з VideoLAN.org або з власного списку проекту в Google Play Store, Apple App Store чи інших офіційних джерел, на які є посилання з цього сайту.

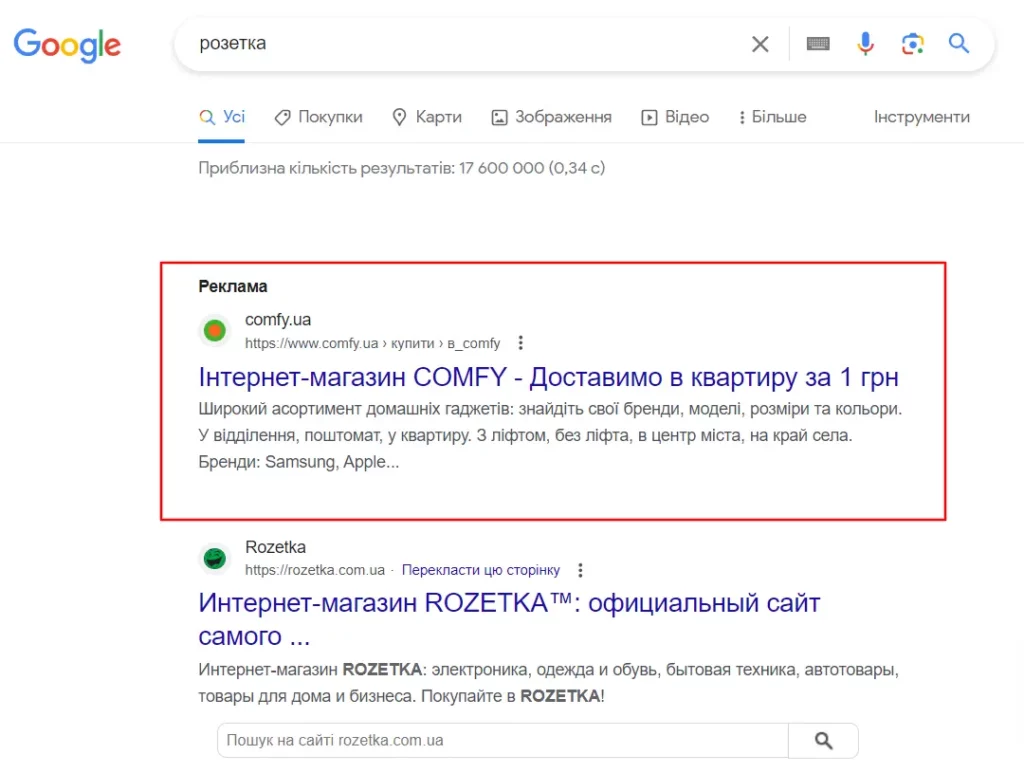

Уникайте реклами в пошукових системах

Існує простий спосіб уникнути шахрайських посилань на завантаження, які стають все більш поширеними в результатах пошукової видачі: не натискайте нічого з написом “Спонсоровано” або “Реклама”. Це результати від компаній, які платять за те, щоб бути вгорі певного пошукового запиту – наприклад, Comfy платить за те, щоб бути першим результатом для тих, хто шукає конкурента – Rozetka, як на скріншоті нижче.

Google, Bing та інші пошукові системи не дуже добре перевіряють ці посилання, тому спонсорські/рекламні посилання на програмне забезпечення можуть привести вас до шкідливого програмного забезпечення. Безпечніше прокрутити їх повз і перевірити найкращі неспонсоровані результати для даного пошукового запиту.

Перевірте магазини додатків

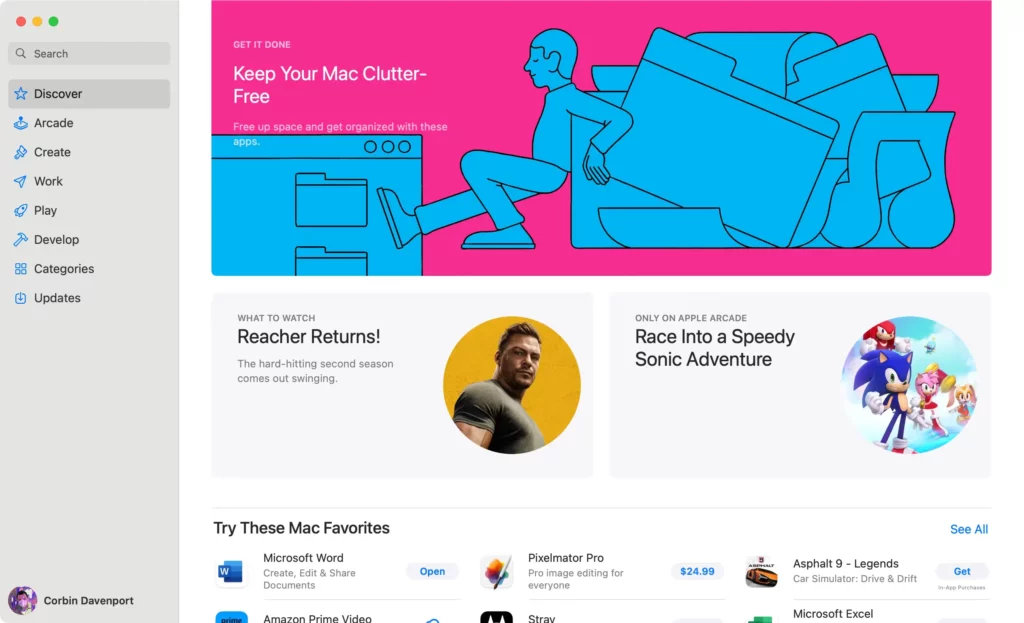

Microsoft Windows має власний магазин додатків з часів Windows 8, який зараз відомий як Microsoft Store, а Mac App Store був представлений у 2011 році. Якщо вам потрібно завантажити популярну програму на комп’ютер з Windows або Mac, це може бути перше місце, куди вам слід звернутися.

Офіційні магазини додатків для Windows і macOS, як правило, є найбезпечнішими місцями для пошуку та встановлення програмного забезпечення для вашого комп’ютера. Корпорація Microsoft має політику та автоматизовані перевірки, призначені для блокування появи шкідливих програм та іншого шкідливого програмного забезпечення в Microsoft Store для Windows, а компанія Apple також має суворі вимоги щодо того, що може бути розміщено в її магазині додатків.

В обох магазинах, безумовно, є програми, які можна вважати спамом або некорисними, але справжнє шкідливе програмне забезпечення зустрічається вкрай рідко. У Microsoft Store час від часу виникають проблеми з підозрілим програмним забезпеченням, але його видаляють, коли виявляють проблеми, і за останні кілька років його точно почистили. Більшість великих розробників програм ігнорували магазин протягом перших кількох років його існування, але зараз там є офіційні списки для Adobe Photoshop, iTunes, TikTok, VLC Media Player, Mozilla Firefox тощо.

Більшість дистрибутивів Linux для настільних комп’ютерів мають інтегровані сховища програмного забезпечення та менеджери пакунків, які ефективно діють як магазини додатків, а також існують сторонні сховища програмного забезпечення для багатьох платформ. Homebrew – популярний репозиторій програмного забезпечення для macOS, в першу чергу орієнтований на інструменти командного рядка та утиліти для розробників, а Chocolatey – аналогічна альтернатива для Windows. В будь-якому разі, це повинно бути сховище, в якому ви впевнені, що шкідливе програмне забезпечення туди не проникає.

Перевіряйте завантаження за допомогою VirusTotal

VirusTotal сканує завантажені файли і посилання за допомогою різних антивірусних програм і порівнює їх з іншими файлами в базі даних. Якщо ви завантажуєте програми з потенційно підозрілих сайтів або просто хочете бути впевненими, ви завжди можете завантажити файл до VirusTotal, щоб переконатися, що він безпечний. Це не ідеальний варіант, і, можливо, він не відловлює всі шкідливі програми, але він забезпечує додатковий рівень безпеки, якщо ви цього хочете.

Зараз як ніколи важливо перевіряти, звідки ви завантажуєте програмне забезпечення. Будьте уважні до підозрілої поведінки. Незважаючи на те, що ми пройшли довгий шлях, і такі платформи, як Windows і macOS, намагаються захистити користувачів, це гра в кішки-мишки, яка, ймовірно, буде тривати вічно.

Джерело: HowToGeek