Microsoft оголосила, що відключить 30-річний протокол автентифікації NTLM за замовчуванням у майбутніх випусках Windows через вразливості безпеки, які піддають організації кібератакам.

NTLM (New Technology LAN Manager) — це протокол автентифікації за методом «виклик-відповідь», запроваджений у 1993 році разом з Windows NT 3.1 як наступник протоколу LAN Manager (LM). Kerberos замінив NTLM і наразі є стандартним протоколом для пристроїв, підключених до домену, на Windows 2000 або пізніших версіях.

Чому NTLM досі становить загрозу

Хоча NTLM був стандартним протоколом у старих версіях Windows, його й досі використовують як резервний метод автентифікації, коли Kerberos недоступний. Проблема в тому, що він використовує слабку криптографію і вразливий до атак.

З моменту випуску NTLM активно експлуатують у NTLM relay атаках, де зловмисники змушують скомпрометовані мережеві пристрої автентифікуватися на серверах, контрольованих атакуючими. Це дозволяє підвищити привілеї та отримати повний контроль над доменом Windows.

Попри це, NTLM досі використовується на серверах Windows, що дозволяє зловмисникам експлуатувати вразливості PetitPotam, ShadowCoerce, DFSCoerce та RemotePotato0 для обходу захисту від NTLM relay атак. Протокол також є мішенню для pass-the-hash атак, у яких кіберзлочинці крадуть хеші паролів NTLM для автентифікації від імені скомпрометованого користувача.

Поетапний план відключення NTLM

Microsoft оголосила, що NTLM буде відключено за замовчуванням у наступному великому випуску Windows Server та відповідних клієнтських версіях Windows. Це частина ширшої стратегії переходу до безпарольних методів автентифікації, стійких до фішингу.

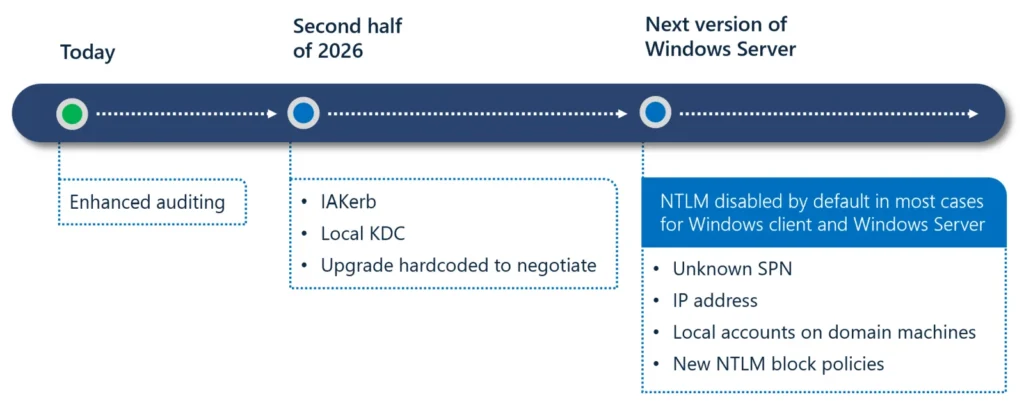

Компанія представила трифазний план переходу:

- Фаза 1: Адміністратори зможуть використовувати розширені інструменти аудиту в Windows 11 24H2 та Windows Server 2025 для визначення, де ще використовується NTLM

- Фаза 2: У другій половині 2026 року з’являться нові функції — IAKerb та Local Key Distribution Center — для вирішення типових сценаріїв, що викликають перемикання на NTLM

- Фаза 3: Відключення мережевого NTLM за замовчуванням у майбутніх випусках

«Відключення NTLM за замовчуванням не означає повного видалення NTLM з Windows. Натомість це означає, що Windows постачатиметься у безпечному стані за замовчуванням, де мережева автентифікація NTLM блокується і більше не використовується автоматично», — пояснила Microsoft.

Від попереджень до дій

Microsoft вперше оголосила плани виведення протоколу автентифікації NTLM у жовтні 2023 року, зазначивши, що хоче розширити засоби управління для надання адміністраторам більшої гнучкості у моніторингу та обмеженні використання NTLM.

Компанія офіційно оголосила NTLM застарілим на Windows та серверах Windows у липні 2024 року, радячи розробникам перейти на автентифікацію Kerberos або Negotiation. Microsoft попереджає розробників припинити використання NTLM у своїх додатках ще з 2010 року і радить адміністраторам Windows або відключити NTLM, або налаштувати сервери для блокування NTLM relay атак через Active Directory Certificate Services (AD CS).