В Інтернеті зростає кількість фішинг-атак, жертвами яких стає все більше домашніх та корпоративних користувачів.

Метою кіберзлочинців є отримання доступу до конфіденційної інформації жертв – такої, як імена користувачів, паролі, дані банківських карток. Для цього шахраї використовують підроблені веб-сайти, дуже схожі на оригінальні. На фальшиві ресурси зловмисники заманюють користувачів за допомогою фішингових повідомлень електронної пошти.

Зі зростанням активності подібних загроз спеціалісти ESET радять користувачам дотримуватися основних правил безпеки під час роботи в мережі Інтернет.

Будьте обережні та уважні під час використання електронної пошти

Не відкривайте підозрілі файли та посилання у листах, які надійшли від невідомих користувачів. У разі виникнення сумнівів щодо легітимності посилання у листі відкрийте нове вікно браузера та введіть URL в адресний рядок.

Будьте пильними під час отримання листів з проханням надати конфіденційну інформацію. Пам’ятайте, банк та інші організації ніколи не будуть просити надіслати особисті дані електронною поштою.

Остерігайтесь скорочених посилань

Кіберзлочинці часто використовують подібні до легітимних посилання, приховуючи фальшиві за допомогою сервісів для скорочення посилань, таких як Bitly та інші. У разі натискання на таку адресу введений в оману користувач замість відомого ресурсу потрапляє на шкідливий сайт.

Щоб перевірити посилання наведіть на нього курсор в електронному листі та порівняйте відповідність адреси зазначеній в тексті повідомлення.

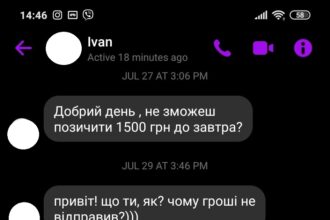

Повідомлення виглядає підозрілим? Прочитайте його ще раз

Багато фішингових листів легко розпізнати відразу. Текст фішингового повідомлення містить значну кількість помилок, великих літер та знаків оклику. Лист, зазвичай, починається з безособових вітань, таких як “шановний клієнт”, а зміст повідомлення часто виглядає неправдиво та викликає сумніви.

Кіберзлочинці іноді навіть навмисно роблять помилки в таких листах для уникнення виявлення спам-фільтрами та з метою відсіювання уважних користувачів.

Остерігайтеся попереджень про загрозу та закликів до негайних дій

Кіберзлочинці часто надсилають користувачам листи про загрозу їхнім даним та необхідність негайного втручання, таким чином заманюючи жертви на шкідливі веб-сайти.

Прикладом використання цього методу став витік даних в Anthem та eBay. Тоді кіберзлочинці надсилали користувачам попередження про необхідність негайної зміни паролів. Однак насправді шахраї переадресовували жертв на фальшиві сайти. Після введення користувачем логіну та паролю на підробленому ресурсі його облікові дані для входу опинялися в руках зловмисників.

Деякі кіберзлочинці можуть в листах застерігати про накладення штрафу або блокування Вашого екаунту. Не звертайте уваги на залякування, відразу зв’яжіться з організацією, яка нібито відправила Вам лист, через перевірений канал.

Переглядайте сторінки через HTTPs

Використовуйте захищене веб-з’єднання (позначене як https://) та перевіряйте стан значка з зображенням замка в адресному рядку браузера під час перегляду сторінок в Інтернеті, особливо при роботі з конфіденційною інформацією.

Під час використання публічного Wi-Fi намагайтеся уникати використання сервісу онлайн-банкінгу, здійснення покупок та передання іншої важливої інформації. Більш безпечним способом у таких ситуаціях є використання Інтернету згідно тарифного плану або створення власної точки доступу.

До речі, нову фішингову кампанію організували зловмисники, розсилаючи користувачам електронні листи з неймовірно довгим URL-посиланням.