Фішинг – це один з найстаріших та найпоширеніших видів кібершахрайства. Його суть полягає в обмані користувачів з метою отримання їхніх конфіденційних даних, таких як паролі, номери банківських карток тощо. Хоча термін “фішинг” відносно молодий, сам метод обману має досить довгу історію.

Що таке фішинг?

Фішинг існує впродовж багатьох років, за цей час кіберзлочинці розробили широкий спектр методів інфікування жертв. Найчастіше зловмисники, які займаються фішингом, видають себе за банки чи інші фінансові установи, щоб змусити жертву заповнити фальшиву форму та отримати дані облікових записів.

Ціль фішингу — отримання цінних даних, які можуть бути продані або використані для зловмисних цілей, таких як вимагання, викрадення грошей або особистих даних.

У минулому для виманювання даних користувачів кіберзлочинці часто використовували неправильно написані або оманливі доменні імена. Сьогодні зловмисники використовують більш складні методи, завдяки чому фальшиві сторінки дуже схожі на свої легітимні аналоги.

Викрадені дані жертв, зазвичай, використовуються для викрадення коштів з банківських рахунків або продаються в Інтернеті. Подібні атаки здійснюються також через телефонні дзвінки (vishing) та SMS-повідомлення (smishing).

Витоки фішингу

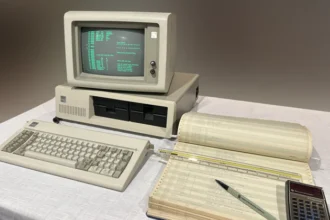

Хоча термін “фішинг” з’явився відносно недавно, самі принципи цієї атаки відомі давно. Ще в часи паперової кореспонденції шахраї використовували підроблені документи, щоб ввести людей в оману. З появою комп’ютерів і мережі Інтернет ці методи отримали нове життя.

Коли фішинг застосували вперше?

Систематичні фішинг-атаки почалися в мережі AmericaOnline (AOL) у 1995 році. Щоб викрасти легітимні облікові дані, зловмисники зв’язувалися з жертвами через AOL Instant Messenger (AIM), видаючи себе за співробітників AOL, які перевіряють паролі користувачів. Термін “фішинг” з’явився в групі новин Usenet, яка зосереджувалася на інструменті AOHell, який автоматизував цей метод, і так ім’я закріпилося. Після того, як AOL в 1997 році ввела контрзаходи, кіберзлочинці зрозуміли, що можуть використовувати таку ж техніку в інших галузях, зокрема й фінансових установах.

Одна з перших великих, хоча і невдалих, спроб була в 2001 році. Зловмисники, скориставшись хаосом від терористичних атак 9/11, розіслали потерпілим електронну розсилку нібито для перевірки посвідчення особи. Отримані дані використовувались для крадіжки банківських даних. Вже у 2005 році за допомогою фішингу кіберзлочинці викрали у користувачів США понад 900 мільйонів доларів США.

Відповідно до дослідження глобального фішингу APWG у 2016 році спостерігалося понад 250 тисяч унікальних фішингових атак, під час яких використовувалось рекордне число доменних імен, зареєстрованих зловмисниками, перевищуючи позначку в 95 тисяч. В останні роки кіберзлочинці намагалися зосередитися на банківських та фінансових послугах, користувачах електронного банкінгу, соціальних мереж, а також облікових даних електронної пошти.

Еволюція фішингу

З моменту своєї появи фішинг постійно розвивався і удосконалювався. Сьогодні ми спостерігаємо такі тенденції:

- Ускладнення схем: Фішинг-атаки стали більш складними та витонченими. Зловмисники використовують складні соціальні інженерні прийоми, щоб підвищити ефективність своїх атак.

- Спеціалізація: З’явилися спеціалізовані фішинг-атаки, спрямовані на конкретні групи користувачів або організації.

- Використання нових технологій: Кіберзлочинці активно використовують нові технології, такі як штучний інтелект та машинне навчання, для створення більш переконливих фішингових повідомлень.

- Мобільний фішинг: З поширенням мобільних пристроїв з’явився мобільний фішинг, який використовує SMS-повідомлення, мобільні додатки та інші канали для обману користувачів.

Типи фішингових атак

Існує багато різних типів фішингових атак, але найпоширенішими є:

- Email-фішинг: Найпоширеніший вид фішингу, коли шахраї розсилають фішингові листи, які імітують повідомлення від відомих організацій (банків, соціальних мереж тощо).

- Смішинг та вішинг: Фішинг за допомогою дзвінків та SMS-повідомлень.

- Клієнтський фішинг: Фішинг, який використовує підроблені веб-сайти, які імітують справжні сайти популярних сервісів.

- Внутрішній фішинг: Фішинг, спрямований на співробітників організацій.

Як захиститися від фішингу?

Щоб уникнути подібних атак, фахівці радять звертати увагу на описані вище ознаки, за допомогою яких можна виявити фішингові повідомлення, а також рекомендують наступні дії.

- Дізнавайтесь про нові методи фішингу: читайте засоби масової інформації для отримання нової інформації про фішингові атаки, оскільки кіберзлочинці постійно знаходять нові методи для виманювання даних користувачів.

- Не надсилайте облікові дані: будьте особливо уважні, коли у електронному листі начебто перевірені організації запитують ваші облікові або інші конфіденційні дані. У разі необхідності перевірте вміст повідомлення, відправника або організацію, яку вони представляють.

- Не натискайте на підозрілі кнопки та посилання: якщо підозріле повідомлення містить посилання або вкладення, не натискайте та не завантажуйте вміст. Це може призвести до переходу нашкідливий веб-сайт або інфікувати ваш пристрій.

- Регулярно перевіряйте облікові записи: навіть якщо ви не маєте підозр, що хтось намагається викрасти ваші облікові дані, перевірте банківські та інші облікові записи в Інтернеті на наявність підозрілої активності.

- Ніколи не вводьте свої паролі та інші конфіденційні дані на неперевірених сайтах.

- Використовуйте надійні паролі та двофакторну аутентифікацію.

- Регулярно оновлюйте програмне забезпечення.

- Будьте обережні при підключенні до публічних Wi-Fi мереж.

Висновок

Фішинг – це постійно розвиваючася загроза, яка вимагає від користувачів постійної уваги та обережності. Захиститися від фішингу можна, лише постійно підвищуючи свою обізнаність про цю проблему та дотримуючись простих правил безпеки в Інтернеті.