Більшість підлітків хоч і більш обізнані на відміну від юних користувачів, але все ж можуть піддаватися різним маніпуляціям в Інтернет-середовищі. Довірливість та наївність роблять їх привабливою ціллю для шахраїв, які хочуть обманом викрасти гроші або особисті дані.

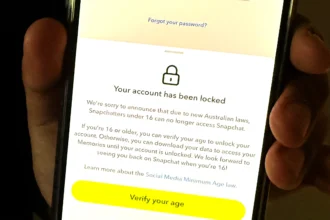

Шахрайство в соціальних мережах

Оскільки соціальні мережі є ігровим онлайн-майданчиком для більшості підлітків, цілком ймовірно, що шахраї будуть намагатися скористатися цим. Однією з найбільш популярних схем шахрайства є поширення посилань на статті з шокуючими заголовками про знаменитостей, натискання на які зазвичай перенаправляє користувачів на шкідливі веб-сайти.

Крім цього, шахраї можуть зв’язуватися зі своїми жертвами безпосередньо через повідомлення, надсилаючи пропозиції взяти участь у конкурсах або розіграшах. Але знову ж таки посилання швидше за все спрямує користувача на шахрайський веб-сайт для інфікування шкідливим програмним забезпеченням або перехоплення конфіденційної інформації.

Речі від дорогих брендів зі знижкою

Ще одна відома афера, яка зазвичай поширюється за допомогою підробленої реклами в соцмережах, пов’язана з пропозиціями купівлі дорогих речей за досить низькими цінами. Щоб зробити свої пропозиції більш привабливими для підлітків, шахраї намагаються пропонувати дорогі бренди та трендові товари. Серед поширених шахрайсьих прийомів – пропозиції кросівок з лімітованої серії, дизайнерського одягу за доступними цінами, а також реклама підроблених Інтернет-магазинів популярних марок, таких як Ray-Ban.

Ще одна відома афера, яка зазвичай поширюється за допомогою підробленої реклами в соцмережах, пов’язана з пропозиціями купівлі дорогих речей за досить низькими цінами. Щоб зробити свої пропозиції більш привабливими для підлітків, шахраї намагаються пропонувати дорогі бренди та трендові товари. Серед поширених шахрайсьих прийомів – пропозиції кросівок з лімітованої серії, дизайнерського одягу за доступними цінами, а також реклама підроблених Інтернет-магазинів популярних марок, таких як Ray-Ban.

Шахрайство полягає в тому, щоб створити фальшивий сайт з широким асортиментом певних товарів. Однак після покупки на такому сайті користувач отримує або підробку, або взагалі нічого. У гіршому випадку у разі надання інформації банківської картки кіберзлочинці зможуть викрасти всі гроші користувача.

Шахрайство зі стипендіями

З наближенням закінчення середньої школи підлітки починають думати про свій наступний крок в житті – здобуття університетської освіти. Тому в Інтернеті можна знайти багато пропозицій, зокрема і про навчання за кордоном, плата за яке частково покривається стипендією.

Програми фальшивих стипендій часто вимагають від заявника сплати “реєстраційного внеску”, який зазвичай присвоює собі шахрай. В іншому випадку зловмисники можуть здійснювати розіграш стипендії, при якому учасник повинен заплатити “комісію за обробку” або “комісію за виплату” з посиланням на податкові витрати. Однак в кінцевому підсумку результат буде таким же.

Афери з працевлаштуванням

Бути підлітком з різноманітними інтересами – від походів на концерти до подорожей – непросто, тим більше, що всі розваги зараз коштують чималих грошей. Тому більшість підлітків намагається знайти роботу на неповний робочий день, щоб покрити свої витрати.

Щоб привернути увагу користувачів підліткового віку, шахраї розміщують підроблені вакансії у легітимних сервісах з працевлаштування. Зазвичай кіберзлочинці пропонують посади, які дозволяють працювати з дому за пристойну плату. Проте метою зловмисників є виманювання особистої інформації жертв для подальшого використання, наприклад, відкриття банківських рахунків на імена користувачів або використання їх особистості для підробки документів.

Створення фальшивого екаунту

Як і багато іншого в цифрову епоху, пошук романтичних відносин також перейшов в онлайн, а платформи онлайн-знайомств стали зручним майданчиком для шахраїв. Однак зловмисники не обмежуються тільки сайтами знайомств, вони часто шукають своїх жертв в соцмережах і зв’язуються з ними через особисті повідомлення. Особливо легкою ціллю для шахраїв є підлітки, які через появу романтичних почуттів можуть втратити пильність і легко піддатися різним маніпуляціям.

Під час цієї афери зловмисник часто видає себе за людину, яку підліток вважає привабливою. Потім шахрай слідкує за своєю жертвою допоки не досягне своєї мети – виманювання грошей. На жаль, в деяких випадках кіберзлочинець шляхом маніпуляцій змушує користувача поділитися особистими фотографіями. Після цього, зловмисник починає шантажувати жертву, погрожуючи надіслати фото її близьким або опублікувати в мережі у разі несплати певної суми.

Як захиститися від шахрайств в Інтернеті – практичні поради

- У разі виявлення підозрілої пропозиції про роботу варто здійснити пошук в Інтернеті за назвою компанії, щоб уникнути можливого шахрайства. Також варто пам’ятати, що особиста інформація для заробітної плати надається тільки після влаштування на роботу.

Під час пошуку стипендій в університетах за кордоном необхідно перевірити, чи є організація, яка пропонує виплату, легітимною, провівши пошук в Інтернеті і навіть зв’язавшись з офісом цієї компанії. Крім цього, за жодних обставин не варто переводити комісії за “обробку” або “аванс”. - Варто пам’ятати, що такі привабливі пропозиції, як пара модних кросівок Jordan лімітованої серії за низькою ціною, є безсумнівно аферою шахраїв. Тому варто бути обачними і перевіряти надійність постачальника.

- Слід остерігатися повідомлень від незнайомих людей, особливо з сумнівними пропозиціями або підозрілими посиланнями. У будь-якому випадку найкращим варіантом буде ігнорувати повідомлення та ніколи не переходити за посиланнями від невідомих користувачів.

- Під час онлайн-знайомств варто бути обачним з користувачами, які поспішають познайомитися та навіть можуть зізнатися в коханні, що часто є ознакою шахрая по той бік екрана. У такому разі теж допоможе швидкий пошук фото в Інтернеті для визначення, чи не видає людина себе за когось іншого.

Важливим етапом у забезпеченні захисту дітей під час перебування в Інтернеті є використання рішення для батьківського контролю. Програма дозволяє інформувати батьків про діяльність юних користувачів на смартфонах або планшетах Android та блокувати неприйнятний контент. Варто зазначити, що тільки до 30 червня рішення можна придбати зі знижкою 40%.

Джерело: ESET

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

- Як завантажити дані Google Maps? ІНСТРУКЦІЯ

- Психічне здоров’я у дітей від соцмереж і смартфонів не страждає – ДОСЛІДЖЕННЯ

- Як створити надійний пароль? ПОРАДИ

- Як вберегти свої банківські рахунки від кіберзлочинців? ПОРАДИ

- Що таке FLoC Google і як він буде відстежувати Вас в Інтернеті?

До речі, пандемія спричинила нову хвилю цифрової трансформації у всьому світі. І державні установи не залишилися осторонь цього процесу. Завдяки розширенню цифрової інфраструктури, зокрема створенню нових додатків та сервісів, віддалених робочих місць та переходу в хмарне середовище, кількість потенційних векторів атак збільшилася.

Також повністю модульний ноутбук з ОС Windows від Framework тепер готовий до попереднього замовлення за базовою ціною у $999. Клієнти можуть розміщувати замовлення на веб-сайті Framework. 13,5-дюймовий ноутбук складається повністю з модульних деталей, включаючи материнську плату, яку ви можете легко поміняти та замінити.

Кілька редакцій Windows 10 версій 1803, 1809 та 1909 досягли кінця обслуговування (EOS), починаючи з травня , про що Microsoft нагадала нещодавно. Пристрої з випусками Windows 10, які досягли EoS, більше не отримуватимуть технічну підтримку, а також щомісячні виправлення помилок та безпеки, щоб захистити їх від останніх виявлених загроз безпеки.

Окрім цього, після вступу в силу нової політики Google в описі додатків з’явиться додатковий розділ з інформацією про те, до яких даними має доступ продукт. У розробників буде можливість розповісти користувачам про те, для чого додаткам потрібен доступ до тих або інших даних і як їх обробка впливає на загальну функціональність.