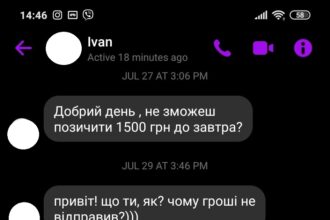

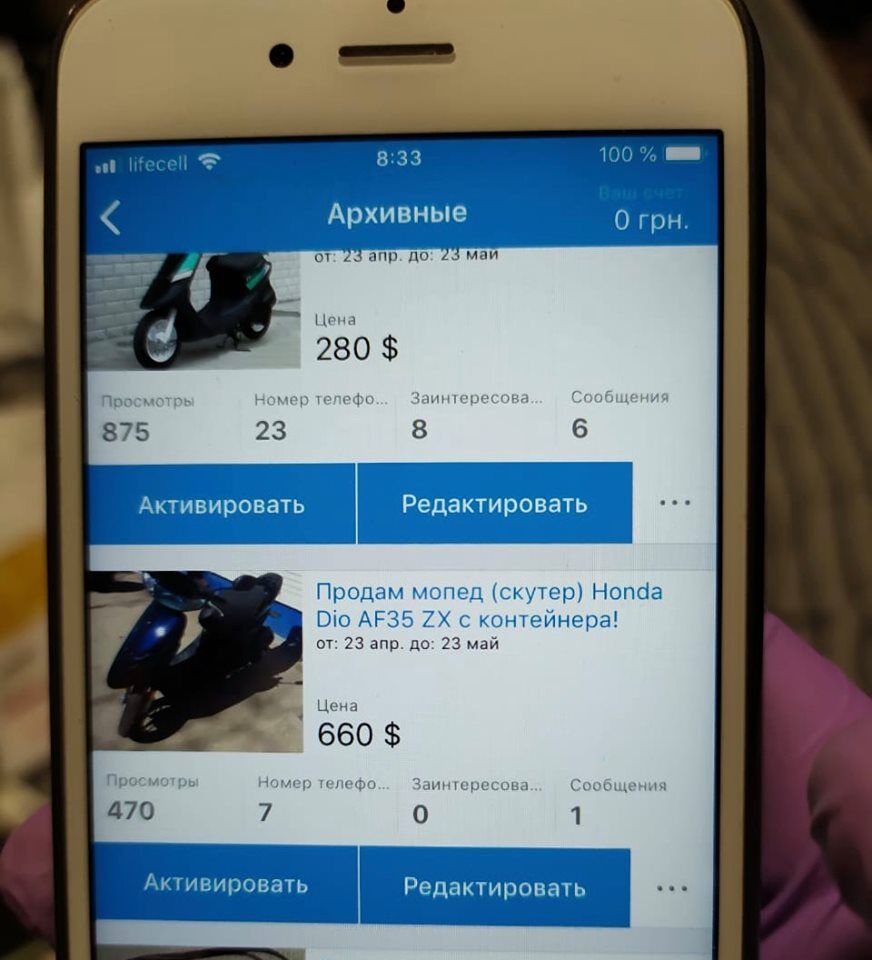

Шахраїв, які обдурювали користувачів відомих інтернет-платформ із продажу товарів, викрили співробітники кіберполіції. Так, троє мешканців Одеси у мережі пропонували громадянам придбати у них мототранспорт та дороговартісну техніку для дому за заниженими цінами. Натомість, отримавши гроші від клієнта, зникали.

Як встановили у кіберполіції, троє спільників віком 25-26 років для підтвердження своєї надійності перед майбутніми клієнтами штучно підвищували свої рейтинги в Мережі та писали фейкові відгуки щодо надійності продавця.

Крім того, пропонували клієнту підписати договір купівлі-продажу техніки, який надсилали електронною поштою. Все це вводило в оману користувачів цих інтернет-магазинів та клієнти віддавали 100% передплату за товар. Отримавши кошти зловмисники змінювали номери телефонів та інші засоби їх ідентифікації.

За попередніми оцінками, таким чином їм вдалося заробити 1,5-2 мільйона гривень за досить короткий період часу.

Під час обшуків помешкання членів злочинного угрупування працівники кіберполіції виявили комп’ютерну техніку, яка використовувалася під час вчинення злочинів. А також велику кількість телефонів та сім-карт мобільних операторів, що використовувалися зловмисниками для зв’язку з потенційними клієнтами. Техніку вилучено та направлено на експертизу.

Кримінальне провадження розпочато за ч. 3 ст. 190 (Шахрайство) КК України. Усім трьом спільникам оголошено про підозру. Їм обрано запобіжний захід – тримання під вартою з можливістю внесення застави у 260 тисяч гривень.

Гроші зазвичай перераховувалися на підконтрольні зловмисникам банківські рахунки. Так, поліцейські виявили більше 10 рахунків, які використовували шахраї:

- 5168 7573 5408 5245

- 5168 7427 2176 5943

- 5168 7573 7877 4782

- 5168 7422 2928 8257

- 4149 6293 9628 5934

- 4149 4390 0145 7013

- 4149 4390 0365 7800

- 5168 7555 3304 4448

- 5168 7554 4100 3114

- 4149 6293 9809 5604

- Р/Р 26253455268688

Наразі поліцейські встановили лише частину потерпілих. Тож, якщо Ви стали жертвою цих шахраїв, повідомте про це відділ протидії кіберзлочинам у Одеський області за цією електронною поштою.

Кіберполіція вкотре наголошує на необхідності дотримання правил особистої безпеки під час онлайн-шопінгу, особливо щодо дороговартісних покупок, а саме:

- для здійснення дороговартісних покупок радимо використовувати сайти офіційних представництв торгової марки;

- уважно перевіряйте назву необхідного сайту. Відмінність у назві може означати, що Ви потрапили не на оригінальний ресурс, а на фішинговий сайт;

- перевірте невідомий номер, банківську картку чи посилання на сумнівний сайт на сайті кіберпліції у розділі “Стоп фрауд“. Можливо шахраї вже є у базі кіберполіції;

- перед укладанням договору ретельно ознайомлюватися з текстом договору купівлі-продажу, а також читайте на різних ресурсах відгуки та коментарі щодо обраної компанії;

- використовуйте післяплату. Це унеможливить шанси шахраїв заволодіти Вашими коштами.

До Вашої уваги, зловмисники можуть зламати захищені електронні замки в банкоматах, вітринах аптек, урядових організаціях, квартирах шляхом вимірювання їх електроспоживання.

Зверніть увагу, дослідники компанії Bitdefender повідомили про нову уразливість, що дозволяє обійти механізми захисту і отримати доступ до даних у захищеній пам’яті ядра. Проблема зачіпає всі Windows-ПК із процесорами від AMD і Intel, випущені з 2012 року.

Хоч користувачі зазвичай звертаються до офіційного магазину для завантаження додатків, існує безліч сторонніх аналогів Google Play Store, звідки також можна інсталювати програми. Такі сторонні магазини не перевіряють свій контент на наявність шкідливих програм. Пропонуємо до Вашої уваги поради, як знайти шкідливі додатки на своєму телефоні та знешкодити їх.