Технології розвиваються швидко, але іноді, певні гаджети мають настільки влучний дизайн, що витримують випробування часом і по суті залишаються такими ж, як і були з самого початку. Отже, ось деякі з найбільш вічних класичних гаджетів, які ми знаємо.

1. Розкладка клавіатури

Клавіатури мають два типи розкладки – функціональну та фізичну. Функціональна розкладка – це просто те, як розташовані клавіші клавіатури, наприклад, розкладка QWERTY. Фізична розкладка – це загальна розкладка клавіатури в цілому. Вона включає не лише алфавітно-цифрові клавіші, але й клавіші Caps Lock, Shift тощо.

У світі ПК сучасна клавіатура залишилася практично незмінною в своїй основі. Якби ви сьогодні сіли за оригінальний IBM PC 80-х років, ви б вже більш-менш знали, як користуватися його клавіатурою. Навіть віртуальні клавіатури на сенсорних екранах беруть свій початок від клавіатур, що існували до появи комп’ютерів.

2. Роз’єми Ethernet

Роз’єм Ethernet, який ми всі знаємо і любимо сьогодні, розпочав своє життя у світі телефонії, саме тому він так схожий на роз’єми телефонних ліній. Телефонний роз’єм називається роз’ємом RJ11, а роз’єми Ethernet відомі як роз’єми RJ45, хоча, як виявляється, технічно вони не є “справжніми” роз’ємами RJ45.

Незважаючи на зростання швидкості Ethernet, яке неодноразово подвоювало пропускну здатність протягом наступних поколінь, самі роз’єми залишаються практично незмінними і (здебільшого) сумісними зі зворотним зв’язком. Це означає, що ви знайдете роз’єми RJ45 Ethernet на будь-чому – від кабелю 10 Мбіт/с 10BASE-T початку 90-х до сучасного кабелю Ethernet категорії 8 зі швидкістю 40 Гбіт/с, що в 4 000 разів більше! Це все одно, що сучасний суперкар все ще використовує шини, які були випущені для Ford Model-T. Дійсно вражаюче.

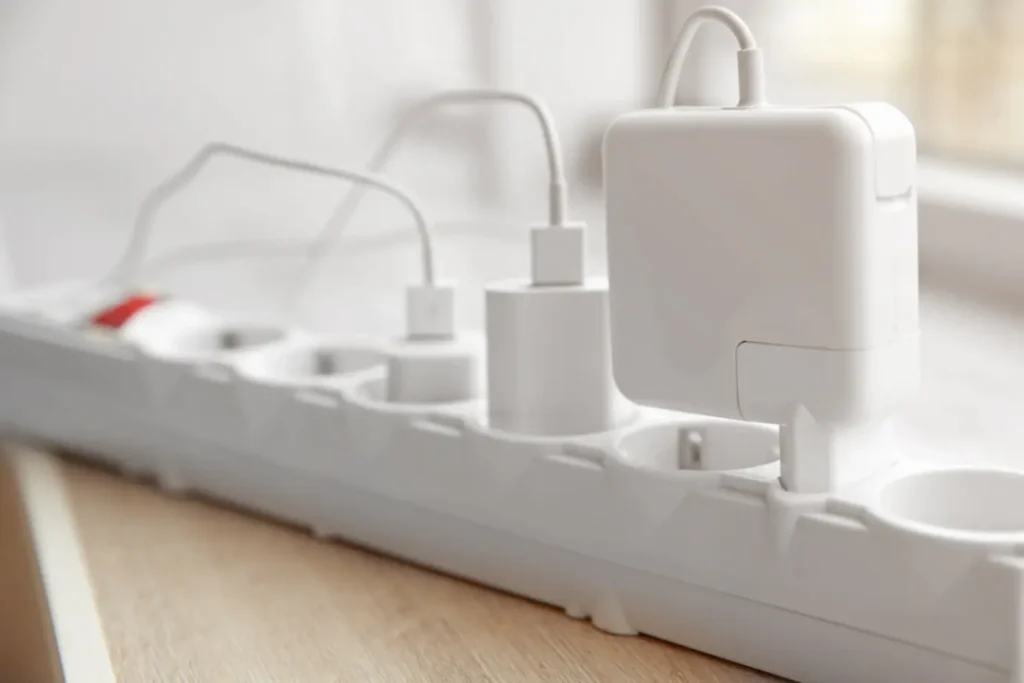

3. Зарядні пристрої Apple у вигляді білої цегли

Якщо у вас є ноутбук Apple, погляньте на його зарядний пристрій. Виглядає застарілим з точки зору дизайну? Що ж, вона була створена понад 20 років тому!

До кінця 1990-х зарядні пристрої для ноутбуків Apple відрізнялися від зарядних пристроїв інших виробників лише тим, що мали канавку, в яку можна було вставляти дроти. Компанія провела короткий експеримент, з 1999 по 2001 рік, з “шайбою” або “йойо”. Це була миттєво впізнавана кругла силова цеглина, яка не прижилася через проблеми з довговічністю.

Наступний дизайн був набагато успішнішим. У січні 2001 року PowerBook G4 дебютував із зарядним пристроєм “біла цеглина”, який на той час оснащувався незнімним шнуром з бочкоподібним роз’ємом. Друге покоління iBook G3, анонсоване в травні того ж року, отримало такий самий зарядний пристрій. У жовтні було анонсовано оригінальний iPod, у тому числі у вигляді білої цеглини з портом FireWire.

Відтоді було випущено щонайменше десяток інших моделей: з портами USB-A для iPod, iPhone і iPad; зі шнурами MagSafe 1 для MacBook з 2006 по 2012 рік; MagSafe 2 з 2013 по 2015 рік; і USB-C відтоді. Існує навіть один з двома портами USB-C і потужністю 35 Вт, який поставляється з 15-дюймовим MacBook Air M2 на деяких ринках.

Всі перераховані вище роз’єми мають ще одну спільну рису: сумісність із штекерами типу “качина голова”, які також використовуються в маршрутизаторі AirPort Express. Ви можете буквально взяти шнур від розетки PowerBook G4 2001 року і підключити його до зарядного пристрою M3 MacBook Pro, і він буде працювати.

Чесно кажучи, це більше стосується мови дизайну, ніж фактичної послідовності під капотом, але мандрівник у часі з перших днів існування цегли миттєво впізнав би її сьогодні.

4. Контролери DualShock/DualSense

Хоча в оригінальному контролері, який постачався з PlayStation в середині 90-х, не було подвійних аналогових стиків, які ми знаємо і любимо сьогодні, незабаром Sony втілила свій тепер вже культовий дизайн у дизайні Dual Analog, а пізніше DualShock. Відтоді, за винятком так і не випущеного контролера “бумеранг”, ігровий гігант утримується від винаходу велосипеда. Контролер DualSense для PlayStation 5 та оригінальний аналоговий контролер PlayStation мають однакову ДНК, і можна навіть стверджувати, що аналоговий контролер є шаблоном для всіх сучасних контролерів, навіть таких, як контролери Xbox, які мають зміщені стики, але в іншому використовують той самий набір елементів керування та функцій.

5. ThinkPad TrackPoints

Одна з найбільш знакових функцій ThinkPad, TrackPoint, з’явилася ще в перших моделях, у 1992 році. Крихітне червоне коло між клавішами G, H та B – це і є трекпоінт!

Спочатку ThinkPad виробляла компанія IBM, яка у 2005 році продала свій підрозділ споживчого обладнання компанії Lenovo. На сьогоднішній день ця лінійка продуктів настільки популярна, що її можна вважати “Porsche 911 серед ноутбуків“. За ці роки ThinkPad здобули величезну кількість прихильників, які клянуться в надійності, міцності, якості клавіатури і, звісно ж, TrackPoint.

Справа не в тому, що ноутбуки не оснащені тачпадом – більшість з них мають його. Але цей симпатичний шматочок гуми (обов’язково червоного кольору) внизу клавіатури для багатьох лояльних користувачів ThinkPad набагато кращий. Навіть якщо деякі люди, які купують ThinkPad, ніколи не використовують TrackPoint, малоймовірно, що ця функція зникне доти, доки існує бренд ThinkPad.

Культовий дизайн просто працює, тож навіщо вигадувати велосипед?

Гарний дизайн – це той, що бездоганно поєднує форму та функцію. Вам не потрібно створювати зарядний пристрій або геймпад з нуля для кожного нового продукту, і чогось такого незначного, як гумовий трекпоінт посередині клавіатури, може бути достатньо, щоб відрізнити комп’ютери виробника від його конкурентів.

Однак не завжди все йде гладко при створенні нових пристроїв – зрештою, Apple має свою частку невдач у дизайні, за які слід відповідати. В історії технічного дизайну є чимало прикладів, які демонструють великі дизайнерські ризики, що закінчилися невдачею. Візьміть хоча б перехід Nokia на Windows Phone, Amazon на Fire Phone або роботу HP з WebOS. Не бракує проектів, які ледве встигли вийти за двері, не кажучи вже про те, що вони не витримали випробування часом.