Перегорнути сторінку в календарі та почати новий рік — це чудова можливість виробити нові корисні звички. Ці технічні рекомендації зроблять перебування в Мережі розумнішим і безпечнішим.

У новому році Ви збираєтеся ходити в спортзал три рази на тиждень, а також стати більш організованим, почати жити повним життям, і …

Ой, кого ми дуримо? Кожен приймає такі рішення, і зазвичай вони залишаються лише віддаленими спогадами по закінченю свят. Тож замість тих нереалістичних обіцянок собі, як щодо того, щоб почати з чогось трохи більш досяжного? У нас є кілька рекомендацій щодо розумних речей, які Ви можете зробити в новому році, щоб стати щасливішими, продуктивнішими і, можливо, навіть менш тривожними.

Навіть якщо Ви виконаєте лише один або два з цих пунктів у своєму списку справ на 2022 рік, ми обіцяємо, що це полегшить Вам життя.

РЕЗЕРВНЕ КОПІЮВАННЯ В ХМАРУ

Незалежно від того, скільки разів оглядачі наголошують на створенні резервних копій даних, ми знаходимо виправдання, щоб цього не робити. І тому, коли (не якщо) якась жахлива катастрофа робить дані на нашому ПК чи смартфоні повністю недоступними, відновити їх немає ніякої можливості. Або є резервна копія від кількох місяців тому, у якій відсутнє все, що Ви робили останнім часом.

Саме тут хмара стає цифровим рятівником, фіксуючи фрагменти, які документують Ваше цифрове життя. Легко налаштувати смартфон так, щоб кожна фотографія та відео з Вашої камери зберігалися в хмарі: Google Photos , Dropbox , Microsoft OneDrive або Apple iCloud .

Тим часом на своєму ПК або Mac синхронізуйте важливі файли даних з тією самою хмарою. Особливо легко це зробити за допомогою облікового запису OneDrive. Після входу відкрийте налаштування OneDrive, перейдіть на вкладку Резервне копіювання, натисніть Керувати резервним копіюванням і дотримуйтесь інструкцій. Просто не забудьте зберегти важливі файли в папках «Робочий стіл», «Документи» та «Зображення», а потім автоматично створюються резервні копії.

РОЗУМНІШЕ СТАВТЕСЯ ДО ПАРОЛІВ

Використання поганого пароля, який легко вгадати, може перевернути Ваше життя з ніг на голову. Просто запитайте будь-кого, у кого коли-небудь був зламаний банківський рахунок. Повторне використання будь-якого пароля, навіть сильного, так само погано. Якщо який-небудь веб-сайт дозволить вкрасти Ваші облікові дані, рішучий злодій спробує їх і на інших сайтах.

Отже, як створити надійний унікальний пароль для кожного облікового запису та як відстежити їх усі? Ось кілька корисних матеріалів, які допоможуть Вам це зробити:

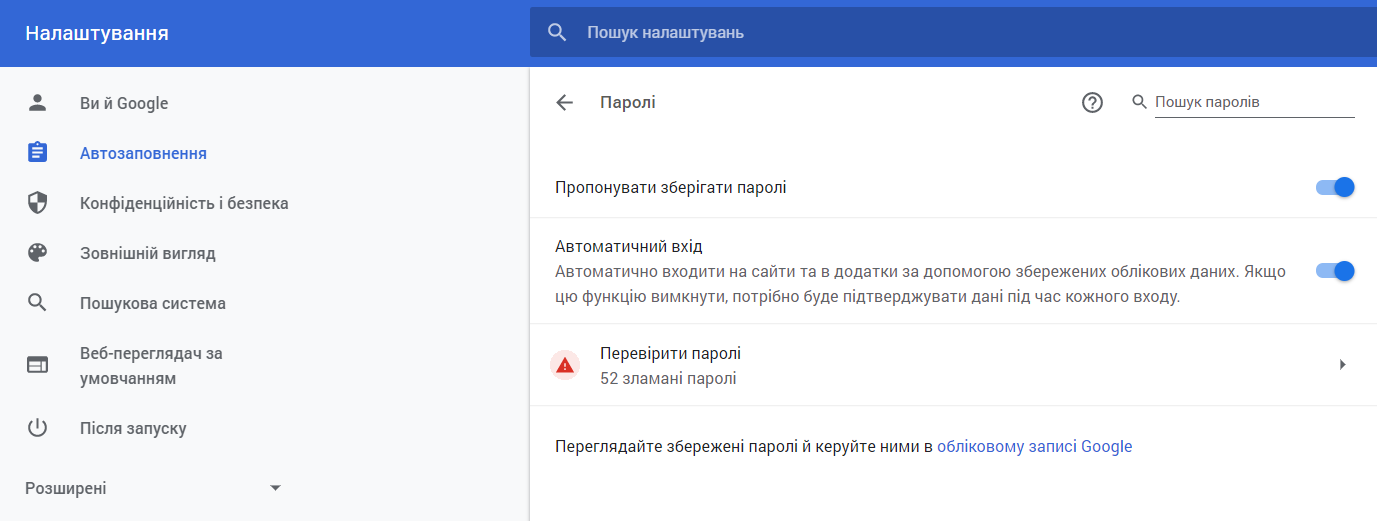

Також у браузері Google Chrome нещодавно з’явилася функція, яка допомагає користувачам одним натисканням змінювати паролі, скомпрометовані під час витоків даних. Перейдіть до Налаштування > Автозаповнення > Перевірити паролі, перегляньте список сайтів, де використовуються зламані паролі та швидно змініть їх.

УВІМКНІТЬ ДВОФАКТОРНУ АУТЕНТИФІКАЦІЮ (2FA) ВСЮДИ

Якщо, незважаючи на Ваші найкращі запобіжні заходи, онлайн-злодій вкраде Ваші облікові дані для важливого веб-сайту або служби, у Вас є ще одна перешкода, яку потрібно поставити на його шляху. Додайте багатофакторну автентифікацію (часто її називають двофакторною автентифікацією або 2FA) до кожного важливого облікового запису в Інтернеті. Це особливо важливо для облікових даних електронної пошти, будь-яких видів банківських або платіжних послуг, а також усіх Ваших облікових записів у соціальних мережах.

Скористайтеся вже зараз нашими порадами щодо увімкнення 2FA та відчувайте себе у безпеці:

- Безпека даних: чому потрібна двофакторна аутентифікація?

- Двофакторна аутентифікація на всіх пристроях та екаунтах: як це зробити?

- Двофакторна аутентифікація у Facebook: як підключити генератор кодів

- Двофакторна автентифікація нарешті доступна у Zoom

- Двофакторна авторизація e-mail: що потрібно знати?

ПРИПИНІТЬ НАЛАШТОВУВАТИ РЕЧІ

У перші дні революції ПК комп’ютери були схожі на Ford Model T. Якщо Ви берете його в дорогу, Вам краще мати під рукою повний набір інструментів і бути готовим забруднитися у мастило, пораючись під капотом.

Розквіт Model T був майже рівно століття тому. У 21 столітті, коли автомобілі здебільшого автоматизовані, Ви не будете намагатися зробити свої авто швидшим, зайшовши та відредагувавши деякі файли конфігурації. Те ж саме стосується ПК. Я постійно бачу людей, які вважають, що вони можуть змусити свої обчислювальні машини працювати швидше за допомогою кількох змін реєстру.

Але коли я глибше заглядаю в ці магічні налаштування, я майже ніколи не помічаю, що будь-яка з цих тривіальних змін справді має значення, і кожна з них пов’язана з ризиком ненавмисних наслідків, які погіршують продуктивність. Зрештою, більшість сучасних обчислень – це лише фізика. Хочете швидший комп’ютер? Додайте більше пам’яті або замініть старий диск на SSD.

ВСТАНОВІТЬ ОНОВЛЕННЯ

Серед користувачів “старої закалки” існує хибне уявлення, що справжні експерти зосереджують свою енергію на тому, щоб не дати розробникам програмного забезпечення встановлювати оновлення. Зрештою, вони вважають, що найкращою версією ОС є та, що була випущена три роки тому (або п’ять років тому, чи навіть десять), і все, що сталося відтоді, було катастрофою.

Тим часом кожна велика програмна платформа постійно оновлюється. Проблеми з оновленнями зустрічаються відносно рідко і зазвичай вирішуються протягом днів або, дуже рідко, тижня або двох.

Якщо Ви віддаєте перевагу консервативному підходу, досить легко відкласти оновлення на місяць, поки Ви чекаєте, поки інші виявлять проблеми. Але витрачати енергію на спроби замінити вбудований код оновлення – це час, який Ви ніколи не повернете.

ВИДАЛІТЬ СВІЙ АНТИВІРУС

Десять-двадцять років тому встановлення антивірусного програмного забезпечення сторонніх розробників на ПК з Windows мало сенс, але сьогодні? Захисник Windows, який є частиною кожної інсталяції Windows 10, досить хороший.

У наші дні єдина причина існування стороннього антивірусу полягає в тому, що виробники ПК можуть фактично отримати прибуток від винагород, які вони отримують за попередню інсталяцію антивіруса на дешевих нових комп’ютерах для споживачів. Переважна більшість шкідливого програмного забезпечення перехоплюється задовго до того, як воно потрапить на ваш ПК, використовуючи вбудовані засоби захисту, надані Вашим постачальником послуг електронної пошти, Вашим провайдером і Вашим веб-браузером.

Насправді це програмне забезпечення сторонніх розробників так само ймовірно завадить оновленню або випадково помістить в карантин важливий системний файл. Збережіть свої гроші і просто позбудьтеся них. Якщо у Вас є ПК, на якому попередньо встановлена одна з великих сторонніх програм безпеки, можливо, Вам доведеться використовувати спеціальний інструмент, щоб повністю його позбутися. Ось кілька зручних посилань на продукти Norton , McAfee та Trend Micro .