Після звіту про роботу, яку компанія проводила над створенням інструменту, що сканує смартфони на предмет зображень жорстокого поводження з дітьми, Apple опублікувала допис в офіційному блозі, де йдеться про її зусилля, пов’язані з безпекою дітей. З випуском iOS 15, watchOS 8 та macOS Monterey пізніше цього року компанія заявила, що впровадить різноманітні функції безпеки дітей у Повідомленнях, Фотографіях та Siri, пише Engadget.

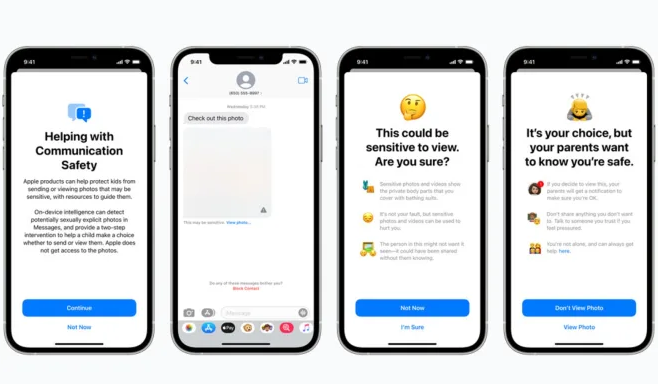

Для початку додаток Повідомлення включатиме нові сповіщення, які попереджатимуть дітей, а також їхніх батьків, коли вони надсилатимуть або отримуватимуть сексуальні фотографії. Коли хтось надсилає дитині невідповідне зображення, додаток розмиє його та відобразить кілька попереджень. “Ви не винні, але чутливі фотографії та відео можуть бути використані, щоб завдати Вам шкоди”, – йдеться в одному з сповіщень на скріншоті, яким поділилася Apple.

Як додатковий запобіжний захід, компанія каже, що додаток Повідомлення також може повідомляти батьків, якщо їх дитина вирішить подивитися таке зображення .

“Подібний захист працює, якщо дитина намагається надіслати фотографії сексуального характеру”, – стверджує Apple.

Компанія відзначає, що ця функція використовує машинне навчання на пристрої, щоб визначити, чи є фотографія відповідною тим чи іншим ознакам. Більше того, Apple не має доступу до самих повідомлень. Ця функція буде доступна для сімейних облікових записів iCloud.

Apple також представить нові програмні засоби в iOS та iPadOS, які дозволять компанії виявляти, коли хтось завантажує вміст у iCloud, який показує дітей, причетних до сексуальних вчинків. Компанія заявляє, що буде використовувати цю технологію для повідомлення Національного центру зниклих та експлуатованих дітей (NCMEC), який, у свою чергу, працюватиме з правоохоронними органами США.

“Метод Apple виявляти відомий CSAM [матеріал сексуального насильства над дітьми] був розроблений з урахуванням конфіденційності користувачів”, – стверджують у компанії.

Замість того, щоб сканувати фотографії під час їх завантаження в хмару, система буде використовувати базу даних “відомих” зображень на пристрої, надану NCMEC та іншими організаціями. У компанії кажуть, що база даних призначає фотографіям хеш, який діє як своєрідний цифровий відбиток пальців для них.

Криптографічна технологія, яка називається перетином приватних наборів, дозволяє Apple визначити, чи відповідає фото певним ознакам, не бачачи результату процесу. У разі збігу, iPhone або iPad створять криптографічний ваучер безпеки, який зашифрує завантаження разом з додатковими даними про нього. Інша технологія, яка називається пороговим секретним обміном, дозволяє компанії бачити вміст цих ваучерів, якщо хтось не пройде невизначений поріг вмісту CSAM.

“Поріг встановлено, щоб забезпечити надзвичайно високий рівень точності та забезпечує менше ніж один з трильйона шансів на рік неправильно позначити певний обліковий запис”, – зазначають у компанії.

Лише після проходження цієї лінії технологія, яку планує впровадити Apple, дозволить компанії переглянути зміст цих ваучерів. У цей момент технологічний гігант каже, що буде вручну перевіряти кожен звіт, щоб підтвердити, що він збігається. У випадках, коли він є, компанія вимкне обліковий запис iCloud особи та надішле звіт до NEMEC. Користувачі можуть оскаржити призупинення, якщо вважають, що їх обліковий запис було помилково позначено.

Нарешті, Siri, а також вбудована функція пошуку, яка є в iOS та macOS, вкажуть користувачам на ресурси для безпеки дітей. Наприклад, ви зможете запитати у цифрового помічника компанії, як повідомити про експлуатацію дітей. Apple також планує оновити Siri для втручання, коли хтось намагатиметься проводити будь-які пошуки, пов’язані з CSAM. Асистент пояснить, “що інтерес до цієї теми шкідливий і проблематичний”, а також вкаже людину на ресурси, які пропонують допомогу з цим питанням.

Рішення Apple ефективно співпрацювати з правоохоронними органами, швидше за все, буде розглядатися як те, що компанія змушена робити під тиском. У 2016 році вона відмовилася допомогти ФБР розблокувати iPhone, який належав людині, що стояла за терактом у Сан-Бернардіно. Хоча правоохоронці врешті-решт звернулися до сторонньої фірми, щоб отримати доступ до пристрою, Тім Кук назвав цей епізод “охолоджуючим” і попередив, що це може створити небажані можливості для посилення урядового нагляду.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

В Україні користувачів Android та iOS атакує небезпечне шкідливе ПЗ

Як перевірити шкідливий чи безпечний сайт? – ПОРАДИ

Як змусити AirPods повідомляти про дзвінки та сповіщення на iPhone? – ІНСТРУКЦІЯ

Як перевірити, які програми на iPhone Ви використовуєте найчастіше? – ІНСТРУКЦІЯ

До речі, користувачі ніколи не зможуть встановити Windows 11 на несумісні пристрої. Групова політика не дозволить Вам обійти обмеження апаратного забезпечення для установки Windows 11.

Apple має намір додати підтримку системи розпізнавання осіб Face ID на комп’ютери Mac протягом наступних двох років. Про це повідомив оглядач Bloomberg.

Зловмисники все частіше використовують безкоштовний месенджер Discord як канал для поширення шкідливих програм.

Окрім цього, стало відомо про великий витік даних учасників Clubhouse. Провідний експерт з кібербезпеки Джіт Джайн повідомив, що повна база телефонних номерів Clubhouse виставлена на продаж в Darknet.

Також стало відомо, що операційна система Windows 11, яка ще офіційно не вийшла, але вже доступна для скачування і попереднього знайомства, використовується зловмисниками, які намагаються підсунути користувачеві шкідливе ПЗ під виглядом нової ОС.