Минулого року середня вартість за порушення даних знову зросла, тому не дивно, що 2019 рік був сповнений штрафними санкціями та судовими справами щодо кіберзлочинів. Також відбулася значна кількість хмарних атак, що занепокоїло масштабні організації. Враховуючи проблеми безпеки, пов’язані з Інтернетом, і той факт, що кількість підключених пристроїв за останні п’ять років налічує 40 мільярдів, ймовірно, питання якісної кібербезпеки буде набувати ще більшого розмаху.

Кібербезпека – це завжди битва між зловмисниками і організаціями, які прагнуть себе захистити. Компаніям варто активно дбати про свою безпеку, розумітися на характері атак та постійно адаптувати свою інфраструктуру та оборонні стратегії, пише Forbes.

Пропонуємо ознайомитися з тенденціями та з важливими попередженнями безпеки від спеціалістів з кіберзахисту.

1. Уряди держав серйозно ставляться до конфіденційності

Впровадження GDPR стало важливим пунктом в правилах захисту даних у всьому світі та встановило для урядів стандарт правил конфіденційності даних. Яскравим прикладом став закон про конфіденційність споживачів. 1 січня в Каліфорнії офіційно набув чинності Каліфорнійський закон про конфіденційність споживачів (CCPA), що надає користувачам доступ до персональних даних, зібраних на них, і вимагає їх видалення або обмеження їх продажу третім особам.

Дискретні законодавчо закріплені державою закони про конфіденційність даних між окремими штатами доводять необхідність єдиного федерального закону, оскільки різні закони про конфіденційність можуть перешкоджати бізнесу і закордонним діловим угодам. Як в США та Європі, деякі країни впровадили новий закон або зараз працюють над цим питанням. Дослідження показують, що прискорення регулювання конфіденційності є найважливішою проблемою, і уряди багатьох держав докладають великих зусиль, щоб забезпечити конфіденційність даних.

2. Люди продовжуватимуть помилятися

2. Люди продовжуватимуть помилятися

Неодноразово зазначалося, що 99% успішності кібератаки залежить від взаємодії з людиною. Хоча інструменти та методи боротьби розвиваються, людська цікавість залишається найслабшим місцем в кібербезпеці, оскільки зловмисники продовжують націлюватися на людський фактор для завершення атаки. Клацання по підробленій URL-адресі, відвідування веб-сайту, зараженого зловмисним програмним забезпеченням, відкриття файлу для запуску трояна – все це означає, що злочинці покладаються на незнання основних правил безпеки для користувачів. Інший аспект, пов’язаний з помилками людини, – це непрацююче програмне забезпечення. У 2019 році 60% усіх глобальних порушень даних були безпосередньо через незахищені вразливості. Також прогнозується, що до 2025 року 99% помилок у хмарній безпеці будуть приписані кінцевим користувачам, а не спеціалістам з хмарних послуг.

3. Настає Deepfakes-епоха

Що робити, якщо штучний інтелект і глибоке навчання (deep learning) створюють нові методи нападу? Так звані технології глубоких фейків (deepfake) роблять саме це. Створена штучним інтелектом, deepfake – це зміна або модифікація існуючих відео, зображень та іншого цифрового контенту для створення реалістичного (хоча і підробленого) цифрового контенту, призначеного для обману людей. Така технологія здатна створити хибні скарги, сфальсифікувати вибори, розпочати кібервійни або вплинути на ціни акцій. Незабаром ми побачимо, що ці технології стануть більш доступними, подібно до наборів інструментів фішингу та зловмисних програм, що процвітають на даркнеті. Аналітики підрахували, що шахрайство з використанням deepfake обійдеться компаніям у понад 250 мільйонів доларів у 2020 році.

4. Проблеми кібербезпеки стають проблемами безпеки людини

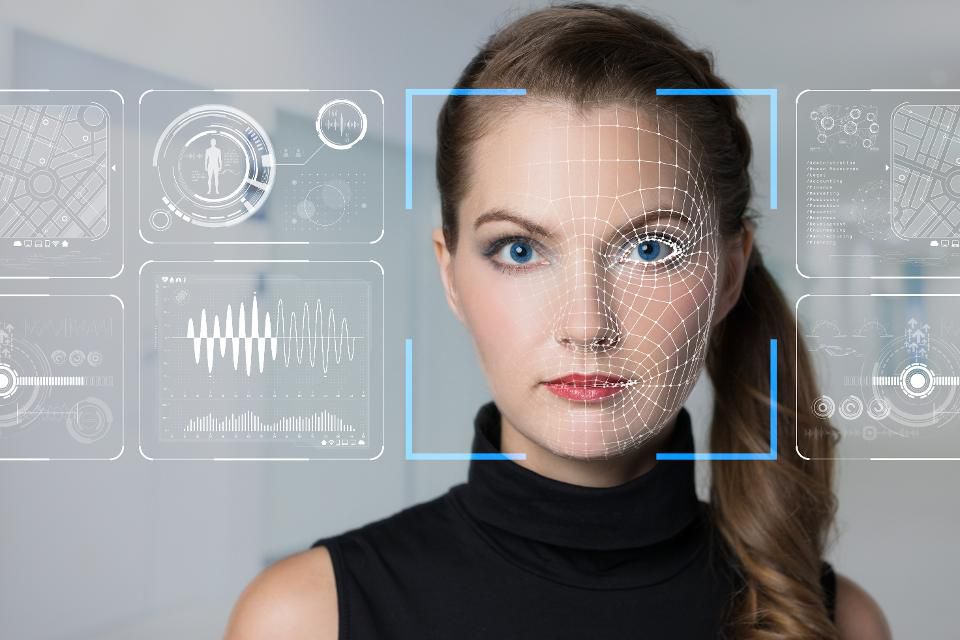

Традиційно проблеми кібербезпеки пов’язані з нашим життям в кіберсвіті. Це швидко змінюється, оскільки наше життя все більше переплітається з інструментами, які працюють за допомогою Інтернет-технологій. Використовуючи Google, Facebook, Netflix та інші популярні онлайн-сервіси, ми даємо компаніям зрозуміти, як виглядає наше повсякденне життя, спілкування із сім’єю та друзями тощо. Чи то технології розпізнавання обличчя чи камери масового спостереження, правоохоронні органи відстежують людську поведінку та збирають велику кількість даних. Зловмисники знають, що уряди держав мають безцінну інформацію, мають гроші на виплату викупу і страждають від поганої кібербезпеки, що робить їх легкими цілями. Компанії, які фінансуються державою, можуть використовувати ці величезні океани інформації для маніпулювання великими групами людей.

5. Підготуйтесь до обмеженого Інтернету

Китай прославився тим, що блокує доступ до Інтернет-послуг, які він не схвалює. Google, Facebook, Twitter та інші не працюють у Китаї. Нещодавно Росія також оголосила щось подібне. У США можна зустріти компанії, такі як Kaspersky Labs та Huawei, заборонені урядом. Деякі європейські країни, наприклад Німеччина, вимагають, щоб метадані зберігалися локально та були легкодоступними. Інші країни, такі як Індія, наголошують на важливості створення місцевих центрів обробки даних для захисту платіжної інформації.

Оскільки все більше і більше пристроїв і сервісів починають підключатися до Інтернету, ми, вірогідно, будемо спостерігати як уряди різних країн будуть посилювати безпеку даних, намагаючись захистити національні інтереси та інфраструктуру.

Зверніть увагу, з 1 лютого WhatsApp не буде працювати на мільйонах iPhone та Android-пристроях, які використовують застарілі версії операційних систем. Застарілими вважаються iOS 8 і Android 2.3.7 Gingerbread та всі, що були до них.

Також нову активність вже відомої групи кіберзлочинців Winnti зафіксували фахівці з кібербезпеки. Цього разу ціллю зловмисників стали університети Гонконгу. Можливою ціллю зловмисників було викрадення конфіденційних даних з пристроїв жертв.

Окрім цього, компанія Twitter розкрила подробиці про кібератаки, в ході яких сторонні особи використовували офіційний API компанії для зіставлення телефонних номерів з іменами користувачів соціальної мережі.

Нагадаємо, дослідники з університету Бен-Гуріон змогли обдурити популярні системи автопілотів, використовуючи сприйняття ними проектованих зображень як справжніх та змусили машини гальмувати або заїжджати на зустрічні смуги на автотрасі.

До речі, якщо Ви не користуєтесь необмеженим стільниковим або широкосмуговим зв’язком, використовуєте повільне з’єднання або просто хочете обмежити кількість даних, які споживає Ваш пристрій, у iOS є прихована функція, яка допоможе Вам зробити це.