Звіт Microsoft про цифрову безпеку розкриває найновіші тенденції в кібербезпеці. Хакери й захисники звертаються до ШІ для підвищення продуктивності. Державні хакери запускають ще більше атак.

Велика сила тягне за собою велику відповідальність, але у випадку зі штучним інтелектом слова дядька Бена не знаходять відгуку.

Хакери дедалі частіше інтегрують ШІ у свої схеми атак, використовуючи його для створення переконливих фішингових листів із метою викрадення облікових даних.

Зрештою, навіщо боротися з кіберзахистом, на який організація витратила десятки тисяч доларів, якщо можна просто вкрасти ключі й зайти через двері? Але є й надія…

В пошуках цифрового золота

Шостий звіт Microsoft про цифрову безпеку (DDR) виявив, що понад 80% атак, розслідуваних командами безпеки Microsoft, мали на меті викрадення даних. Хакери заробляють чималі гроші, отримуючи доступ до систем, викрадаючи, а потім шифруючи або видаляючи дані, після чого вимагають викуп за їхнє повернення.

Хоча хакерами рухають фінансові мотиви, атаки мають реальні наслідки. Останні тенденції показують, що зловмисники звертають увагу на критично важливі медичні служби та урядові системи, особливо ті, що покладаються на застаріле обладнання або не мають коштів для належного захисту.

Після атак програм-вимагачів лікарні та медичні заклади більш схильні платити за відновлення доступу до систем, інакше вони ризикують затримкою операцій і навіть смертю пацієнтів. Люди залишаються найслабшою ланкою в кібербезпеці: облікові дані викрадаються для обходу систем безпеки й доступу до серця організацій.

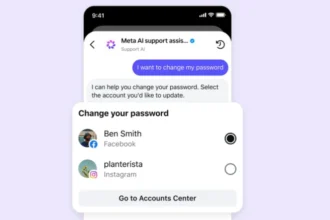

На щастя, існує простий інструмент, здатний захистити від 99% атак на основі ідентифікації. Багатофакторна автентифікація не дозволяє зловмисникам входити в облікові записи, навіть якщо вони мають правильні облікові дані, вимагаючи підтвердження, що спроба входу здійснюється законним власником облікового запису.

Програми автентифікації особливо ефективні проти зловмисного програмного забезпечення для викрадення інформації. Навіть якщо його успішно розгорнуто в організації й воно збирає облікові дані, зібрані дані фактично марні, якщо зловмисники не можуть також автентифікуватися.

ШІ на підйомі

Зловмисники й захисники дедалі частіше звертаються до ШІ для злому та латання кіберзахисту. Замість ручного надсилання електронних листів зловмисники використовують ШІ для створення переконливих текстів кількома мовами, а потім масово їх розсилають.

ШІ також дозволяє хакерам створювати зловмисне програмне забезпечення, здатне мутувати, забезпечуючи йому ефективну маскування від програм безпеки. Насправді використання ШІ у кіберсвіті зросло майже синхронно з випуском потужних нових моделей.

Захисники також використовують інструменти ШІ для виявлення фішингових атак, нового зловмисного ПЗ, навчання та потенційних загроз — тож існує баланс.

Хакери — це не лише звичайні люди, що роблять ставку на викуп даних заради швидкого заробітку. Державні хакери запускають більше кампаній для збору розвідувальної інформації, дестабілізації та фінансової вигоди.

Наприклад, Китай запустив численні гучні кампанії протягом минулого року, причому найактивнішою атакою стала атака на великих американських телекомунікаційних провайдерів. Іран націлюється на західні організації морської торгівлі, потенційно сигналізуючи про атаки на комерційне судноплавство на Близькому Сході.

Microsoft також відзначив значне розширення діяльності російських угруповань, що нападають на організації, які підтримують Україну, особливо малі підприємства без бюджету на потужні пакети захисту.

Північнокорейські угруповання продовжують шукати фінансування для ізольованого королівства: зловмисники успішно влаштовуються на роботу в цільові компанії, викрадають конфіденційну інформацію для розвитку технологій удома й розгортають програми-вимагачі, коли їх виявляють, щоб переправити додаткові кошти додому.

А що далі?

У звіті DDR 2025 Microsoft закликає уряди, а також приватні організації посилити обмін розвідувальною інформацією та навчання. Microsoft також вважає, що посилене управління безпекою може допомогти створити стримувальний фактор для організацій, які можуть заплатити викуп. Зрештою, якщо усунути стимул для розгортання програм-вимагачів, хакери (теоретично) припинять їх розгортати.

Microsoft також зазначає, що боротьба зі швидко еволюціонуючим середовищем безпеки є суспільним викликом, оскільки економічні, урядові та соціальні системи, на які ми покладаємося, перебувають у серйозній небезпеці. Стримування є метою: уряди викривають державні атаки й застосовують санкції, створюючи реальні наслідки для ворожих держав.