Malwarebytes, яка є розробником програм проти шкідливих програм для всіх основних операційних систем, випустила звіт про стан шкідливих програм з прогнозом на 2020 рік. Він враховує всі загрози та атаки, які компанія відслідковувала у 2019 році (зокрема, ті, які зроблені в режимі реального часу та виявлені її програмним забезпеченням та іншими джерелами).

Перша хороша новина: виявлення загроз у сегменті споживачів знизилося на 2 відсотки з 2018 року (кількість заражень новими загрозами знизилася з 41,7 мільйонів до 40,9 мільйонів, що все ще є жахливим числом). Погана новина: у корпоративному сегменті атак зафіксовано на 13 відсотків більше (стрибаючи з 8,5 мільйонів до 9,6 мільйонів заражень). Об’єднання обох показало зростання на 1 відсоток, пише PC Magazine.

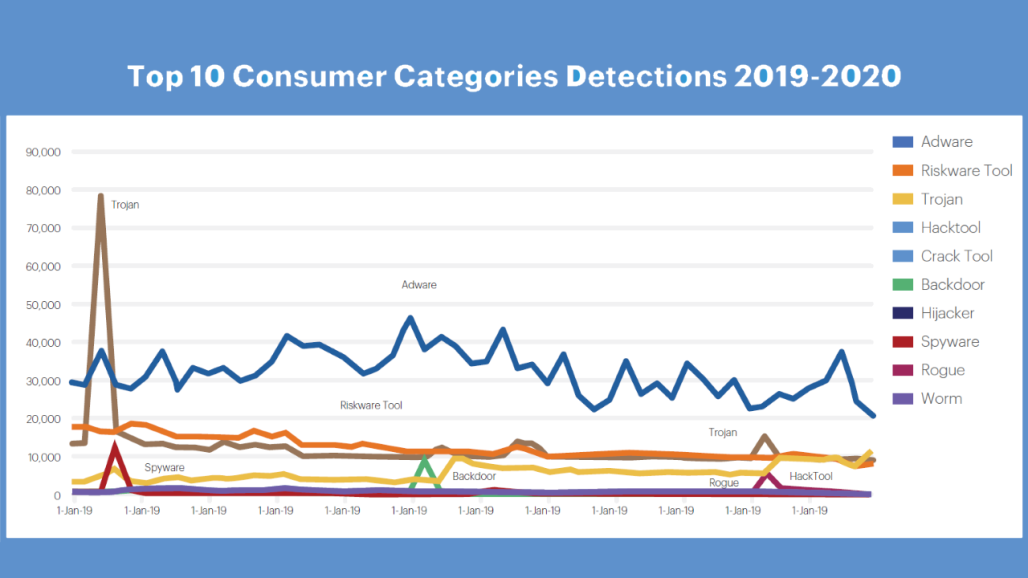

На графіку вище представлені основні загрози для сегменту споживачів. Кількість троянів скорочується, але лише в сегменті споживачів. Malwarebytes зрозуміло, що трояни продовжуватимуть бути проблемою у 2020 році. Тенденція полягає в тому, що “кіберзлочинці втрачають інтерес до споживчих цілей”. Виняток: виявлення хакерських програм, які використовуються для проникнення в комп’ютери чи мережі, на 42 відсотки більше у споживацькому сегменті. Такі програми не є по суті поганими, але вони дозволяють зловмисникам уникнути великої кількості неприємностей. У звіті компанія називає таке збільшення “відносним”.

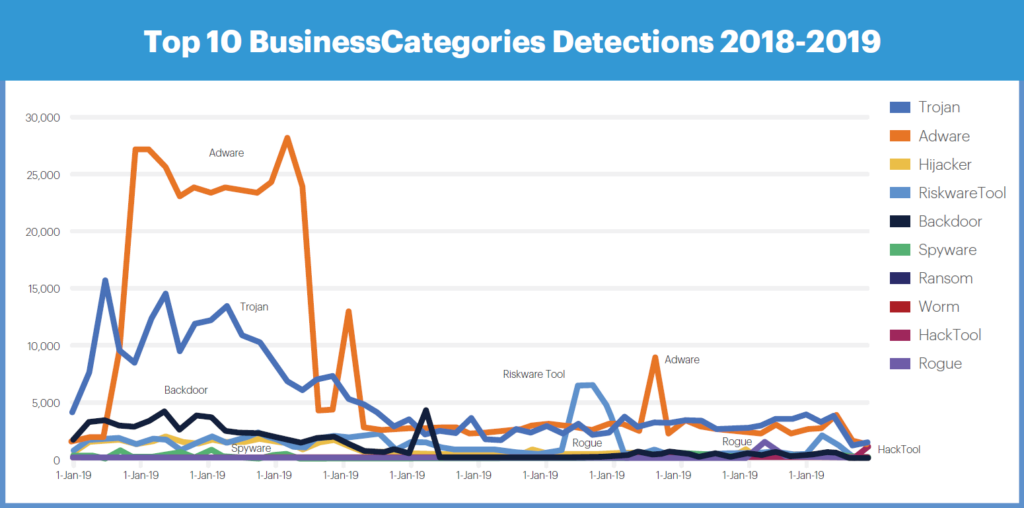

Тепер поговоримо про корпоративний сегмент. Рекламне програмне забезпечення було “хітом” серед кібератак на початку 2019 року, потім кількість таких випадків впала. Але це була категорія загрози номер один за рік – зростання було на 463 відсотки порівняно з 2018 роком. Кількість хакерських програм, виявлених в бізнес-сегменті, також зросли на 224 відсотки. А от кількість програм- вимагачів, що є досить складними загрозами, знизилася на 6 відсотків.

Мабуть, дещо неочікуване – те, що платформа ПК для Windows, яку багато хто вважає найбільш загрожуваною, може стати значно безпечнішою платформою для використання. Виявлення атак MacOS в кінцевих точках зросли з 4,8 у 2018 році до 11,0 минулого року. Це вдвічі більше, ніж атаки, виявлені в Windows у 2019 році (5.8). Malwarebytes пояснює це тим, що продається більше Mac, що робить платформу набагато привабливішою для кіберзлочинців. Принаймні щодо рекламного ПЗ на ім’я NewTab було встановлено 30 мільйонів виявлень на Macs від Malwarebytes – і воно не з’являлося на радарах компанії до кінця 2018 року.

У звіті зазначається, що, хоча існують загрози для iOS, немає можливості їх сканувати. Багато з них – це “шкідливі програми національних держав”, тобто інші країни поширюють телефонні інфекції. А на Android? У ній сказано, “проста статистика не може повністю пояснити загальну картину для користувачів Android у 2019 році”. Ці загрози включали попередньо встановлене зловмисне програмне забезпечення (виробник фактично постачав пристрій із встановленим зловмисним програмним забезпеченням), трояни та шпигунське програмне забезпечення. Останнє – це категорія, яка, на щастя, не зростає, оскільки постачальники безпеки створили коаліцію, щоб зламати програми, які дозволяють людям шпигувати чи переслідувати когось по телефону.

Звіт детально розглядає різні сімейства зловмисних програм, які Malwarebytes може ідентифікувати, наприклад троянські ботнети Emotet та TrickBot, а також райони світу, які найбільше загрожують (Північна Америка перемагає з 48 відсотками виявлених традиційних зловмисних програм)

Зверніть увагу, з 1 лютого WhatsApp не буде працювати на мільйонах iPhone та Android-пристроях, які використовують застарілі версії операційних систем. Застарілими вважаються iOS 8 і Android 2.3.7 Gingerbread та всі, що були до них.

Також нову активність вже відомої групи кіберзлочинців Winnti зафіксували фахівці з кібербезпеки. Цього разу ціллю зловмисників стали університети Гонконгу. Можливою ціллю зловмисників було викрадення конфіденційних даних з пристроїв жертв.

Окрім цього, компанія Twitter розкрила подробиці про кібератаки, в ході яких сторонні особи використовували офіційний API компанії для зіставлення телефонних номерів з іменами користувачів соціальної мережі.

Нагадаємо, дослідники з університету Бен-Гуріон змогли обдурити популярні системи автопілотів, використовуючи сприйняття ними проектованих зображень як справжніх та змусили машини гальмувати або заїжджати на зустрічні смуги на автотрасі.

До речі, якщо Ви не користуєтесь необмеженим стільниковим або широкосмуговим зв’язком, використовуєте повільне з’єднання або просто хочете обмежити кількість даних, які споживає Ваш пристрій, у iOS є прихована функція, яка допоможе Вам зробити це.