Компанія ThreatFabric, що спеціалізується на кібербезпеці, виявила нову серію банківських троянських програм під назвою «Brokewell», які можуть викрадати дані користувача, включаючи файли cookie, і навіть дозволяють зловмисникам отримати повний віддалений доступ до пристроїв на базі Android.

«Brokewell становить значну загрозу для банківської індустрії, надаючи зловмисникам віддалений доступ до всіх активів, доступних через мобільний банкінг», – пише ThreatFabric у своєму аналізі, про який вперше повідомив SecurityWeek. «Троян, схоже, перебуває в активній розробці, і нові команди додаються майже щодня».

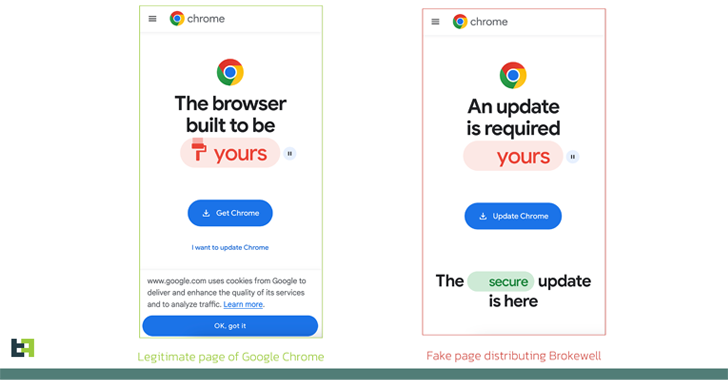

Зловмисники отримують доступ до Android-пристроїв жертв, обманом змушуючи їх встановити шкідливе програмне забезпечення Brokewell Trojan на свої смартфони. Шкідливе програмне забезпечення зазвичай маскується під фальшиву сторінку «оновлення» веб-браузера Google Chrome, використовуючи візуальний дизайн, макет і текст, які дуже схожі на легітимний запит на встановлення Chrome.

Однак, як і в багатьох інших шахрайських схемах, текст фальшивої сторінки Chrome містить очевидні граматичні помилки. Замість оригіналу від Google, де йдеться про «Браузер, створений, щоб бути вашим», у підробленій версії Brokewell написано «Потрібне оновлення, яке має бути вашим».

Встановлена на Android-пристрої жертви, ця шкідлива програма дає зловмисникам повну свободу дій для шпигунства за пристроєм користувача, щоб перехопити фінансові облікові дані для входу в систему або навіть ввести і натиснути на екран телефону, щоб викрасти кошти безпосередньо з самого телефону жертви. Троян для Android також дозволяє виконувати інші функції захоплення пристрою, такі як малювання на екрані, переміщення назад або на домашній екран чи імітація рухів свайпу. Зловмисник може навіть переслідувати або тролити жертву, надсилаючи безперервні вібрації телефону, пробуджуючи екран телефону або змінюючи рівень яскравості екрану.

ThreatFabric повідомляє, що особа, яка називає себе «Барон Самедіт Маре», взяла на себе відповідальність за створення шкідливого програмного забезпечення і нібито продає Brokewell разом з низкою інших шкідливих інструментів через сайт під назвою «Brokewell Cyber Labs». Шкідливе програмне забезпечення Brokewell вже атакувало акаунти Klarna в минулому, і скріншот, наданий фірмою з кібербезпеки, свідчить про те, що зловмисник може також пропонувати інструменти, націлені на акаунти PayPal, Amazon, Dropbox, Apple і American Express.

«Ми очікуємо на подальший розвиток цього сімейства шкідливих програм, оскільки вже спостерігаємо майже щоденні оновлення шкідливого програмного забезпечення. Brokewell, ймовірно, буде просуватися на підпільних каналах як послуга оренди, привертаючи інтерес інших кіберзлочинців і викликаючи нові кампанії, націлені на різні регіони”, – стверджують в ThreatFabric.

Шкідливе програмне забезпечення для Android – не рідкість. Минулого року в магазині Google Play Store було виявлено більше десятка додатків, які містили тип шкідливого програмного забезпечення, що дозволяє повністю заволодіти пристроєм. Хоча шкідливе програмне забезпечення може бути руйнівним, йому можна запобігти. Існують антивірусні програми та програми захисту від шкідливих програм для пристроїв Android, які можуть відстежувати небезпечні посилання під час роботи в Інтернеті та очищати заражені пристрої, якщо це необхідно.

Як захистити онлайн-платежі на Вашому смартфоні від зазіхань хакерів? ПОРАДИ