Банківський троян під назвою SpyNote знову “прокладає” собі шлях до вашої фінансової інформації. Як захиститися?

Жоден мобільний пристрій не захищений на 100% від шкідливих атак. Сторонні додатки, різноманітні фішингові кампанії та шкідливі посилання підстерігають вас, тому єдиний спосіб убезпечити себе – це завжди бути напоготові та стежити за новими типами атак.

Банківський троян під назвою SpyNote повернувся зі своєї могили 2022 року, щоб знову “прокласти” собі шлях до захоплення вашої фінансової інформації. Хоча Google вже вжив заходів для захисту від цієї загрози, повторне виявлення трояна в природі слугує хорошим нагадуванням кожному користувачеві мобільних пристроїв про необхідність бути обережним у використанні своїх телефонів.

Чому SpyNote не схожий на інші загрози?

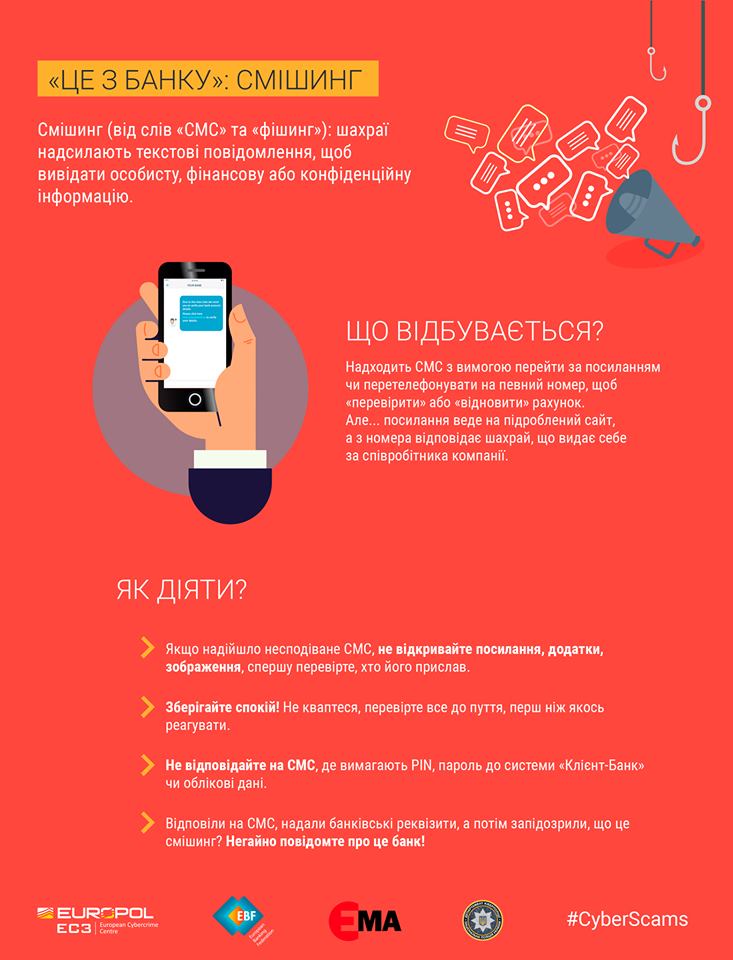

Складність боротьби з такою загрозою полягає в тому, що SpyNote не можна знайти захованим в іншому додатку. У цьому сенсі він не є традиційним трояном. Замість цього SpyNote використовує SMS-фішинг (також відомий як “смішинг”) для надсилання шкідливих SMS-повідомлень користувачам. Ці повідомлення спонукають користувачів завантажити файл .apk не з Google Play Store, який потім заражає пристрій.

Після зараження SpyNote обманом змушує користувачів надати підвищені дозволи, а потім ховається, щоб його не помітили. Озброєний цими дозволами, SpyNote може записувати аудіо (включаючи телефонні дзвінки), відео, реєструвати кожен дотик до пристрою, викрадати імена користувачів і паролі, а також відстежувати ваше місцезнаходження.

По суті, ви дали SpyNote ключі від свого королівства, і він буде записувати вашу інформацію (наприклад, дані банківського рахунку) і відправляти їх зловмисникам, щоб ті могли використати їх проти вас.

Аміт Тамбе (Amit Tambe) з F-Secure, який написав глибокий аналіз SpyNote, ось що сказав про те, що робить троянця таким підступним:

“Зразок SpyNote – це шпигунське програмне забезпечення, яке реєструє та викрадає різноманітну інформацію, включаючи натискання клавіш, журнали дзвінків, інформацію про встановлені програми тощо. Він залишається прихованим на пристрої жертви, тому його важко помітити. Це також робить видалення надзвичайно складним. Єдиний варіант, який залишається жертві – це скидання до заводських налаштувань, щоб видалити шкідливе програмне забезпечення”.

Що ви можете зробити?

Найкращий захист від SpyNote – не переходити за будь-яким посиланням, надісланим у SMS-повідомленні, якщо ви не знаєте (і не довіряєте) відправника. Навіть у цьому випадку будьте обережні і перевіряйте посилання, перш ніж навіть думати про перехід. Водночас, не встановлюйте додатки не з магазину Google Play і, якщо щось випадково запитує підвищені дозволи, будьте обережні, не дозволяйте цього.

Читайте також: Як надавати дозволи, зокрема, тимчасові для програм на Android? – ІНСТРУКЦІЯ

Якщо ви не будете обережними, у найгіршому випадку хтось отримає вашу конфіденційну інформацію і скористається нею. У кращому випадку вам доведеться зробити скидання до заводських налаштувань, щоб позбутися цього шкідливого додатка.

Я живу за простим правилом щодо SMS-повідомлень: Якщо вас немає в моїх контактах, я не буду читати ваші повідомлення. Я йду ще далі і блокую/повідомляю про будь-яке SMS-повідомлення, яке отримую, якщо воно не від того, хто є в моєму списку контактів. Так, бувають винятки, наприклад, коли я чекаю на певне SMS-повідомлення – але навіть тоді я надто обережно ставлюся до того, що читатиму.

Смішинг може бути смішною назвою, але до нього слід ставитися дуже серйозно.

Джерело: ZDNET