Кожен з нас зареєстрований у великій кількості соціальних мереж. Майже щотижня ми реєструємося на нових сайтах. І кожного разу під час реєстрації потрібно задавати пароль, який має бути надійним і, бажано, не повторюватися для різних облікових записів.

Напевне, Вам знайома ситуація, коли вчергове необхідно вигадати новий код із букв, чисел та спеціальних символів. Існує кілька правил для того, щоб створити надійний пароль без особливих зусиль. Спробуємо з’ясувати, як це зробити.

Надійний пароль може бути без !@#$%^&*

Під час створення паролю на багатьох сервісах часто просять використовувати заголовні і прописні букви та спеціальні символи – але цю вказівку можна сміливо ігнорувати. За даними спеціалістів з ІТ-безпеки все вирішує тільки довжина коду. Рекомендований пароль повинен складатися щонайменше з 15-20 символів і являти собою набір випадкових слів.

Читайте також: Чому три випадкових слова – це найкращий пароль?

Наприклад, mouse-bag-door-garden-fence. В цьому паролі немає ні заголовних букв, ні будь-яких складних словосполучень. Однак він більш ніж надійний і захистить Вас не гірше, ніж «Gdv%6Jdhsq».

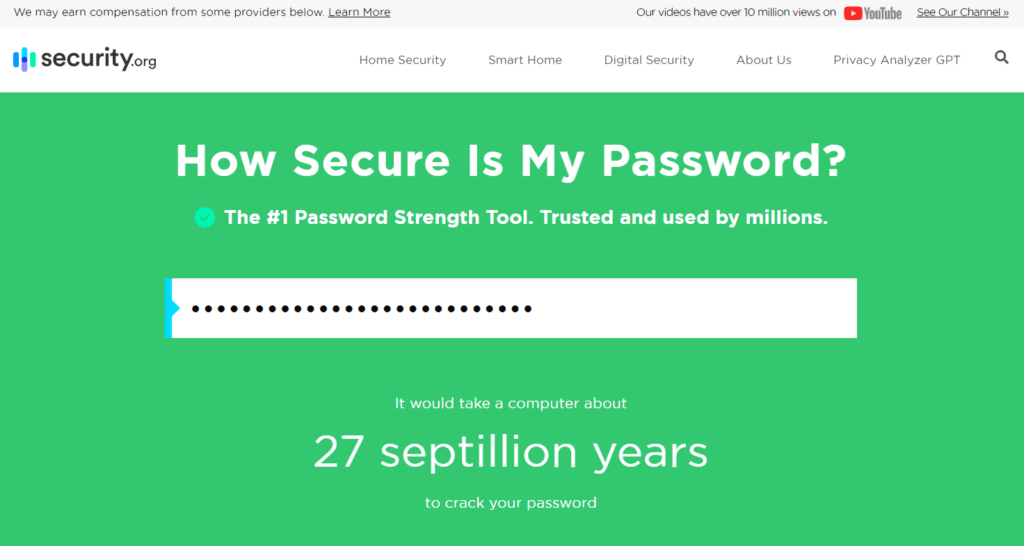

Як перевірити надійність паролю?

На сайті How Secure Is My Password? Ви дізнаєтеся, скільки часу потрібно для зламу Вашого коду методом прямого вибору. Наприклад, для зламу паролю mouse-bag-door-garden-fence потрібно буде 28 септиліонів років. Загалом, дуже багато часу.

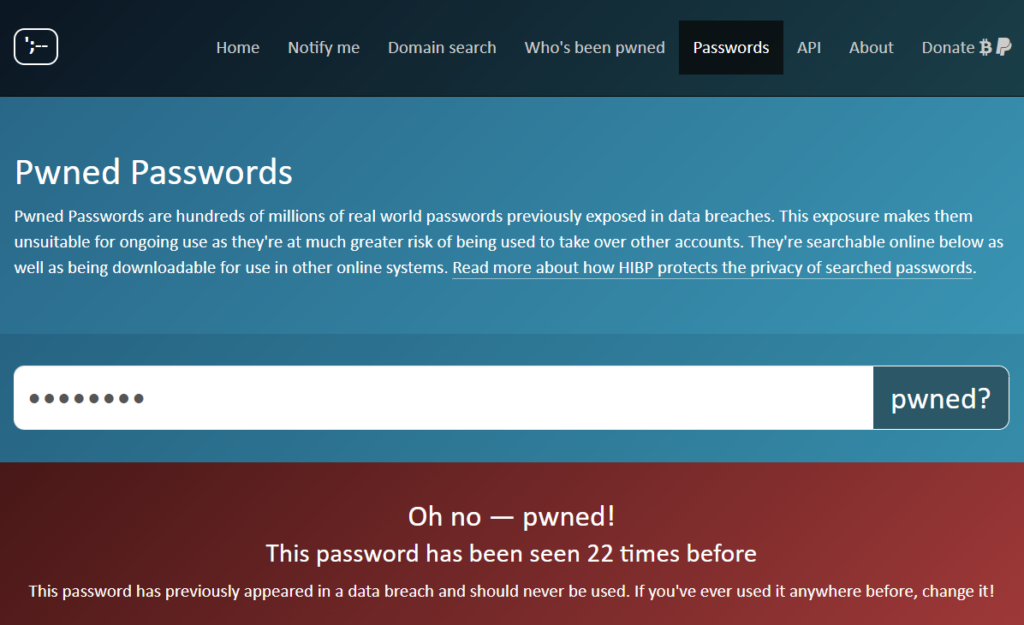

Як дізнатися, що мій пароль зламаний

Дізнатися, чи не засвітився Ваш пароль під час будь-якого витоку можна на сайті ‘;–have i been pwned? При позитивному результаті радимо поміняти пароль.

Джерело: ProstoTECH