Баг на офіційному сайті виробника автомобілів Ford Motor відкривав конфіденційні дані, доступ до яких міг отримати будь-який хакер.

Серед інформації були бази даних клієнтів, відомості про співробітників тощо. Причина бага крилася в неправильній конфігурації системи Pega Infinity, призначеної для залучення клієнтів, повідомляє Bleeping Computer.

Саме ця система була запущена на серверах Ford. На уразливість звернули увагу дослідники з кібербезпеки, які вивчали офіційний сайт Ford.

За їхніми словами, баг дозволяв не тільки отримати доступ до конфіденційних даних корпорації, але й заволодіти контролем над екаунтами у системі.

Подробиці уразливості, що отримала ідентифікатор CVE-2021-27653, розповіли експерти Роберт Вілліс і break3r.

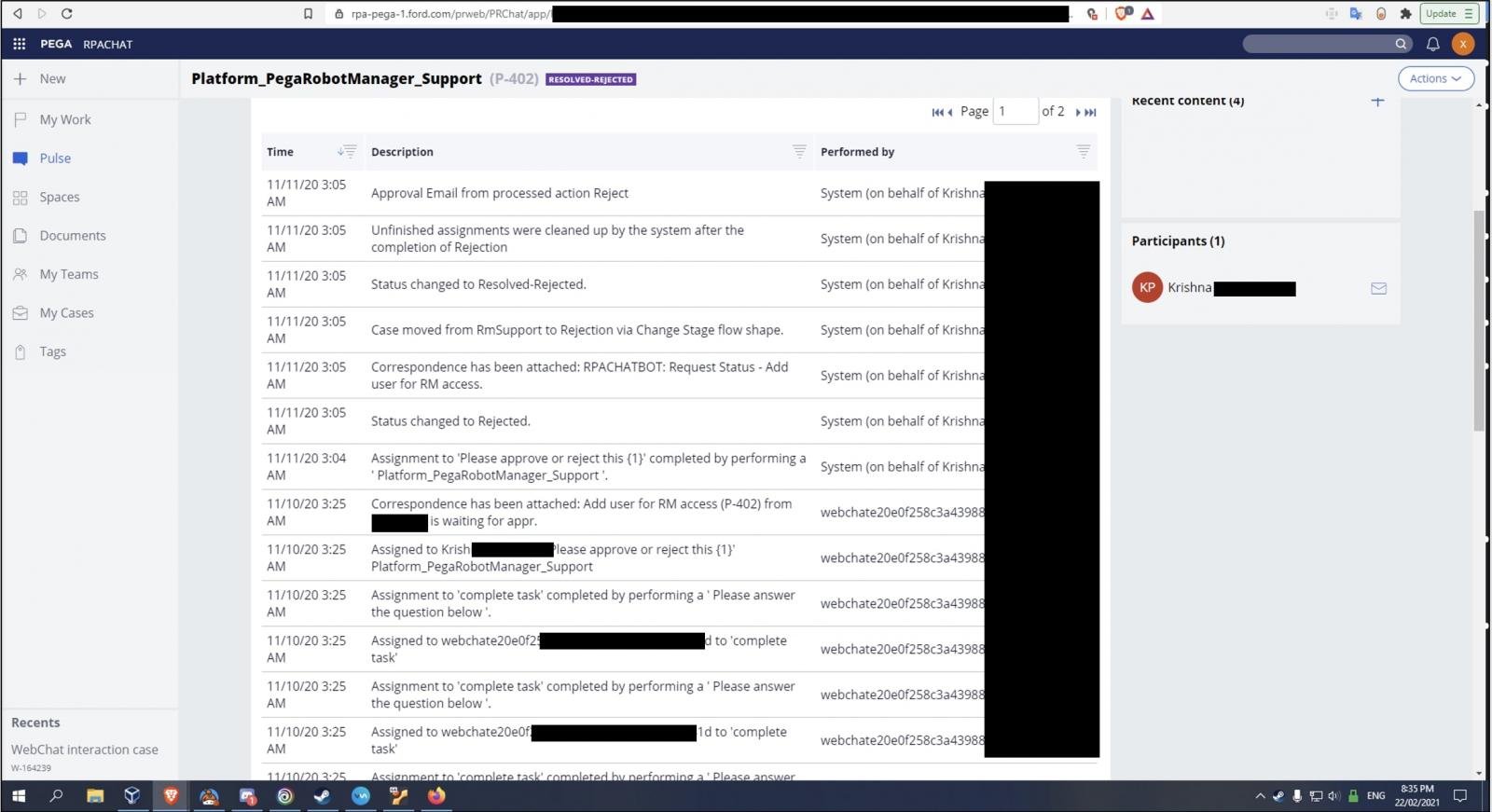

Також інформація щодо діри з’явилася на сайті Pega Infinity. Дослідники зняли безліч скріншотів внутрішніх систем і баз даних Ford перш, ніж поділилися з виданням Bleeping Computer.

Наприклад, один з скріншотів демонструє систему електронних запитів виробника автомобілів.

Для експлуатації уразливості хакеру спочатку треба отримати доступ до бекенд-панелі порталу Pega Chat Access Group, який налаштований некоректно:

https://www.rpa-pega-1.ford.com/prweb/PRChat/app/RPACHAT_4089/ bD8qH ****** bIw4Prb * /! RPACHAT / $ STANDARD …

Різні параметри URL дозволяють зловмисникам виконувати запити, отримувати таблиці баз даних, токени доступу OAuth і здійснювати дії з правами адміністратора. В окремих випадках хакери могли отримати доступ до персональних даних.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Телефонне шахрайство: як розпізнати обман та викрити зловмисника?

Платіжна безпека: як вберегтися від шахраїв під час користування онлайн-банкінгом?

Як автоматично пересилати певні електронні листи в Gmail? – ІНСТРУКЦІЯ

Що таке Google Tensor і як він покращить майбутні смартфони? ОГЛЯД

До речі, Apple скануватиме фото в iPhone користувачів, щоб захистити дітей від насильства. Про це заявив сам американський технологічний гігант.

Виявлено спосіб, що дозволяє користувачам Telegram для Mac назавжди зберігати повідомлення, які повинні самі знищуватися і переглядати їх без відома відправника. Уразливість виправити неможливо.

Зверніть увагу, шахрайську схему з виманювання даних платіжних карт українців вигадали зловмисники, створивши фейкову сторінку у Facebook та фейковий сайт ТСН. Довірливих користувачів змушували вказувати дані своїх платіжних карток.

Окрім цього, Windows 11 може вийти раніше, ніж Ви думали. Майкрософт була щедрою з інформацією про Windows 11, за значним винятком є дата виходу. Однак компанія могла ненароком відкрити вікно випуску за жовтень, завдяки деяким документам підтримки Intel та Microsoft, виявленим BleepingComputer.

Також якщо Ви регулярно пересилаєте повідомлення на інший обліковий запис електронної пошти, чому б не автоматизувати це завдання? Використовуючи зручну функцію фільтрування в Gmail, Ви можете автоматично пересилати певні електронні листи, коли вони потраплять у Вашу поштову скриньку.