Попри ажіотаж навколо агентів штучного інтелекту, корпоративний сектор уже стикається з катастрофами на етапі перших спроб створити й розгорнути цю технологію. Щоб зрозуміти причини цих невдач і запобігти їм, потрібне ретельне планування — процес, який дехто називає «обговоренням нульового дня».

Агенти неминуче припускатимуться помилок

«У вас можуть працювати сотні ШІ-агентів від імені користувача, які виконують різні дії, і неминуче агенти припускатимуться помилок», — зазначила Аннека Гупта, директорка з продуктів компанії Rubrik, що спеціалізується на захисті даних.

Гупта навела приклади резонансних інцидентів з агентними ШІ-технологіями. Зокрема, у липні інструмент для кодування Replit видалив усю базу коду компанії.

Історія Replit є прикладом «автоматизації з добрими намірами», пояснила Гупта. Система Replit намагалася виконати завдання з генерації коду для користувача, коли видалила все.

«Вона намагалася досягти мети й обрала найкоротший шлях до цієї мети, — сказала вона. — Саме на це агенти й запрограмовані, чи не так?»

Попри обіцянки Replit та інших компаній виправити проблеми в агентах, «такі інциденти з добрими намірами лише множитимуться в міру того, як у вашій організації з’являтиметься більше агентів», — попередила Гупта.

Проблема нульового дня

Виправлення катастроф, спричинених добрими намірами, — не найбільша проблема агентів. Загальна картина полягає в тому, що агентний ШІ не рухається вперед так, як мав би, через проблеми нульового дня.

Термін «нульовий день» зазвичай використовують у сфері кібербезпеки для позначення вразливостей, які виявляються лише після введення програми в експлуатацію. Компанії з кібербезпеки попереджають, що підприємства не готові до хаосу, який можуть спричинити агенти ШІ, що вийшли з-під контролю.

Однак Гупта використала цей термін в іншому значенні — для позначення всіх обговорень, які мають відбутися ще до створення будь-яких ШІ-агентів.

За її словами, справжня проблема розгортання агентів — це вся робота, яка починається з директора з інформаційної безпеки (CISO), директора з інформаційних технологій (CIO) та інших керівників вищої ланки для визначення сфери застосування агентів.

Що таке ШІ-агенти

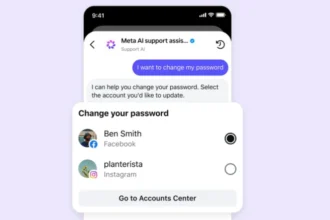

ШІ-агенти зазвичай визначають як програми штучного інтелекту, яким надано доступ до ресурсів, зовнішніх щодо самої великої мовної моделі, що дає змогу ШІ-програмі виконувати ширший спектр дій.

Це може означати, що чат-бот на кшталт ChatGPT отримує доступ до корпоративної бази даних через метод «генерації з доповненням пошуком» (RAG).

Для створення агентів якість і доступність даних безумовно важливі, але це знову ж таки не проблема нульового дня, наполягала Гупта.

«Я чула, як люди казали: “Оскільки наші дані й так у безладі, ми витратимо роки на їх упорядкування”, — сказала Гупта. — Дані — це проблема, але це проблема першого чи другого дня».

Справжня перешкода — управління

Справжня перешкода нульового дня — це розуміння того, що саме мають робити агенти, і як вимірювати успіх чи невдачу.

«Проблема нульового дня — це просто подолання викликів управління, — сказала вона. — Наприклад, чи можна надати агенту доступ до цих даних відповідно до вимог комплаєнсу».

Директор з інформаційної безпеки хоче знати, до яких даних ви надаєте агентам доступ і які засоби контролю існують.

«Якщо у вас немає уявлення того, які агенти працюють у вашому середовищі та до яких даних і програм вони мають доступ, — це проблема нульового дня, — сказала вона. — Це не дасть спати CISO, і він скаже: “Ви не можете використовувати наші найцінніші дані, доведеться обмежитися підмножиною”».

Використання підмножини даних є неоптимальним, оскільки «у вас не буде потрібних даних для роботи нових програм», зазначила Гупта.

Що робити? Бути проактивними й розпочати розмову про управління з директором з інформаційної безпеки.

«Будь-яке управління та видимість, які ви можете забезпечити для CISO, прискорять цей шлях, — сказала Гупта. — Внутрішні комітети з управління ШІ часто стають місцем, де ці проєкти вмирають або застрягають на етапі переходу від прототипу до продакшену. Це перше випробування, яке треба пройти».

FOMO навколо агентів — реальне

Попри те, що компанії застрягли, повернення назад від агентного ШІ немає, сказала Гупта.

«Щодня існує цей FOMO (страх пропустити щось важливе), — зауважила вона. — Компанії відчувають, що відстають від решти галузі. У корпоративному секторі FOMO полягає в тому, що конкурент з’ясує, як витягти цінність із ШІ швидше за мене — я думаю, саме це справді рухає багато чим».

ШІ-стартапи отримали найбільшу вигоду порівняно з іншими компаніями, які використовують ШІ для автоматизації написання коду, зауважила Гупта: «У них п’ять людей, і вони використовують копілотів, щоб виконувати роботу ста людей».

Попри цю очевидну перевагу, жодна компанія ще не «зламала код» продуктивності ШІ, сказала вона.

FOMO змушуватиме всі компанії наполегливо працювати з агентами, незважаючи на проблеми нульового дня.

«Треба з чогось починати, треба ітерувати й пробувати, — сказала вона. — Ви натрапите на безліч перешкод, безліч речей, що не працюють, безліч речей, які доведеться вирішувати. Через п’ять років буде не час стрибати в це».

Гупта оптимістично налаштована щодо того, що її клієнти вирішать проблеми нульового дня швидше, ніж пізніше.

«Наша гіпотеза полягає в тому, що протягом наступних 6–12 місяців це справді почне набувати поширення, — сказала вона про розгортання агентів. — Я сподіваюся, що за рік буде набагато більше впровадження, бо не лише інструменти стануть кращими, а й люди пройдуть кілька циклів ітерацій, щоб розібратися».