Зловмисники тепер можуть віддалено деактивувати Ваш обліковий запис у WhatsApp і навіть перешкодити його відновленню. Навіть двофакторна аутентифікація (2FA) не зупинить хакерів, якщо вони скористаються методом, описаним експертами.

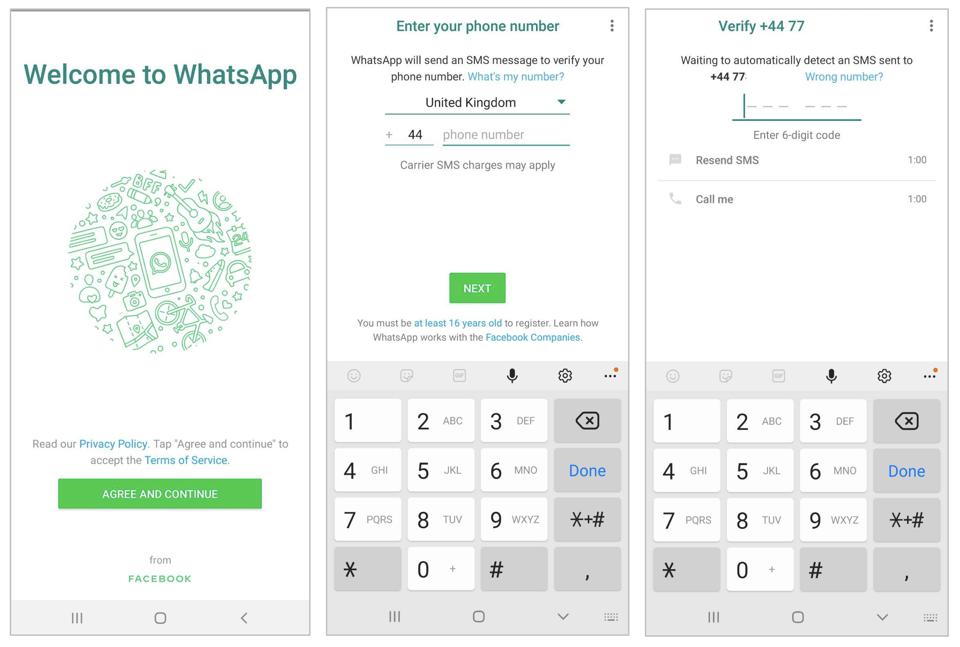

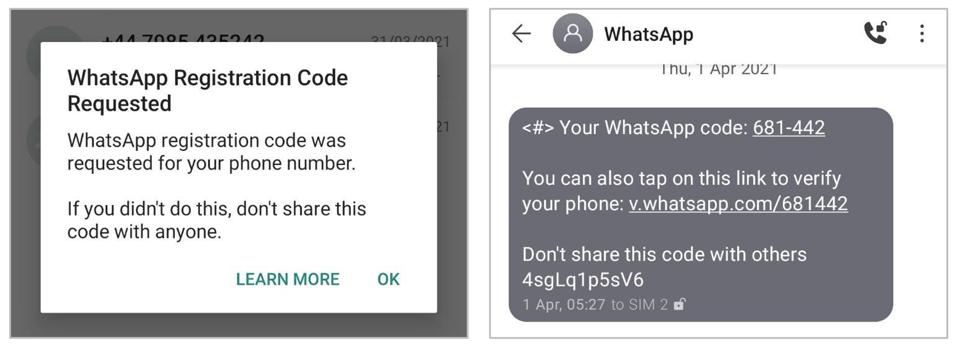

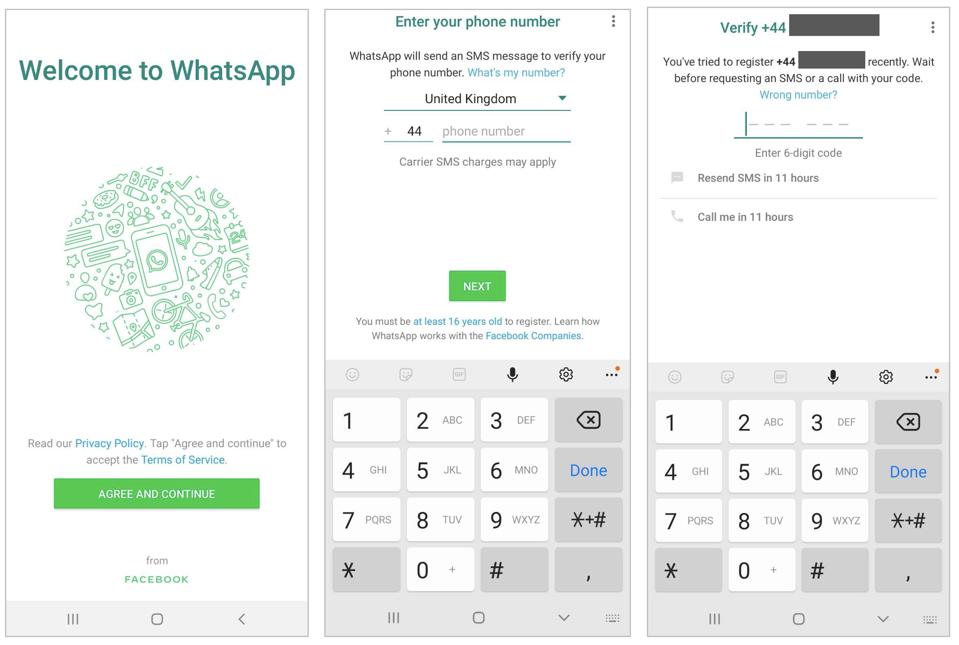

Щоб привести схему в дію, зловмисникові спочатку потрібно дізнатися телефонний номер жертви. Далі він встановлює на свій пристрій WhatsApp і вводить телефон користувача. Після цього жертві повинні прийти шестизначні коди підтвердження або вчинити дзвінки від WhatsApp. Крім цього, сам месенджер буде виводити повідомлення з кодом верифікації та відповідними інструкціями, пише Forbes.

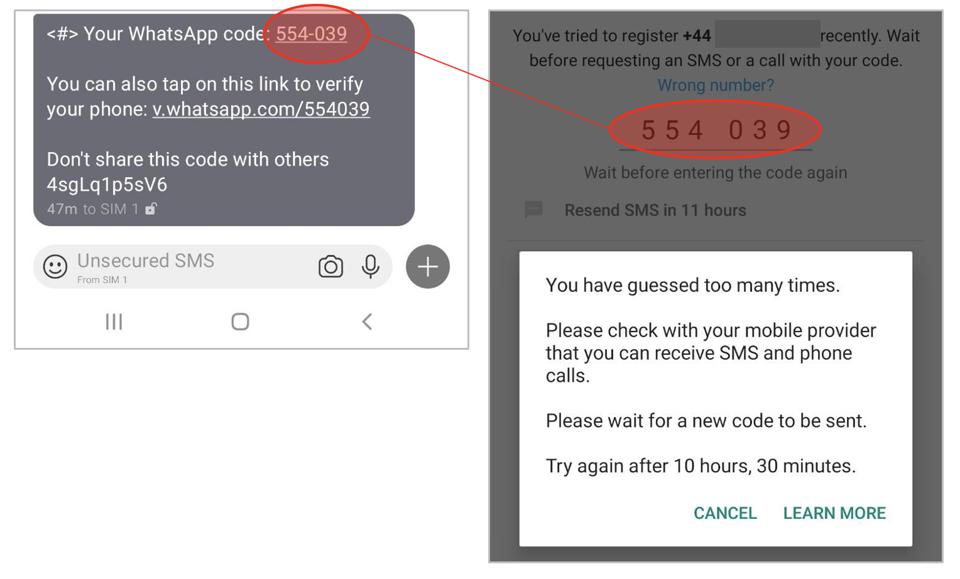

Хакер постійно запитує коди для перевірки і постійно вводить невірні цифри. Жертва, зрозуміло, буде отримувати СМС-повідомлення, але оскільки коди верифікації їй нікуди вводити, то ці повідомлення, найімовірніше, просто будуть нею проігноровані.

Як відомо, WhatsApp обмежує кількість спроб введення коду верифікації. Таким чином, після декількох “промахів” хакер побачить повідомлення про те, що спроби треба повторити через 12 годин.

Ключовим моментом є це 12-годинне вікно, оскільки в цей час законний власник облікового запису не отримуватиме коди для перевірки. “Заморозка” верифікації сама по собі не становить загрози, але може зіграти злий жарт, якщо користувач деактивує екаунт.

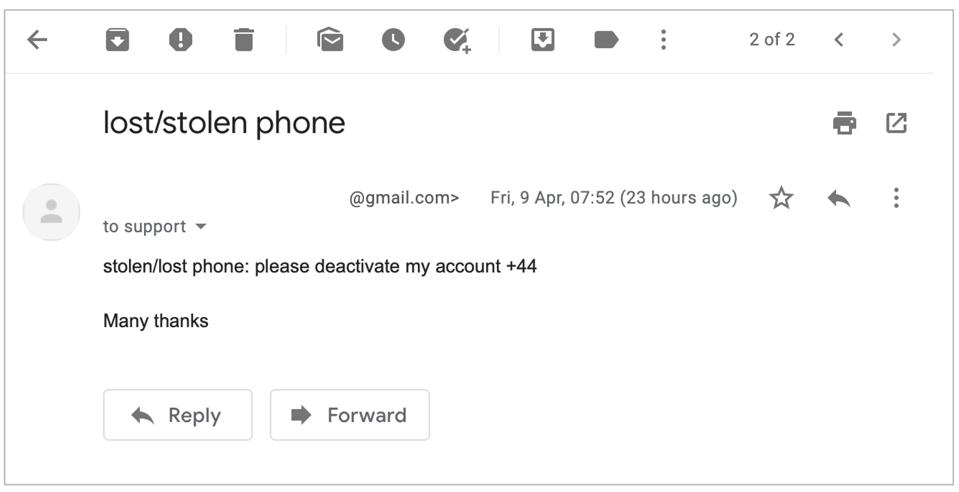

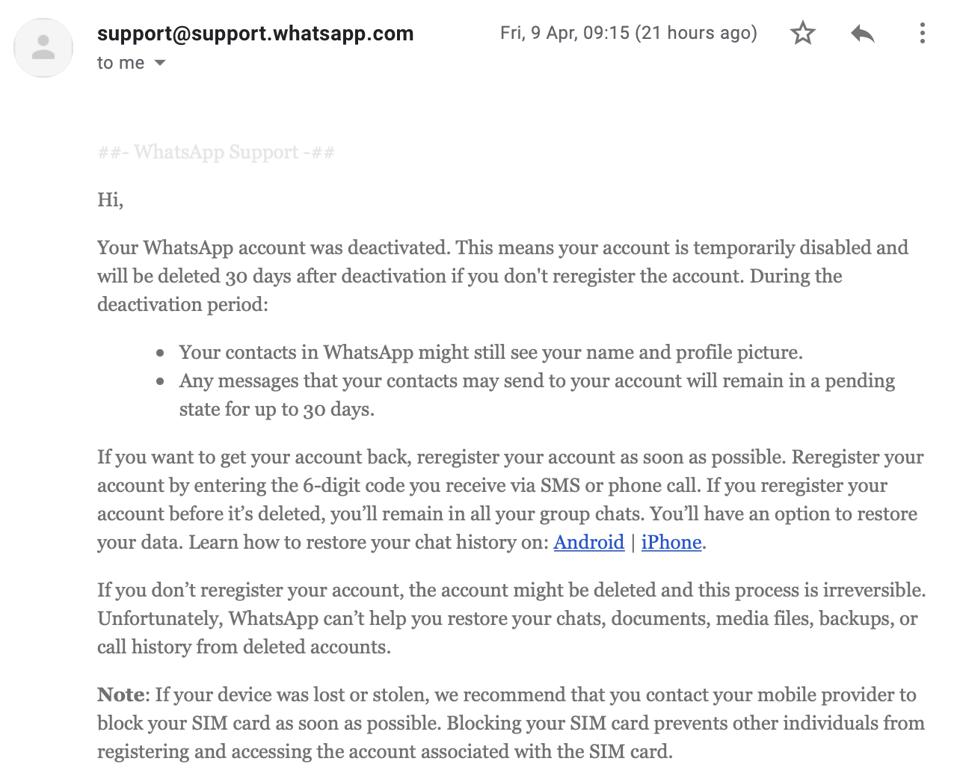

Саме на цьому етапі з’являється проблеми номер два. Хакер реєструє нову адресу електронної пошти в Gmail, після чого відправляє лист на [email protected]. У цьому листі зловмисник запевняє техпідтримку WhatsApp, що у нього вкрали (або він сам втратив) телефон, і тепер його екаунт потрібно деактивувати.

При цьому злодій вказує телефонний номер жертви і підтверджує його в повторному листі. Саме так запускається автоматичний процес, який деактивує обліковий запис користувача.

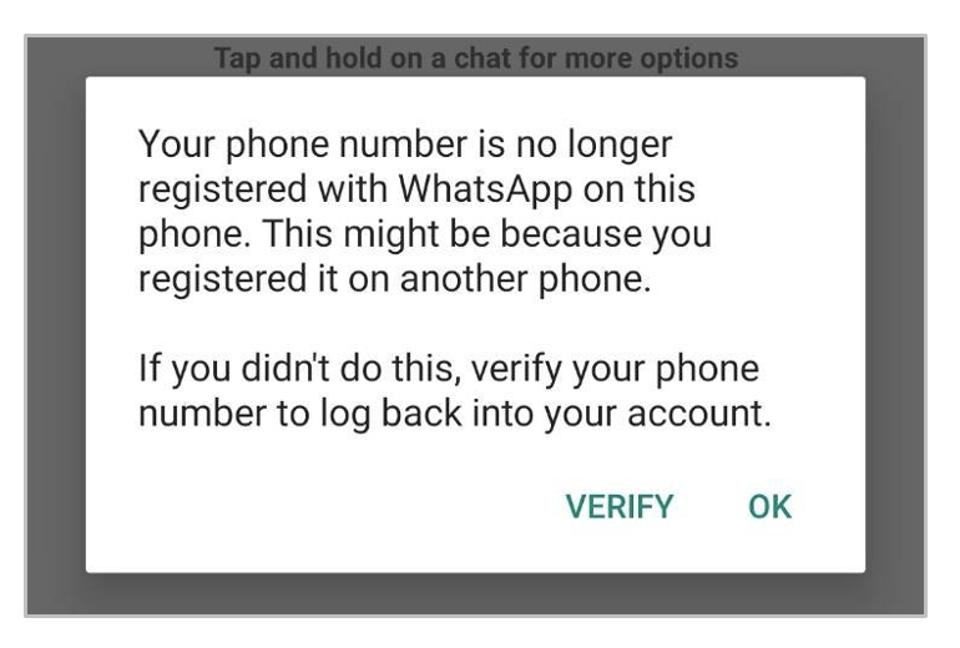

Приблизно через годину жертва побачить повідомлення: “Ваш телефонний номер не прив’язаний до WhatsApp на цьому пристрої. Цілком можливо, що Ви зареєстрували його на іншому телефоні. Якщо Ви цього не робили, спробуйте знову увійти в свій екаунт”.

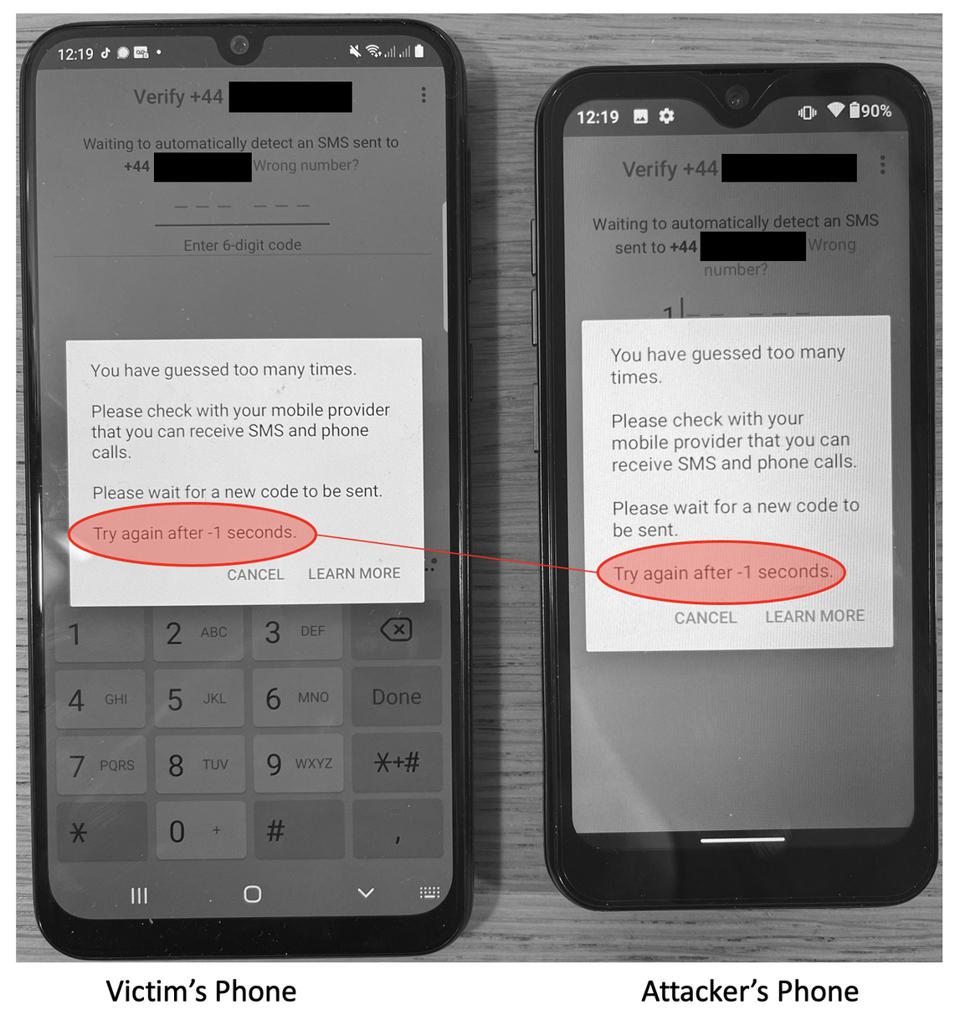

Однак коди для підтвердження входу, як Ви вже зрозуміли, не прийдуть – тут спрацьовує 12-годинне вікно. Хакер також може піти далі: він запустить три таких 12-годинних цикли, а WhatsApp зламається.

Зокрема, у повідомленні буде сказано, що Ви можете спробувати повторно увійти в обліковий запис “через – 1 секунду”. На цьому етапі, як пояснили дослідники в розмові з Forbes, користувач вже не може зробити нічого самостійно. Йому потрібно вийти на того, хто допоможе йому повернути доступ.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як відновити видалені публікації чи історії в Instagram? ІНСТРУКЦІЯ

Чому у Вас є як мінімум три мільярди причин змінити пароль облікового запису?

Нагадаємо, що майже всі найпопулярніші програми Android використовують компоненти з відкритим вихідним кодом, але багато з цих компонентів застаріли і мають як мінімум одну небезпечну уразливість. Через це вони можуть розкривати персональні дані, включаючи URL-адреси, IP-адреси і адреси електронної пошти, а також більш конфіденційну інформацію, наприклад, OAuth-токени, асиметричні закриті ключі, ключі AWS і web-токени JSON.

Окрім цього, фахівці компанії AdaptiveMobile Security повідомили подробиці про небезпечну проблему в технології поділу мережі 5G. Уразливість потенційно може надати зловмисникові доступ до даних і дозволити здійснювати атаки типу “відмови в обслуговуванні” на різні сегменти мережі 5G оператора мобільного зв’язку.

Також дослідники безпеки виявили в Google Play і Apple App Store сотні так званих fleeceware-додатків, які принесли своїм розробникам сотні мільйонів доларів.

До речі, в даркнеті виявили оголошення про продаж підроблених сертифікатів про вакцинацію і довідок про негативний тест на Covid-19. Крім того, число рекламних оголошень про продаж вакцин від коронавірусу збільшилося на 300% за останні три місяці.

Двох зловмисників з Кривого Рогу викрили у привласненні 600 тисяч гривень шляхом перевипуску сім-карт. Отримавши мобільний номер, зловмисники встановлювали дані про особу, яка раніше його використовувала. Для цього вони авторизувалися у різних мобільних додатках, зокрема поштових служб, державних, комунальних та медичних установ, використовуючи функцію відновлення паролю.