Розробник шкідливих програм розпочав їх тестування у своїй системі, щоб випробувати нові функції, і дані потрапили на розвідувальну платформу з кіберзлочинності, чим розкрили інформацію про автора. Ситуація схожа на якийсь анекдот, але тим не менше, це правда.

За даними BleepingComputer, мова йде про розробника Raccoon – трояна-викрадача інформації, який може збирати дані з десятків програм і збільшує свою популярність протягом останніх двох років.

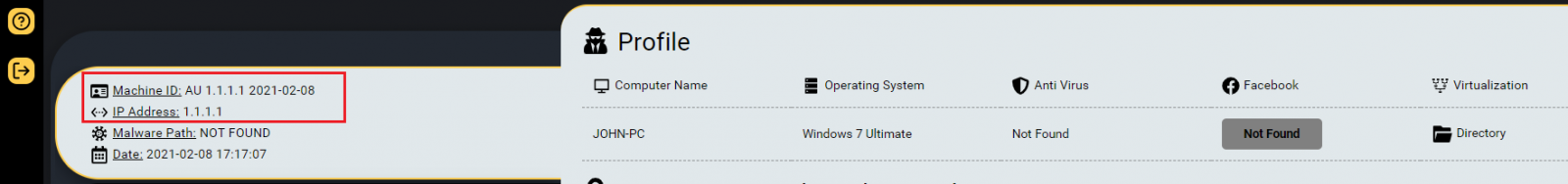

Під час тестування одного з варіантів викрадача, розробник Raccoon заразив власну систему, що негайно викликало надходження даних на сервер команд та контролю (С2) і далі на форуми з кіберзлочинності. Заражену тестову систему розробника Raccoon було знайдено на платформі Hudson Rock Cavalier – базі даних розвідувальної інформації про кіберзлочинність, яка відстежує зламані машини. Алон Гал, співзасновник і головний директор з технологій Hudson Rock, каже, що кількість жертв Raccoon налічує більше одного мільйона скомпрометованих систем, які відстежуються через Cavalier.

Дослідник розповів, що розробник Raccoon infostealer заразив їх машину у лютому, але залишився непоміченим, оскільки це не викликало інтересу, оскільки це не машина, що належить клієнтам компанії. Він привернув увагу своєю IP -адресою 1.1.1.1, спеціально зміненою на сервері команд та контролю, щоб справжня адреса не була розкрита, каже Гал. Як не дивно, але IP -адреса використовується розпізнавачем Cloudflare Public Domain Name System (DNS).

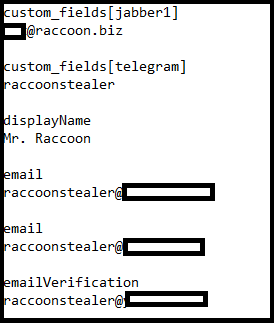

Дані, зібрані з самозараженої системи, показують, що розробник перевірив здатність шкідливого програмного забезпечення вилучати паролі з Google Chrome, що є важливим атрибутом будь-якого викрадача інформації. Додаткова інформація, вилучена з тестового комп’ютера Raccoon, виявила ім’я та кілька електронних адрес, пов’язаних із шкідливим програмним забезпеченням.

На жаль, деталей недостатньо, щоб визначити особу розробника Raccoon. Гал каже, що творець шкідливого програмного забезпечення “ймовірно заразив [машину] навмисно” і був достатньо обережний, щоб видалити деталі, які могли б розкрити, хто він, перш ніж випустити шкідливе програмне забезпечення. Наприклад, адреси електронної пошти, що використовуються для різних послуг, містять слова “raccoon” чи “raccoonstealer”, що вказує на те, що вони використовуються для спілкування з клієнтами.

Дослідник також знайшов ім’я Бенджаміна Енгеля, хакера з Берліна та головного героя німецького хакерського фільму 2014 року “Хто я”.

Інші деталі, вибрані з тестової системи, показали, що в тестовому наборі інструментів розробника є файли cookie, які вказують на вхід на російськомовний форум, популярний серед відомих кіберзлочинців.

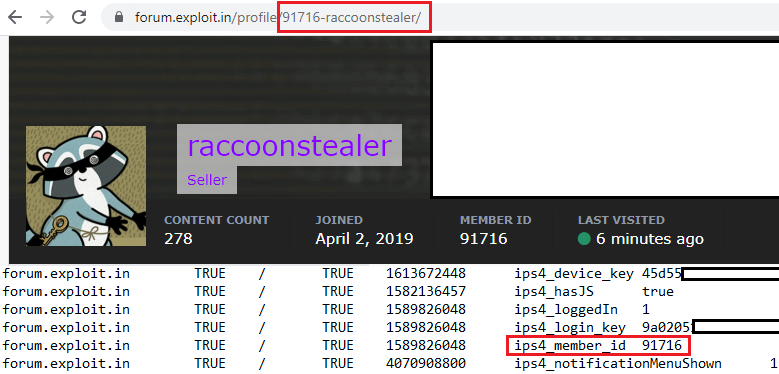

Гал зміг порівняти ідентифікатор у файлі cookie, створеному під час входу на форум, з ідентифікатором, прикріпленим до облікового запису викрадача Raccoon у спільноті.

Хоча інформація, зібрана таким чином, не містить натяків, необхідних для того, щоб назвати справжнє ім’я розробника Raccoon, це свідчить про те, що кіберзлочинці також можуть припуститися помилок, і все ще інколи з’являються шанси впіймати їх зненацька.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Телефонне шахрайство: як розпізнати обман та викрити зловмисника?

Платіжна безпека: як вберегтися від шахраїв під час користування онлайн-банкінгом?

Як автоматично пересилати певні електронні листи в Gmail? – ІНСТРУКЦІЯ

Що таке Google Tensor і як він покращить майбутні смартфони? ОГЛЯД

До речі, Apple скануватиме фото в iPhone користувачів, щоб захистити дітей від насильства. Про це заявив сам американський технологічний гігант.

Виявлено спосіб, що дозволяє користувачам Telegram для Mac назавжди зберігати повідомлення, які повинні самі знищуватися і переглядати їх без відома відправника. Уразливість виправити неможливо.

Зверніть увагу, шахрайську схему з виманювання даних платіжних карт українців вигадали зловмисники, створивши фейкову сторінку у Facebook та фейковий сайт ТСН. Довірливих користувачів змушували вказувати дані своїх платіжних карток.

Окрім цього, Windows 11 може вийти раніше, ніж Ви думали. Майкрософт була щедрою з інформацією про Windows 11, за значним винятком є дата виходу. Однак компанія могла ненароком відкрити вікно випуску за жовтень, завдяки деяким документам підтримки Intel та Microsoft, виявленим BleepingComputer.

Також якщо Ви регулярно пересилаєте повідомлення на інший обліковий запис електронної пошти, чому б не автоматизувати це завдання? Використовуючи зручну функцію фільтрування в Gmail, Ви можете автоматично пересилати певні електронні листи, коли вони потраплять у Вашу поштову скриньку.