Якщо Вам набридло бачити одні й ті ж старі піктограми програм на головному екрані iPhone або iPad, Ви можете налаштувати їх вигляд, створивши нові та “замінивши” їх. Даний трюк можна здійснити за допомогою програми Apple Shortcuts (“Команди”), яка дозволяє використовувати будь-яке зображення як піктограму.

Як це працює?

На даний час неможливо по-справжньому замінити піктограму програми на iPhone або iPad. Натомість Ви можете досягти подібного результату за допомогою програми “Команди” (Shrotcuts). Ось інструкція, як створити власний ярлик, який відкриє програму, а потім використати власне зображення як його піктограму на головному екрані.

Цей прийом став можливим з моменту введення “Команд” у iOS 12, але став популярним після випуску iOS 14, який дозволяє офіційно приховувати піктограми головного екрану у Вашій бібліотеці програм.

Власники iPhone, що працюють під управлінням iOS 12 або iOS 13 – або власники iPad з iPadOS 12 або 13 – можуть зробити той самий трюк.

Підготовка замісного зображення піктограми

Перш ніж ми почнемо, Вам потрібно буде вирішити, який значок програми Ви замінюєте, і Вам потрібно буде знайти або створити зображення, на яке Ви хочете його замінити.

Ідеальною піктограмою заміни стане квадратне зображення розміром приблизно 512х512 пікселів, хоча у Вас буде можливість обрізати будь-яке зображення у квадратну форму на наступних кроках.

Для власної піктограми Ви можете використовувати будь-яке зображення або фотографію, яку хочете, якщо вона знаходиться у бібліотеці фотографій Вашого пристрою. Спробуйте пошукати у Google власні дизайни піктограм та зберегти їх, або Ви можете намалювати власну піктограму та перенести її на свій iPhone або iPad за допомогою AirDrop.

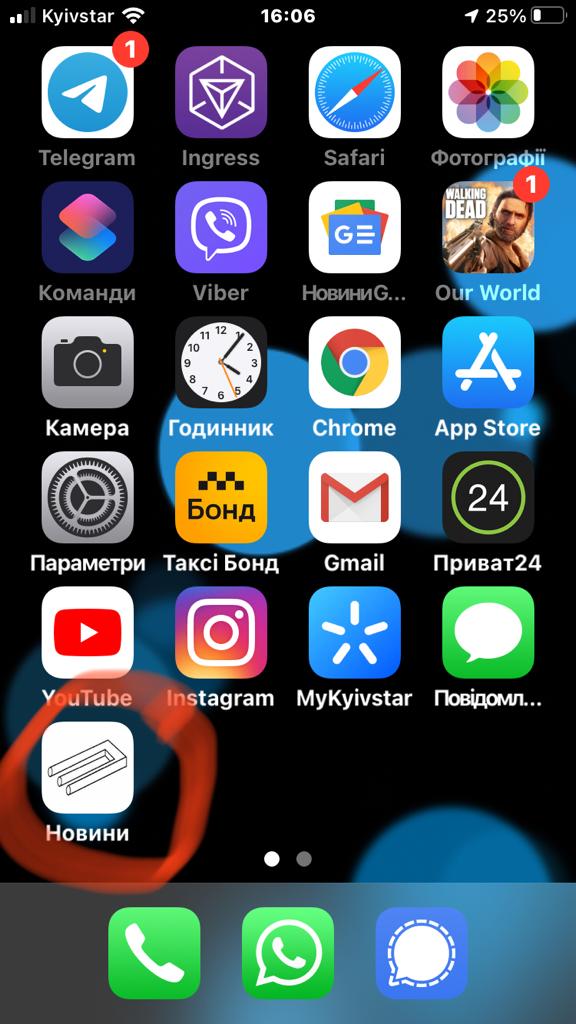

“Замініть” іконки додатків iPhone та iPad на власні зразки

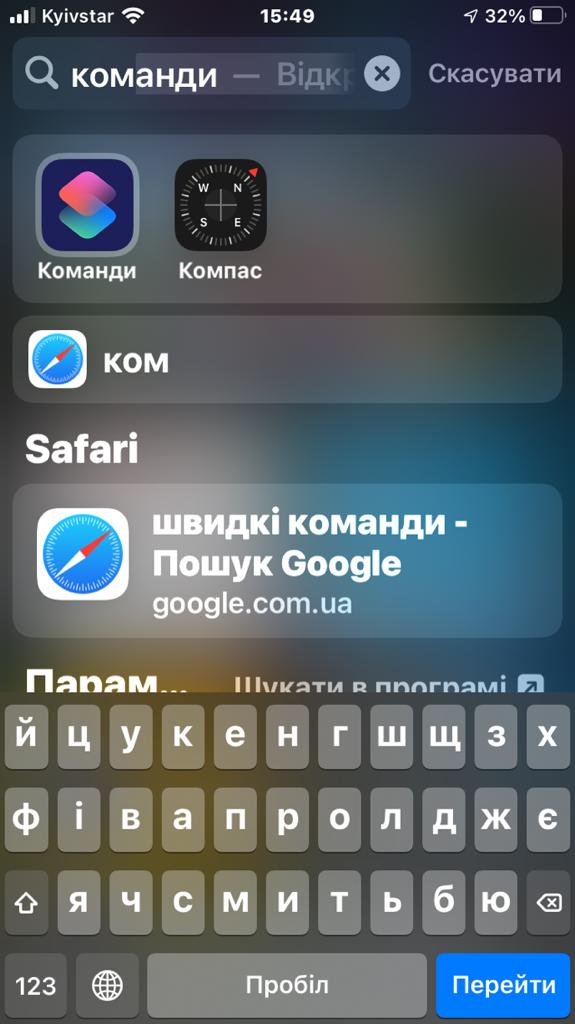

По-перше, відкрийте програму “Команди” (Shortcuts). Якщо Ви не бачите її на головному екрані, проведіть одним пальцем посередині екрана вниз, щоб відкрити пошук Spotlight. Введіть “Команди” (Shortcuts) у рядок пошуку, що з’явиться, а потім торкніться піктограми “Команди”.

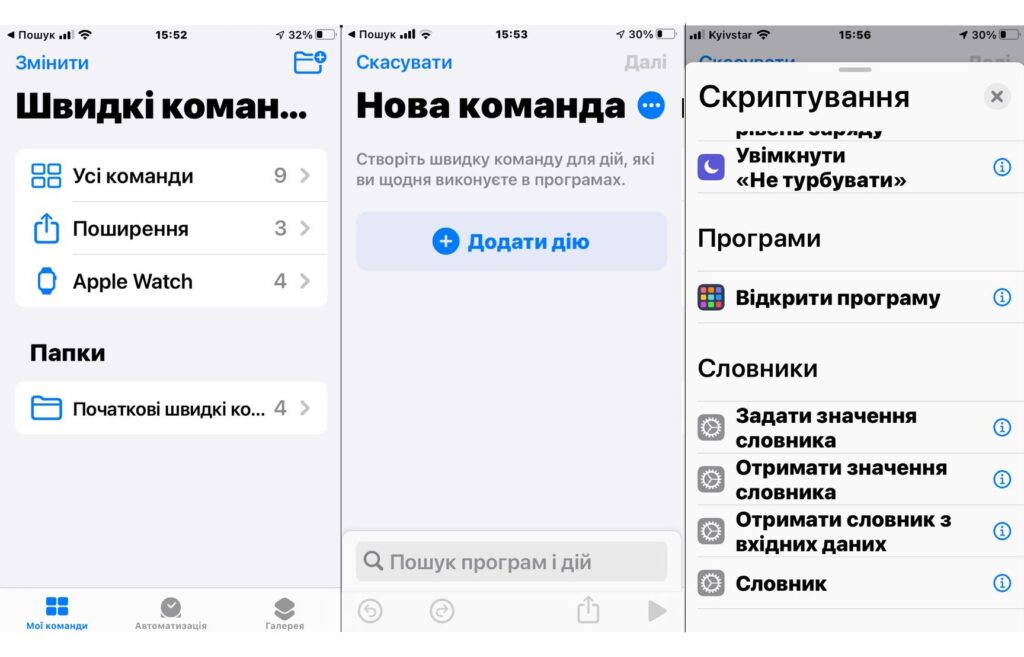

Якщо в додатку “Команди” Ви бачите екран огляду “Команд”, торкніться вкладки “Швидкі команди”, а потім виберіть “Усі команди”.

На сторінці “Усі команди” натисніть кнопку “+”.

Далі Ви побачите сторінку “Нова команда”. Натисніть кнопку “Додати дію”.

Коли з’явиться панель дій, виберіть опцію “Скриптування”.

В розділі “Програми” виберіть “Відкрити програму”.

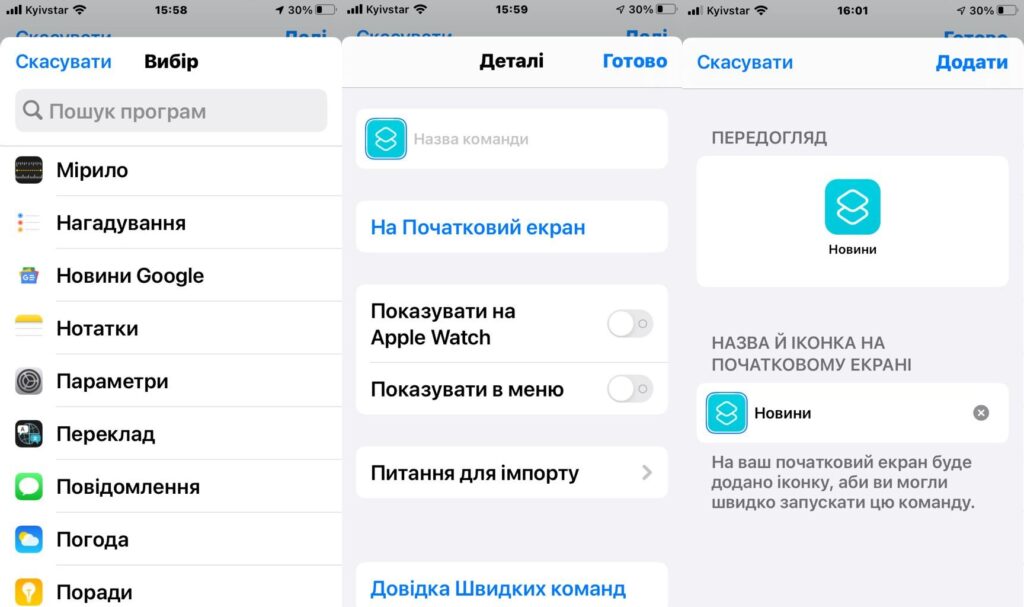

Повернувшись на сторінку нової команди, знайдіть поле для дії “Відкрити програму”. Натисніть “Обрати”.

На панелі “Вибір”, що з’явиться, виберіть рядок пошуку та введіть назву програми, яку Ви хочете запустити, торкнувшись власної піктограми. Потім торкніться назви програми у списку результатів. Ви можете вибрати будь-який додаток на своєму iPhone або iPad.

Потім натисніть кнопку меню з трьома крапками у верхньому правому куті. На iPad ці крапки знаходяться в самому верхньому центрі екрана поруч із назвою “Нова команда”.

З’явиться панель “Деталі”. Спочатку натисніть “Назва команди” та назвіть швидку команду як завгодно, щоб вона була належним чином позначена на початковому екрані. Потім натисніть “На початковий екран”.

На панелі, що з’явиться, знайдіть розділ “Назва та іконка на початковому екрані”. Виберіть піктограму поряд з назвою нової команди, щоб замінити її на своє зображення.

У контекстному меню, що з’явиться, виберіть “Обрати фото”.

За допомогою панелі вибору фотографій, що з’явиться, знайдіть та виберіть фотографію у Вашій бібліотеці, яку Ви хочете використовувати як нову піктограму власного додатка. Вибравши її, Ви зможете обрізати зображення відповідно до квадратного співвідношення стандартного значка програми.

Після цього натисніть назву “Нова швидка команда”. Введіть мітку, яку Ви хочете використовувати для значка на головному екрані. В ідеалі це буде назва піктограми програми, яку Ви замінюєте, наприклад, “Safari” або “Mail”.

Нарешті, натисніть кнопку “Додати”, і Ваша швидка команда буде додана на головний екран.

Після того, як спеціальна піктограма з’явиться на головному екрані, Ви можете переміщувати піктограму програми куди завгодно, включаючи Dock. Щоб запустити програму, торкніться піктограми швидкої команди, яку Ви щойно створили.

Якщо Ви хочете сховати оригінальну піктограму програми (а у Вас iOS 14 або пізнішої версії), увійдіть у режим Jiggle, натиснувши та утримуючи порожню область головного екрана, а потім перемістіть піктограму до бібліотеки програм.

Якщо Ви використовуєте iOS 12 або iOS 13 або використовуєте iPad (який не має бібліотеки програм), Ви можете “приховати” оригінальний значок програми, перемістивши його в папку, яку можна розмістити на іншому екрані.

Єдиним недоліком цієї техніки є те, що під час запуску програми за допомогою швидкої команди Ви спочатку бачите вікно додатку “Команди”, перш ніж з’явиться фактична програма. Цей недолік може бути виправлений у майбутньому оновленні.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як обмежити перегляд небажаного контенту для дітей у TikTok? Поради для батьків

Як заблокувати небажаний контакт у Facebook? – ІНСТРУКЦІЯ

Як зупинити відстеження небажаними програмами Вашої точної геолокації? ІНСТРУКЦІЯ

Як скопіювати файли на USB-накопичувач на Chromebook? – ІНСТРУКЦІЯ

Нагадаємо, виявили нову шпигунську кампанію проти користувачів Android, в рамках якої зловмисники поширюють “Pro-версію” TikTok. Шкідливе ПЗ здатне захоплювати контроль над базовими функціями пристрою – робити фотографії, читати і відправляти SMS-повідомлення, здійснювати телефонні дзвінки і запускати додатки.

Також співробітники компанії Facebook вручну переглядають запити на розкриття інформації користувачів, не перевіряючи електронні адреси тих, хто запитує доступ до порталів, призначених виключно для співробітників правоохоронних органів. Іншими словами, будь-хто, у кого є електронна адреса, може отримати доступ до порталів, де правоохоронні органи запитують дані про користувачів Facebook і WhatsApp.

З’явилася офіційно ОС Android 11, яка розповсюджується серед компаній-виробників смартфонів та розробників Android. Остання версія мобільної ОС Google фокусується на трьох ключових темах – людське життя, елементи керування та конфіденційність – і робить їх більш помітними на Вашому смартфоні.

Фахівці Колумбійського університету провели дослідження на предмет безпеки Android-додатків, і 306 додатків містили серйозні криптографічні уразливості. Найпоширенішими проблемами опинилися використання небезпечного генератора псевдовипадкових чисел, непрацюючі хеш-функції, використання режиму роботи CBC, повторне використання паролів (в тому числі ненадійних) тощо.

Уразливість BLURtooth можуть використовувати хакери для перезапису ключів аутентифікації Bluetooth. За допомогою уразливості BLURtooth зловмисник може маніпулювати компонентом CTKD для перезапису ключів аутентифікації Bluetooth і таким чином отримати доступ до підтримуючих Bluetooth сервісів і додатків на тому ж пристрої.