Усім відомо, що шахраї можуть підробляти електронні адреси. Ваш клієнт електронної пошти може стверджувати, що повідомлення надійшло з певної адреси електронної пошти, але воно може бути зовсім з іншої адреси.

Протоколи електронної пошти не підтверджують, що адреси є законними – шахраї, фішери та інші зловмисники використовують цю слабкість у системі. Але Ви можете вивчити заголовки підозрілого електронного листа, щоб перевірити, чи не підроблена його адреса, пише How-To Geek.

Як працює електронна пошта?

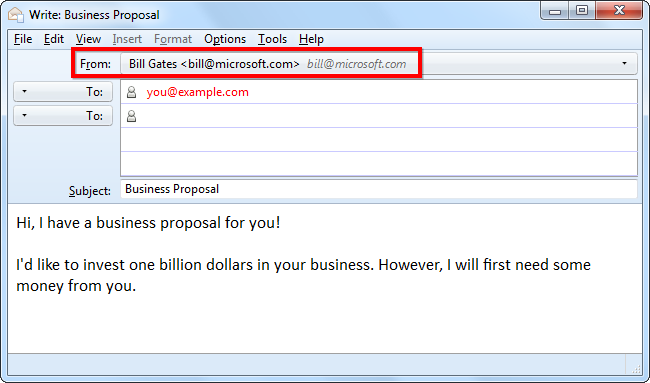

У Вашому програмному забезпеченні для електронної пошти в полі “Від” відображається, від кого електронна пошта. Однак насправді жодна перевірка не проводиться – Ваше програмне забезпечення для електронної пошти не може знати, чи електронна пошта насправді від того, від кого вона каже.

Кожен електронний лист містить заголовок “Від”, який можна підробити – наприклад, будь-який шахрай може надіслати вам електронне повідомлення, яке, здається, надійшло з [email protected]. Ваш поштовий клієнт скаже Вам, що це електронний лист від Білла Гейтса, але насправді він не може цього перевірити.

Електронні листи з підробленими адресами можуть надходити від Вашого банку або іншого законного бізнесу. Вони часто запитують у Вас конфіденційну інформацію, таку як дані Вашої кредитної картки, щоб змусити Вас натиснути на посилання, яке веде на фішинговий сайт, розроблений так, щоб виглядати як законний веб-сайт.

Подумайте про поле електронної пошти “Від” як про цифровий еквівалент адреси для повернення, надрукованої на конвертах, які Ви отримуєте поштою. Як правило, люди вказують точну зворотну адресу на пошту. Однак кожен може написати все, що йому заманеться, у поле зворотної адреси – поштова служба не перевіряє, чи справді лист надходить із вказаної на ньому адреси зворотного зв’язку.

Коли в 1980-х роках SMTP (простий протокол пересилання пошти) був розроблений для використання в наукових колах та державних установах, перевірка відправників не викликала занепокоєння.

Як дослідити заголовки електронних листів?

Ви можете побачити докладнішу інформацію про електронний лист, скориставшись заголовками електронного листа. Ця інформація знаходиться в різних полях різних поштових клієнтів – вона може бути як “джерело” або “заголовки” електронного листа.

Звичайно, загалом непогано повністю ігнорувати підозрілі електронні листи, якщо Ви взагалі не впевнені у них. Цілком ймовірно, що це шахрайство.

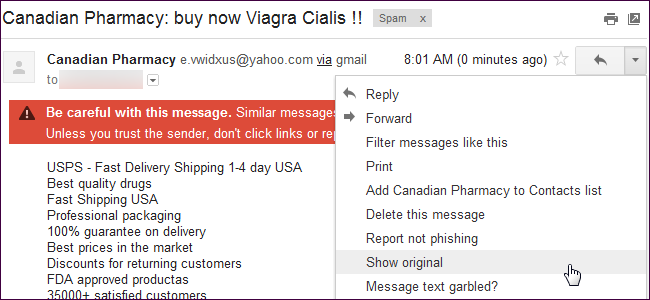

У Gmail Ви можете перевірити цю інформацію, натиснувши стрілку у верхньому правому куті електронного листа та вибравши “Показати оригінал”. Тут відображається вихідний вміст електронної пошти.

Заголовків більше, вони з’являються у верхній частині вихідного тексту електронного листа. Щоб зрозуміти ці заголовки, почніть знизу – ці заголовки простежують маршрут електронної пошти від відправника до вас. Кожен сервер, який отримує електронне повідомлення, додає більше заголовків угорі – найстаріші заголовки із серверів, з яких електронна пошта розпочалася, знаходяться внизу.

У заголовку “Від” внизу стверджується, що електронне повідомлення надійшло з адреси @yahoo.com – це лише частина інформації, що додається до електронного листа; це може бути що завгодно. Однак над ним ми бачимо, що повідомлення електронної пошти було вперше отримано “vwidxus.net” (внизу) перед тим, як його отримали поштові сервери Google (вгорі). Для перевірки ми очікуємо, що найнижчий заголовок “Отримано:” у списку буде одним із поштових серверів Yahoo!

Задіяні IP-адреси також повинні Вас насторожити: якщо Ви отримуєте підозрілий електронний лист від банку, але IP-адреса, яку він отримав, знаходиться в Нігерії чи Росії, це, швидше за все, підроблена електронна адреса.

У цьому випадку спамери мають доступ до адреси “[email protected]”, де вони хочуть отримувати відповіді на свій спам, але вони все одно підробляють поле “Від:”. Чому? Можливо, тому, що вони не можуть надсилати величезну кількість спаму через сервери Yahoo! – їх помітять і закриють. Натомість вони надсилають спам із власних серверів і підробляють його адресу.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Шахрайство, оманливий дизайн, або як торгові сайти змушують Вас витрачати більше?

Найпоширеніші схеми кіберзлочинців та способи захисту від них. Поради

Як користуватися спеціальними піктограмами програм на Вашому iPhone та iPad? – ІНСТРУКЦІЯ

Як перемістити програми з бібліотеки додатків на головний екран на iPhone?– ІНСТРУКЦІЯ

Чим Вам загрожує підключення невідомих USB? Поради із захисту

Як зробити Chrome веб-браузером за замовчуванням на iPhone та iPad? – ІНСТРУКЦІЯ

Кібератаки та шкідливі програми – одна з найбільших загроз в Інтернеті. Дізнайтеся з підбірки статей, як виникло шкідливе програмне забезпечення та які є його види, що таке комп’ютерний вірус, про усі види шкідливого ПЗ тощо.

До речі, дослідники розкрили подробиці про критичну уразливість в додатку Instagram для Android, експлуатація якої дозволяла віддаленим зловмисникам перехопити контроль над цільовим пристроєм шляхом відправки спеціально створеного зображення.

Цікаво знати, що кіберполіція затримала злочинну групу, яка за допомогою скімінгових пристроїв виготовляла дублікати банківських карток. Далі з цих карток знімали готівку. За це зловмисникам загрожує до 12 років ув’язнення.

Також після додавання до свого функціоналу аудіо-твітів для iOS у червні, Twitter зараз експериментує з ідеєю дозволити людям записувати та надсилати голосові повідомлення за допомогою прямих повідомлень.

Важливо знати, що хакерам вдалося обійти захист iOS 14 на пристроях, що базуються на процесорі Apple A9.