Словацька компанія ESET, що спеціалізується на кібербезпеці, опублікувала звіт про кібератаку під кодовою назвою “Операція Texonto”, яка була спрямована на українців, які живуть в Україні та за кордоном. Цілями атаки могли бути як звичайні користувачі, так і державні установи та військові.

ESET пов’язує цю діяльність із суб’єктами загроз російського походження, а також виявила фішингову кампанію, спрямовану на українську оборонну компанію в жовтні 2023 року та агентство Європейського Союзу в листопаді 2023 року, яка мала на меті зібрати облікові дані для входу в систему Microsoft за допомогою фальшивих цільових сторінок.

Операція “Texonto”, як була закодована вся кампанія, не була пов’язана з конкретним суб’єктом загрози, хоча деякі її елементи, зокрема, фішингові атаки, перегукуються з операцією COLDRIVER, яка має історію збору облікових даних через фальшиві сторінки для входу в систему.

Перша хвиля дезинформації

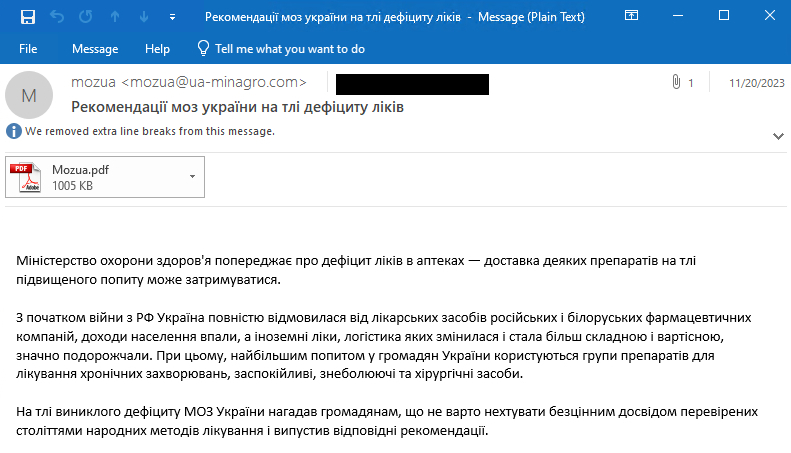

Операція з дезінформації відбувалася у дві хвилі в листопаді та грудні 2023 року, а електронні повідомлення містили вкладення у форматі PDF та вміст, пов’язаний з перебоями в опаленні, дефіцитом ліків та продуктів харчування.

Листопадова хвиля була спрямована на щонайменше кілька сотень одержувачів в Україні, включаючи уряд, енергетичні компанії та приватних осіб. Наразі невідомо, як було створено список адресатів.

“Цікаво відзначити, що електронний лист був відправлений з домену, замаскованого під Міністерство аграрної політики та продовольства України, в той час як його зміст стосується дефіциту ліків, а в PDF-файлі неправомірно використовується логотип Міністерства охорони здоров’я України”, – йдеться у звіті ESET, переданому виданню The Hacker News.

“Можливо, це помилка зловмисників або, принаймні, свідчить про те, що вони не подбали про всі деталі”.

Окрім ua-minagro[.]com , у цій хвилі для надсилання електронних листів використовувалося п’ять додаткових доменів:

- uaminagro[.]com

- minuaregion[.]org

- minuaregionbecareful[.]com

- uamtu[.]com

- minagroua[.]org

minuaregion[.]org та minuaregionbecareful[.]com маскуються під Міністерство з питань реінтеграції тимчасово окупованих територій України, законний сайт якого minre.gov.ua.

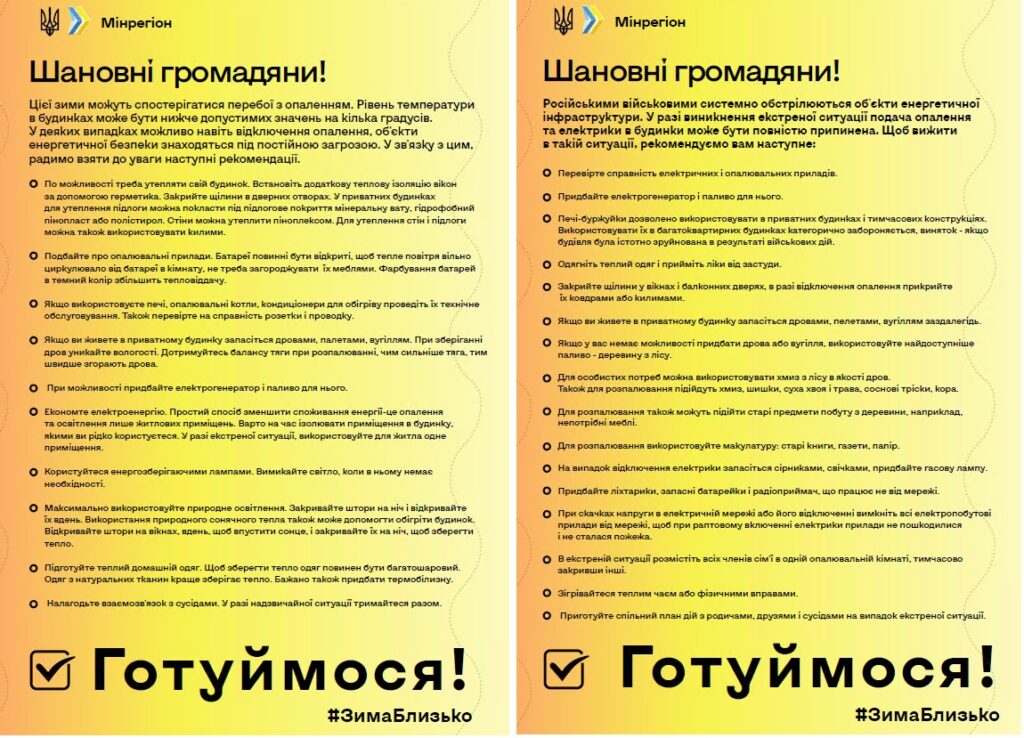

ESET в своєму звіті наводить ще два шаблони повідомлень електронної пошти, кожен з яких має окремий текст листа та PDF-додатки:

1. Цієї зими можуть спостерігатися перебої з опаленням. Рівень температури в будинках може бути нижче допустимих значень на кілька градусів. У деяких випадках можливо навіть відключення опалення, об’єкти енергетичної безпеки знаходяться під постійною загрозою. У зв’язку з цим, радимо взяти до уваги наступні рекомендації.

2. Агресія Росії призвела до значних втрат в аграрному секторі України. Землі забруднені мінами, пошкоджені снарядами, окопами і рухом військової техніки. У великій кількості пошкоджено та знищено сільськогосподарську техніку, знищено зерносховища. До стабілізації обстановки Міністерство аграрної політики та продовольства рекомендує вам урізноманітнити раціон стравами з доступних дикорослих трав. Вживання свіжих, соковитих листя трав у вигляді салатів є найбільш простим, корисним і доступним. Пам’ятайте, що збирати рослини слід далеко від міст і селищ, а також від жвавих трас. Пропонуємо вам кілька корисних і простих у приготуванні рецептів.

Друга хвиля дезинформації спрямована також на українців закордоном

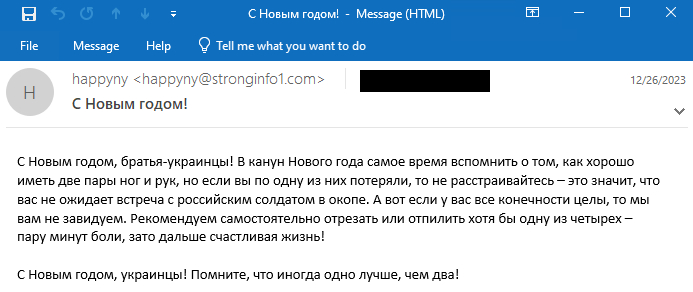

Друга дезінформаційна електронна кампанія, яка розпочалася 25 грудня 2023 року, вирізняється тим, що розширила свою цільову аудиторію за межі України, включивши україномовних користувачів в інших європейських країнах. Усі повідомлення були написані українською та російською мовами та надіслані різноманітним адресатам – від українського уряду до італійського виробника взуття.

У цих повідомленнях, хоча одержувачам і бажали щасливих свят, вони були написані в похмурому тоні, аж до пропозиції ампутувати одну з рук або ніг, щоб уникнути розгортання військових сил. “Кілька хвилин болю, але потім – щасливе життя!”, – йдеться в електронному листі.

ESET повідомила, що один з доменів, який використовувався для поширення фішингових листів у грудні 2023 року, infonotification[.]com, також займався розсилкою сотень спам-повідомлень, починаючи з 7 січня 2024 року, перенаправляючи потенційних жертв на фальшивий веб-сайт канадської аптеки.

Достеменно невідомо, чому цей поштовий сервер був перепрофільований для поширення аптечної афери, але є підозра, що зловмисники вирішили монетизувати свою інфраструктуру для отримання фінансової вигоди після того, як зрозуміли, що їхні домени були виявлені захисниками.

“Операція “Texonto” демонструє ще одне використання технологій для спроб вплинути на війну”, – зазначили в компанії.

Ця подія сталася після того, як компанія Meta у своєму щоквартальному звіті про ворожі загрози повідомила, що викрила на своїх платформах три мережі з Китаю, М’янми та України, які займалися скоординованою неавтентичною поведінкою (CIB).

Хоча жодна з цих мереж не була з росії, компанія Graphika, що займається аналізом соціальних мереж, повідомила, що обсяги публікацій у російських державних ЗМІ скоротилися на 55% порівняно з довоєнним рівнем, а активність користувачів впала на 94% порівняно з дворічною давністю.

“З початку війни російські державні ЗМІ зосередилися на неполітичному інформаційно-розважальному контенті та саморекламних наративах про росію”, – йдеться в повідомленні. “Це може відображати ширші позаплатформні зусилля, спрямовані на задоволення внутрішньої російської аудиторії після того, як багато західних країн заблокували ці ЗМІ у 2022 році”.