Наприкінці року варто знайти час, щоб модернізувати спосіб входу в ваші найважливіші облікові записи. Ключі допуску (passkeys) тихо впроваджуються в банках, технологічних платформах та повсякденних додатках — і вони вирішують базову проблему безпеки, яка існувала у паролів десятиліттями. Їх неможливо вгадати, викрасти через фішинг або отримати під час витоку даних, оскільки вони взагалі не залишають ваш пристрій.

Що таке ключі допуску простими словами

Ключі допуску звучать як черговий технічний термін, який ви начебто маєте розуміти, але ідея досить проста, коли прибрати жаргон. Замість того, щоб вводити пароль, у вас є пара цифрових ключів, які мають збігатися для входу: публічний ключ сервісу та ваш секретний ключ. Ваш пристрій — телефон або ноутбук — використовує вбудований криптографічний ключ, щоб підтвердити вашу особу. Ви розблокуєте його обличчям, відбитком пальця або ПІН-кодом. Більше не потрібно нічого вводити чи згадувати.

Ваш приватний ключ залишається на пристрої і нікуди не передається. Сервіс зберігає тільки публічний ключ, який не можна перетворити на вхід у систему. Якщо сайт зламають, зловмисники отримають купу публічних ключів, які нічого не відкривають. Звична паніка через викрадені паролі тут просто не працює.

Ключі допуску вже працюють на iOS, Android, Windows, macOS та у всіх основних браузерах. Вони також синхронізуються через програму «Паролі» Apple, менеджер паролів Google, облікові записи Microsoft та сторонні менеджери паролів на кшталт 1Password чи Bitwarden, тож ви можете використовувати їх на всіх своїх пристроях без додаткового налаштування. Вони також за замовчуванням блокують фішингові атаки. Ключ допуску працює лише на легітимному сайті чи в додатку, для якого його створено. Якщо ви потрапите на фейкову сторінку входу, пристрій взагалі не запропонує ключ допуску.

Почніть з акаунтів, що захищають ваші гроші

Ваші фінансові облікові записи мають бути першими в черзі на оновлення ключами допуску до Нового року. Ці входи переміщують гроші, схвалюють перекази і відкривають доступ до акаунтів, до яких ви точно не хочете, щоб хтось інший мав доступ. Якщо ви нічого більше не оновите до Нового року — оновіть принаймні це.

Багато фінансових установ вже переходять на ключі допуску або автентифікацію FIDO, навіть якщо особливо про це не рекламують. Mastercard та системи на кшталт BankID показали, що фінансові сервіси можуть перейти на сильнішу, стійку до фішингу автентифікацію у фоновому режимі, не вимагаючи від користувачів нічого нового вчити.

Банківські та інвестиційні додатки, що підтримують ключі допуску, зазвичай розміщують цю опцію в налаштуваннях безпеки або входу. Шукайте пункти з позначками «ключі допуску», «вхід через пристрій», «ключ безпеки FIDO» тощо. Коли додаток запропонує створити ключ допуску, виконайте кроки і підтвердіть через розпізнавання обличчя, відбиток пальця або ПІН-код. Зауважте, що ще не всі надають цю послугу — але більшість вже так.

Основна різниця полягає в тому, що ключ допуску використовує пару криптографічних ключів, а біометричні дані використовуються для верифікації особи. Хоча ви можете розблокувати ключ допуску за допомогою біометричних даних.

Захистіть основний email та платформні акаунти

Ваш основний email та облікові записи Apple, Google і Microsoft також заслуговують уваги якнайшвидше. Хто отримає доступ до них, зможе скинути половину вашого цифрового життя без особливих зусиль. Якщо ви формуєте першу хвилю акаунтів для захисту після фінансових — це саме ті, з яких потрібно почати.

Google вже розглядає ключі допуску як стандартний шлях для персональних акаунтів. Відкрийте налаштування облікового запису Google, виберіть розділ «Безпека й вхід», потім «Ключі доступу й ключі безпеки» для налаштування. Microsoft рухається в тому ж напрямку. Компанія поступово відмовляється від зберігання паролів в Authenticator і підштовхує людей до надійніших методів входу. Перейдіть на сторінку облікового запису Microsoft, виберіть «Безпека», потім «Керування способами входу» і «Використовувати ключ доступу» для розширення списку опцій.

Для Apple ключі допуску, схоже, створюються автоматично. Також, коли ви заходите на сайт, що підтримує ключі допуску, ви можете активувати їх під час входу, або якщо у вас вже є акаунт — змінити налаштування через сторінку облікового запису. Ключі допуску зберігатимуться в програмі «Паролі».

Ваш пріоритет має починатися з email-акаунтів, прив’язаних до банківських рахунків, податкової звітності та покупок. Коли їх захищено ключами допуску, решту ваших акаунтів набагато важче викрасти.

Захистіть файли, хмарне сховище, фото та резервні копії

Хмарне сховище та фотобібліотеки належать до наступного раунду оновлень. Ці акаунти зазвичай містять чутливу інформацію — скани ID-карток, податкові форми, контракти, особисті фото — що може стати великою проблемою, якщо трапиться витік. Це все матеріал, який можна використати для шахрайства або шантажу, якщо хтось отримає доступ. Ставтеся до них як до чутливих сховищ.

Google Диск та OneDrive спираються на налаштування вашого основного облікового запису Google або Microsoft, тож це виправлення просте. Відкрийте розділ безпеки на сторінці вашого акаунта і активуйте ключі допуску, якщо ще не зробили. Apple обробляє iCloud так само.

Пам’ятайте, що ключі допуску найсильніші, коли сам пристрій захищений. Увімкніть шифрування пристрою, встановіть блокування екрана і уникайте залишати ці пристрої розблокованими.

Захистіть сховище, яке захищає все інше

Менеджери паролів більше не просто зберігають ваші 50 логінів. Більшість з них тепер подвійно працюють як менеджери ключів допуску, і багато дозволяють заблокувати саме сховище за допомогою ключа допуску. Блокування сховища через ключ допуску — одне з найрозумніших оновлень, які ви можете зробити. Якщо хтось не може потрапити в менеджер паролів, він не може потрапити в жоден з акаунтів, що зберігаються там.

Менеджери паролів на кшталт 1Password та Bitwarden вже зберігають ключі допуску на базі FIDO і беруть участь у новішій роботі з обміну облікових даних, що дозволяє людям переміщувати ключі допуску між сервісами без початку з нуля. Індустрія повільно дає людям більше контролю замість того, щоб тримати все в одній екосистемі.

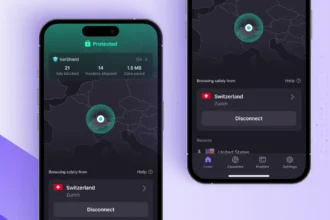

Де б ваші додатки безпеки не пропонували ключ допуску або вхід з апаратним захистом — вмикайте. Це стосується вашого менеджера паролів, VPN, антивірусного додатка та сервісу моніторингу особистості. Ці акаунти — захисні бар’єри, і вони не повинні залежати від вгадуваного пароля.

Поки ви в сховищі, зробіть невелике новорічне прибирання. Очистіть шар старих записів, які більше не використовуєте, і подумайте про закриття акаунтів, які досі не підтримують сучасну автентифікацію. Кожен мертвий акаунт — це ще одна мотузка, яка чекає, коли ї потягнуть.

Шопінг, замовлення поїздок та підписки

Ключі допуску вже використовуються у масштабі на сервісах, якими більшість людей користується щотижня. eBay повідомляє про вищі показники успішних входів та нижчий ризик фішингу після розширення підтримки ключів допуску. Uber направляє людей до ключів допуску з тієї ж причини. Коли компанії з мільйонами входів на день кажуть, що це працює — варто звернути увагу.

Це момент, коли ви починаєте захищати акаунти, що обробляють ваші гроші та звички. Шопінг-акаунти на кшталт Amazon, eBay та великих роздрібних додатків зберігають номери карток, збережені адреси та історію замовлень. Платіжні додатки містять ще більше. Їх не варто залишати зі слабкою автентифікацією, коли сильніша опція сидить у меню налаштувань.

Додатки для поїздок та доставки їжі мають власні ризики. Вони зберігають історію локацій, місця посадки, домашні та робочі адреси і платіжні дані. Багато з цих сервісів впроваджують входи на базі ключів допуску, тож перевірте їхні сторінки безпеки чи акаунта і ввімкніть, якщо є.

Простий спосіб залишатися організованим на початку — подивитися на п’ять додатків, які ви найчастіше використовуєте на телефоні. Відкрийте кожен, перевірте налаштування безпеки і активуйте ключі допуску, якщо вони доступні.