Після придбання вам слід зробити перше налаштування ноутбука. Коли ви розпакували і вперше зарядили його, вам слід виконати кілька важливих кроків. Деякі з цих кроків забезпечать ефективну роботу вашого комп’ютера, а інші допоможуть захистити ваші дані. Вони гарантують, що ваш ноутбук буде налаштований належним чином з самого початку.

Інсталяція доступних оновлень

Нові ноутбуки часто місяцями стоять на складі після випуску з заводу, перш ніж їх продадуть. Протягом цього часу оновлення операційної системи, випущені корпорацією Microsoft, не будуть інстальовані на ваш ноутбук. Тому дуже важливо встановити ці відкладені оновлення, щоб отримати найновіші функції та відновити безпеку вашої системи.

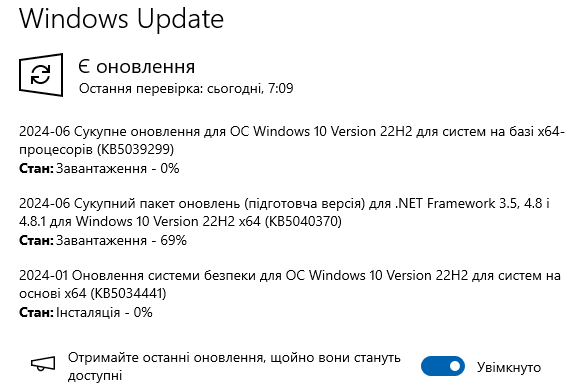

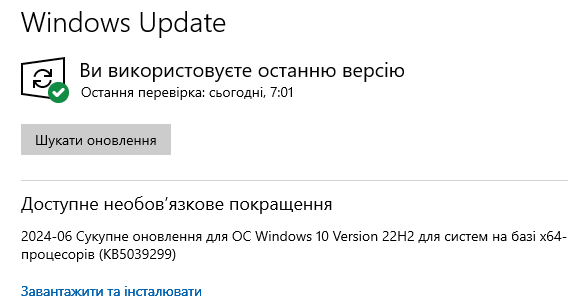

Щоб знайти та встановити доступні оновлення Windows, клацніть правою кнопкою миші на кнопці “Пуск”, відкрийте “Налаштування” > “Оновлення та захист” і перейдіть на вкладку “Оновлення Windows” зліва. Якщо Windows вже завантажила оновлення, вона запропонує вам перезавантажити пристрій, щоб встановити їх. У такому випадку натисніть кнопку “Перезавантажити зараз”.

Якщо оновлення не завантажено, натисніть “Шукати оновлення“. Після цього Windows виконає пошук доступних оновлень і завантажить їх.

Потім перезавантажте пристрій, щоб встановити їх.

Видалення непотрібних попередньо інстальованих програм

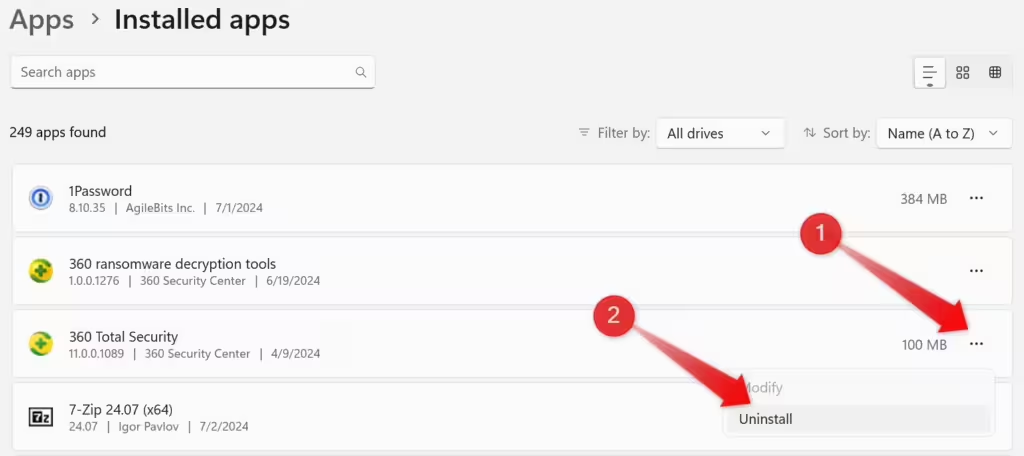

Bloatware – це непотрібні програми, які виробник попередньо встановив на ваш ноутбук. Це може бути антивірусне програмне забезпечення, музичні або потокові програми, програми прогнозу погоди та новин, відеоігри, програми від OEM-виробників тощо. Ці програми займають цінне місце на диску і знижують продуктивність системи, працюючи у фоновому режимі.

Вони також мають дозвіл за замовчуванням часто надсилати набридливі спливаючі вікна, особливо від попередньо встановлених антивірусних програм, які закликають вас підписатися на їхні преміум-сервіси. Тому важливо видалити ці програми. Для цього натисніть правою кнопкою миші на кнопку “Пуск” і відкрийте “Налаштування“. Потім перейдіть до “Програми” > “Встановлені програми“.

Знайдіть непотрібні програми, натисніть на три горизонтальні крапки поруч з ними і натисніть “Видалити“.

Налаштування резервного копіювання

Незалежно від того, імпортуєте ви дані зі старого ноутбука чи використовуєте новий, вам слід налаштувати резервне копіювання, щоб забезпечити безпеку даних на випадок крадіжки комп’ютера або виходу з ладу накопичувача. У вас є кілька варіантів резервного копіювання даних, але ми рекомендуємо як мінімум використовувати онлайн-сервіси резервного копіювання.

Наприклад, Backblaze після налаштування працює у фоновому режимі і безперервно створює резервні копії всіх нових файлів, які ви створюєте або зберігаєте. Незважаючи на початкову вартість, ви отримуєте необмежену і надійну послугу резервного копіювання менш ніж за $100. Якщо ви хочете скористатися безкоштовним варіантом, ви можете використовувати для резервного копіювання файлів хмарні сервіси, такі як OneDrive.

Однак безкоштовні плани хмарних сховищ часто мають обмеження на обсяг пам’яті, обмежують резервне копіювання певними папками і можуть не зберігати версії файлів і папок.

Також ніколи не завадить створити локальну резервну копію важливих даних на додаток до хмарного рішення.

Створіть точку відновлення системи

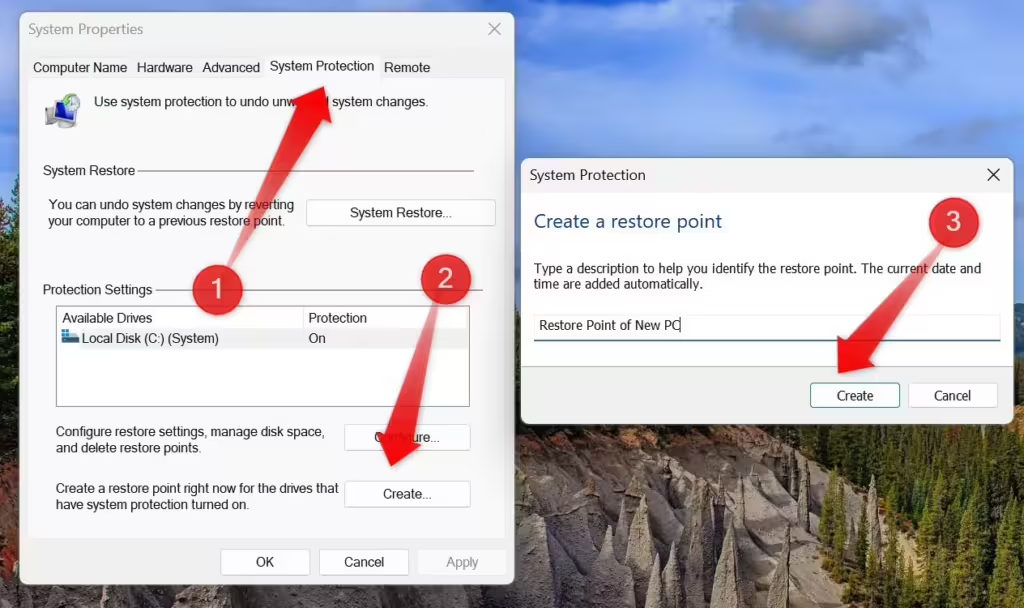

Точка відновлення системи – це знімок системних файлів, налаштувань і реєстру вашого комп’ютера в певний момент часу. Якщо ви зіткнулися з проблемою, яку не можуть вирішити звичайні виправлення, ви можете повернути систему до попереднього стану, коли все працювало нормально. На відміну від резервної копії, точка відновлення не містить особистих файлів, і відновлення не вплине на них.

Щоб створити точку відновлення, введіть “Відновлення” в рядку пошуку Windows і натисніть “Створити точку відновлення“. На вкладці “Захист системи” натисніть кнопку “Створити“, додайте назву, яку легко запам’ятати, наприклад, “Точка відновлення нового ПК”, і натисніть “Створити”. Дочекайтеся успішного завершення процесу.

Вимкнення реклами та рекомендацій

Корпорація Microsoft відображає рекламу в різних частинах операційної системи, зокрема в меню “Пуск”, на екрані блокування, у Провіднику файлів, пошуку Windows, Магазині Windows тощо.

Хоча корпорація Microsoft персоналізує ці оголошення та рекомендації на основі програм і служб, якими ви користуєтеся, щоб покращити взаємодію з користувачем, пропонуючи відповідні служби, з часом вони можуть стати досить набридливими. Якщо ви не бажаєте, щоб вони вас турбували, їх потрібно вимкнути.

На жаль, немає можливості вимкнути всю рекламу в один клік; вам доведеться вимкнути її в кожному розділі окремо.

Увімкнення функції “Знайти мій пристрій”

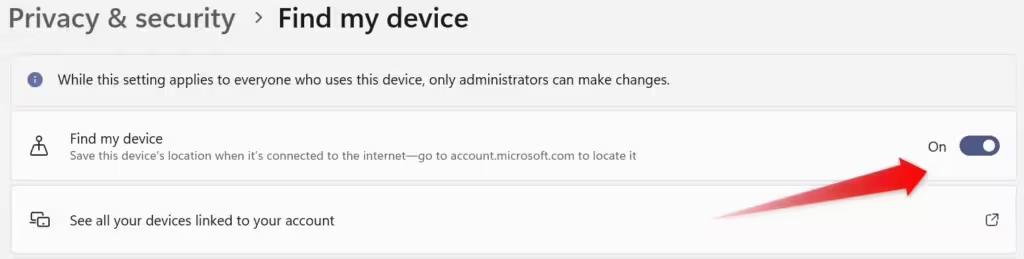

Знайти мій пристрій – це безцінна функція, яка завжди повинна бути ввімкнена на вашому ноутбуці. Вона дозволяє відстежувати місцезнаходження комп’ютера, якщо його загубили або вкрали, а також заблокувати його, щоб запобігти несанкціонованому доступу до ваших особистих даних. Ви також можете надіслати на екран блокування спеціальне повідомлення з вашою контактною інформацією, яке може допомогти доброму самаритянину повернути ваш ноутбук.

Щоб увімкнути функцію “Знайти мій пристрій”, ви повинні увійти в свій ноутбук за допомогою облікового запису Microsoft з правами адміністратора. Після входу відкрийте програму “Налаштування“, перейдіть на вкладку “Конфіденційність і безпека” ліворуч, потім перейдіть на вкладку “Знайти мій пристрій” праворуч і увімкніть перемикач поруч із пунктом “Знайти мій пристрій”.

Налаштування Windows Hello

Далі налаштуйте Windows Hello для миттєвого входу на ноутбук за допомогою розпізнавання обличчя, сканування відбитків пальців або PIN-коду, щоб не вводити довгий пароль. Для цього відкрийте “Налаштування“, перейдіть на вкладку “Облікові записи” ліворуч і виберіть “Облікові записи” > “Параметри входу“. Натисніть на параметр входу, який ви хочете налаштувати, і дотримуйтесь інструкцій на екрані.

Якщо на вашому комп’ютері немає датчика відбитків пальців або не підтримується розпізнавання обличчя, ви не зможете скористатися цими параметрами.

Встановіть основні програми

Нарешті, вам слід встановити кілька важливих програм для оптимізації роботи на ПК з Windows. До них відносяться легкий, ресурсоефективний браузер, наприклад, Pale Moon або UR Browser, програма Auto Dark Mode для автоматичного перемикання між світлим і темним режимами, а також надійний інструмент для пошуку файлів, наприклад, Everything.

Читайте також: 12 програм, які я зберігаю (та 11, які видаляю) під час нової інсталяції Windows

Крім того, встановіть спеціальні інструменти для створення скріншотів і запису екрану, такі як Lightshot і ShareX, а також безкоштовне програмне забезпечення для стиснення файлів з відкритим вихідним кодом, наприклад, 7-Zip. Крім того, встановіть PowerToys, щоб отримати доступ до різноманітних корисних утиліт, які допоможуть підвищити вашу продуктивність.

Після розпакування нового ноутбука вам слід зробити ці кілька важливих кроків. Хоча деякі кроки можуть бути відкладені, налаштування резервних копій, створення точки відновлення та інсталяція очікуваних оновлень мають вирішальне значення і не повинні залишатися поза увагою надовго.