Якщо ви загубили пристрій з Windows 10 – ноутбук, планшет або комп’ютер Surface, скористайтеся функцією “Пошук пристрою”, щоб знайти й заблокувати його віддалено.

Функція “Пошук пристрою” використовує дані про розташування Вашого пристрою, за допомогою чого ви зможете знайти свій пристрій, якщо загубите його. За допомогою функції “Пошук пристрою” адміністратор портативного пристрою під керуванням Windows (наприклад, ноутбука або планшета), може визначити розташування цього пристрою з веб-сторінки account.microsoft.com/devices.

Щоб використовувати цю функцію, адміністратор повинен увімкнути параметр розташування на пристрої й увійти у Windows за допомогою облікового запису Microsoft. Ця функція працюватиме для адміністратора, навіть якщо інші користувачі заборонили доступ до розташування для всіх своїх програм. Коли адміністратор намагатиметься визначити розташування пристрою, користувачі бачитимуть відповідне сповіщення в області сповіщень на панелі завдань.

Важливо! Потрібно, щоб на вашому пристрої була інстальована Windows 10 і було виконано вхід в обліковий запис Microsoft, для якого ви маєте права адміністратора. Якщо використовується робочий або навчальний обліковий запис, функція “Пошук пристрою” не працюватиме.

Щоб надіслати дані про розташування, пристрій має бути підключено до Інтернету, мати достатньо заряду акумулятора та використовувати GPS.

Як шукати загублений пристрій з Windows 10?

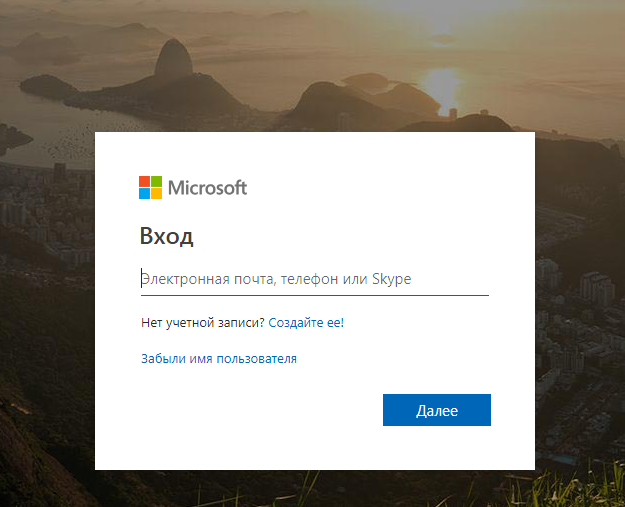

1. Перейдіть на сторінку account.microsoft.com/devices. Якщо Вам буде запропоновано ввійти, скористайтеся тим обліковим записом Microsoft, у який Ви ввійшли на загубленому пристрої.

2. У списку виберіть свій пристрій, а потім натисніть кнопку “Пошук пристрою“.

3. Відобразиться карта з виділеним розташуванням. Однак, це не обов’язково буде поточне розташування пристрою. Коли пристрій Microsoft увімкнуто, компанія періодично зберігає відомості про його розташування, тому перевірте позначку часу “Востаннє помічено”.

4. Тим часом Microsoft автоматично почне новий пошук. Через деякий час має з’явитися нове розташування пристрою.

Як заблокувати загублений пристрій з Windows 10?

Якщо ви знайшли свій пристрій і не хочете, щоб інші використовували його або переглядали на ньому файли, можна віддалено заблокувати його.

Для цього:

1. Знайшовши свій пристрій на карті, виберіть елементи Блокування > Далі.

2. Введіть повідомлення на екрані блокування, щоб той, хто знайде пристрій, зміг його побачити.

3. Виберіть елемент Блокування. Зверніть увагу, що особа, яка знайде пристрій, не зможе ввійти в обліковий запис, якщо вона не є адміністратором облікового запису Microsoft на пристрої.

Під час налаштування нового пристрою Windows 10 можна увімкнути або вимкнути функцію “Пошук пристрою”. Зверніть увагу, що в попередніх версіях Windows 10 параметр “Пошук пристрою” керувався ввімкненням або вимкненням функції визначення розташування.

Якщо вам знадобиться змінити цей параметр після завершення інсталяції Windows 10, виконайте наведені нижче дії:

1. Увійдіть у свій обліковий запис Microsoft на пристрої.

2. Виберіть на пристрої елементи Пуск > Настройки > Оновлення та безпека > Пошук пристрою.

3. Натисніть кнопку “Змінити”, а потім встановіть для параметра значення “Увімк.” або “Вимк.“. Радимо залишити функцію “Пошук пристрою” ввімкнутою.

Перейдіть на сторінку account.microsoft.com/devices, щоб переглянути список пристроїв, пов’язаних із вашим обліковим записом Microsoft.

До речі, Intel попереджає користувачів Windows 10 про небезпеку застарілих графічних драйверів, у яких присутні серйозні уразливості. Корпорація рекомендує: драйвери необхідно оновлювати, встановивши всі патчі, які Intel випустила за минулий рік.

Нагадаємо, що останнє оновлення для Windows 10 повинно було привнести ряд поліпшень в систему, але насправді подарувало користувачам лише проблеми. Особливо постраждали геймери, до яких Microsoft нещодавно звернулася за допомогою у розвитку системи.

Також у п’яти найпопулярніших менеджерах паролів для Windows 10 – 1Password 7, 1Password 4, Dashlane, KeePass і LastPass – виявили уразливості.

Поточні тести зі зламу паролів показують, що мінімальний восьмизначний пароль, незалежно від складності, може бути зламаний менш ніж за 2,5 години з використанням відповідного апаратного оснащення.

Спеціаліст з безпеки Лінус Хенце (Linus Henze) виявив уразливість в операційній системі Apple macOS, яка надає можливість отримати облікові дані з зв’язки ключів (KeyChain) на комп’ютерах Мас без прав адміністратора або суперкористувача.