З початку року майже у 8 разів зросла кількість банківських шкідливих програм, націлених на Android, та збільшилася активність загроз для викрадення інформації. Під прицілом кіберзлочинців також був протокол віддаленого робочого столу (RDP), кількість спроб атак на який зросла більш ніж в півтора рази порівняно з останніми місяцями минулого року.

Загрози для викрадення інформації

До цієї категорії загроз входить банківське шкідливе програмне забезпечення, шпигунські програми та бекдори. З початку 2021 року кількість таких програм збільшилася на 12% порівняно з аналогічним періодом минулого року. Серед 10 найпопулярніших загроз з цієї категорії перші чотири місця посідають сімейства шпигунських програм. Решту сходинок займають бекдори за винятком шостого місця, на якому опинилося банківське шкідливе програмне забезпечення JS/Spy.Banker.

Загрози для майнінгу та викрадення криптовалют

Збільшення кількості загроз для майнінгу та викрадення криптовалют, яке розпочалося у другій половині 2020 року, продовжилося на початку 2021 року. Кількість виявлень такого шкідливого програмного забезпечення зросло на 18,6%. Така тенденція не є несподіванкою, оскільки за останні місяці криптовалюти різко зросли в ціні, ставши більш привабливою ціллю для кіберзлочинців.

Інтерес до криптовалют можна чітко простежити в даних телеметрії ESET – найбільше зростання продемонстрували загрози для майнінгу, збільшившись на 22% порівняно з останніми місяцями минулого року. Найчастіше криптомайнери поширювалися через потенційно небажані додатки.

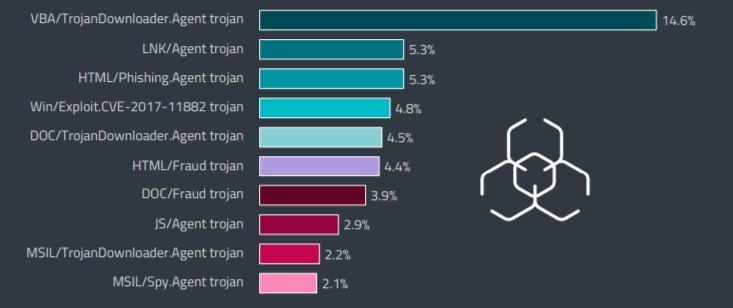

Загрози, які поширюються через електронну пошту

Відповідно до аналізу ESET, найчастіше у шкідливих листах зловмисники використовували фальшиві платіжні запити, які з’являлися в 33,4% повідомлень. Після них за поширеністю слідували підроблені банківські повідомлення (16,7%) та електронні листи, замасковані під комерційні пропозиції (8,2%).

Кількість спам-листів (небажані повідомлення, які не обов’язково є шкідливими) скоротилася більш ніж на 22% за перші 4 місяці 2021 року, що можливо пов’язано зі знешкодженням Emotet у кінці січня. Варто зазначити, що у спам-трафіку широко використовувалася тема вакцинації. Зокрема зловмисники намагалися переконати користувачів надати особисту інформацію для переказу коштів або для участі в дослідницькому опитуванні щодо COVID-19 за винагороду.

Загрози для Android

Подібно до 2020 року, загальна кількість виявлених шкідливих програм для Android продовжувала зменшуватися протягом перших 4 місяців цього року. Найбільша кількість виявлених щоденно зразків для цієї операційної системи припала на рекламне програмне забезпечення.

Крім цього, суттєво зросла активність банківського шкідливого програмного забезпечення. Порівняно з аналогічним періодом минулого року, кількість виявлених зразків цього виду загроз збільшилась більше ніж у 8 разів. Також з початку року зросла кількість шахрайських додатків (+93%), криптомайнерів (+38%), програм-вимагачів (+25%) та шпигунських програм (+13%) для операційної системи Android.

Загрози для macOS та iOS

За даними телеметрії ESET, протягом перших 4 місяців 2021 року рівень виявлення загроз для macOS залишався стабільним. Однак у квітні різко зросла кількість троянів – майже на 60% порівняно з останніми місяцями 2020 року.

Крім цього, у березні 2021 року дослідники ESET проаналізували шкідливе програмне забезпечення iOS/Spy.Postlo.A, яке дозволяє зловмисникам виконувати команди на пристрої iOS, зокрема перехоплювати файли через Telegram Bot API. Цей шкідливий додаток поширюється через неофіційний магазин Cydia для пристроїв iOS.

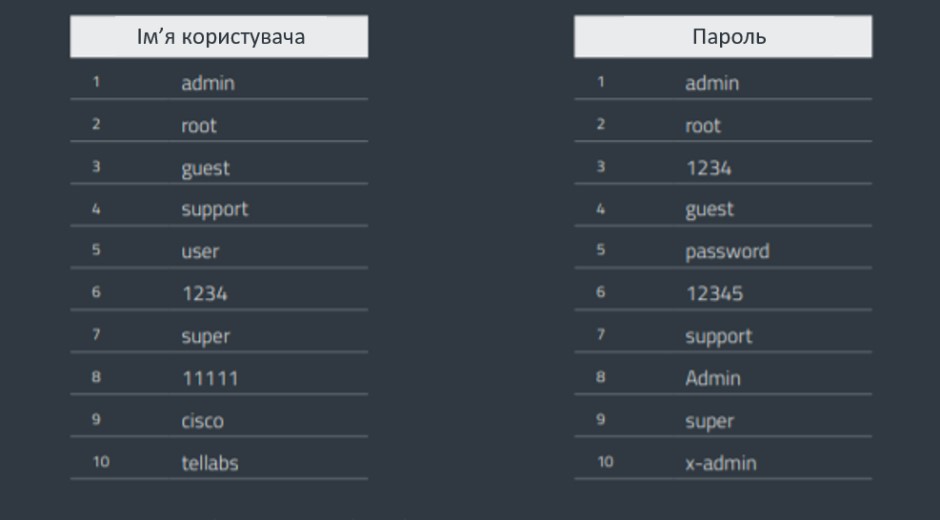

Безпека Інтернету речей

За даними телеметрії ESET, серед близько 123 000 перевірених пристроїв було виявлено, що більше 2 200 з них мають одну з відомих уразливостей, а понад 3 800 використовують слабкі паролі. Серед ненадійних комбінацій найпоширенішими залишаються «admin», «root» та «1234», які зазвичай встановлюються за замовчуванням.

Уразливі або слабо захищені пристрої Інтернету речей можуть бути використані кіберзлочинцями для створення ботнетів. Одним з останніх відкриттів цього виду загроз є ботнет Mozi, до складу якого входило близько 268 000 пристроїв. Переважно кіберзлочинці використовують цей ботнет для здійснення DDoS-атак.

Експлойти

Атаки методом підбору паролів на віддалений доступ залишаються надзвичайно популярними у 2021 році, при цьому протокол віддаленого робочого столу (RDP) Microsoft був основною ціллю. За даними телеметрії ESET, було зафіксовано близько 27 мільярдів спроб підбору паролів під час компрометації загальнодоступних систем через RDP, що на 60% більше, ніж за останні місяці 2020 року. Незважаючи на це, зростання цього виду загроз уповільнюється порівняно зі збільшенням на 90% за попередні періоди.

Крім цього, за перші 4 місяці року зменшилася активність завантажувачів, кількість виявлених шкідливих веб-сайтів та програм-вимагачів. Останні все частіше поширювалися через ботнет-мережі, завантажувачі або з використанням відомих уразливостей або підбору пароля для проникнення в мережу через віддалений доступ. Зокрема подібно до інших загроз програми-вимагачі активно використовували нові уразливості Microsoft Exchange Server для встановлення на сервери, на яких не були застосовані останні виправлення.

Щоб захиститись від різних сучасних загроз, варто дотримуватись базових правил, зокрема використовувати надійні паролі та двофакторну аутентифікацію, подбати про безпеку Інтернет-банкінгу, а також забезпечити всебічний захист ноутбука під час роботи з дому.

Повний звіт доступний за посиланням.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як завантажити дані Google Maps? ІНСТРУКЦІЯ

Психічне здоров’я у дітей від соцмереж і смартфонів не страждає – ДОСЛІДЖЕННЯ

Як створити надійний пароль? ПОРАДИ

Як вберегти свої банківські рахунки від кіберзлочинців? ПОРАДИ

Що таке FLoC Google і як він буде відстежувати Вас в Інтернеті?

До речі, пандемія спричинила нову хвилю цифрової трансформації у всьому світі. І державні установи не залишилися осторонь цього процесу. Завдяки розширенню цифрової інфраструктури, зокрема створенню нових додатків та сервісів, віддалених робочих місць та переходу в хмарне середовище, кількість потенційних векторів атак збільшилася.

Також повністю модульний ноутбук з ОС Windows від Framework тепер готовий до попереднього замовлення за базовою ціною у $999. Клієнти можуть розміщувати замовлення на веб-сайті Framework. 13,5-дюймовий ноутбук складається повністю з модульних деталей, включаючи материнську плату, яку ви можете легко поміняти та замінити.

Кілька редакцій Windows 10 версій 1803, 1809 та 1909 досягли кінця обслуговування (EOS), починаючи з травня , про що Microsoft нагадала нещодавно. Пристрої з випусками Windows 10, які досягли EoS, більше не отримуватимуть технічну підтримку, а також щомісячні виправлення помилок та безпеки, щоб захистити їх від останніх виявлених загроз безпеки.

Окрім цього, після вступу в силу нової політики Google в описі додатків з’явиться додатковий розділ з інформацією про те, до яких даними має доступ продукт. У розробників буде можливість розповісти користувачам про те, для чого додаткам потрібен доступ до тих або інших даних і як їх обробка впливає на загальну функціональність.