Уразливість у безпеці прихованого Android-шпигуна під назвою Catwatchful призвела до викриття тисяч його користувачів, включаючи адміністратора системи.

Дослідник кібербезпеки Ерік Дейгл виявив цю помилку, яка спричинила витік повної бази даних електронних адрес і паролів у відкритому текстовому файлі, які клієнти Catwatchful використовують для доступу до викрадених з телефонів жертв даних, – повідомляє Techcrunch.

Що таке Catwatchful

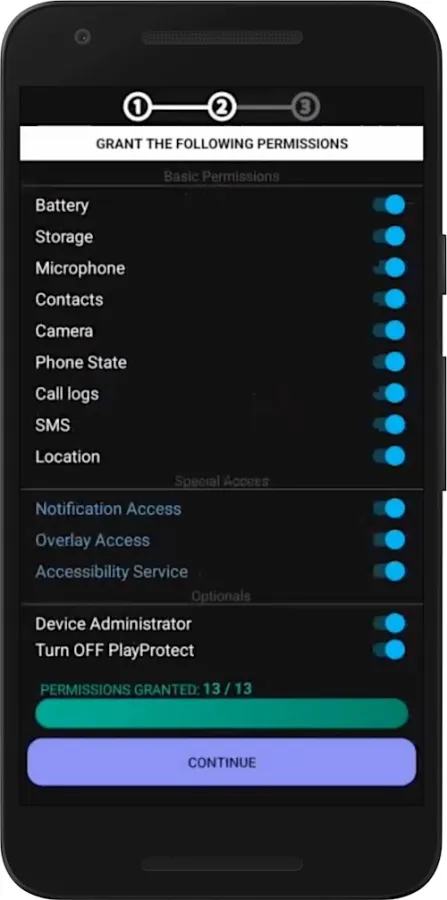

Catwatchful – це шпигунське програмне забезпечення, яке маскується під додаток для батьківського контролю. Розробники стверджують, що програма “невидима і не може бути виявлена”, водночас завантажуючи приватний контент з телефона жертви на панель керування, доступну особі, яка встановила додаток.

Викрадені дані включають:

- Фотографії жертв

- Повідомлення

- Дані геолокації в реальному часі

- Записи з мікрофона

- Доступ до передньої та задньої камер

Масштаб проблеми

Такі шпигунські додатки, як Catwatchful, заборонені в офіційних магазинах додатків і потребують фізичного доступу до телефона для встановлення. Саме тому їх часто називають “сталкерським ПЗ” через їх використання для незаконного стеження за романтичними партнерами.

За копією бази даних з початку червня, яку переглянув TechCrunch, Catwatchful мав:

- Понад 62,000 облікових записів клієнтів

- Дані з 26,000 пристроїв жертв

- Записи, що датуються починаючи від 2018 року

Найбільша кількість скомпрометованих пристроїв знаходилася в Мексиці, Колумбії, Індії, Перу, Аргентині, Еквадорі та Болівії.

Розкриття особистості адміністратора

База даних Catwatchful також розкрила особистість адміністратора операції – Омара Соки Чаркова, розробника з Уругваю. Помилка в операційній безпеці призвела до викриття його особистих даних.

Чарков не відповів на запити про коментарі, надіслані англійською та іспанською мовами. TechCrunch запитав, чи знає він про витік даних Catwatchful і чи планує повідомити про інцидент своїх клієнтів.

Технічні деталі

Дейгл виявив, що Catwatchful використовує власний API без автентифікації, що дозволяє будь-кому в інтернеті взаємодіяти з базою даних користувачів без входу в систему. Це призвело до викриття всієї бази даних електронних адрес і паролів клієнтів.

Шпигунська програма також використовує Google Firebase для зберігання викрадених даних телефонів жертв, включаючи фотографії та записи навколишнього звуку.

Реакція компаній

Після звернення TechCrunch:

- Веб-компанія, що розміщувала API Catwatchful, призупинила обліковий запис розробника

- Google додав нові захисні заходи для Google Play Protect

- Google розпочав розслідування щодо порушення умов обслуговування Firebase

Як виявити та видалити Catwatchful

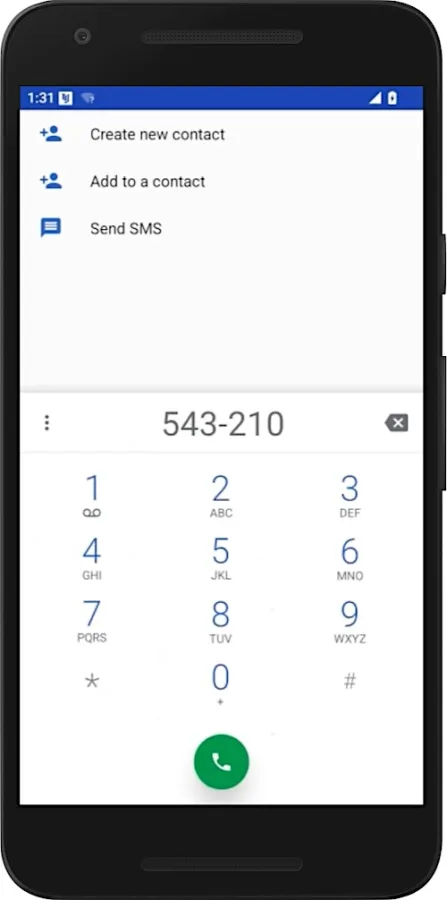

Користувачі Android можуть виявити Catwatchful, навіть якщо він прихований, набравши “543210” на клавіатурі телефонного додатка та натиснувши кнопку виклику. Якщо Catwatchful встановлений, додаток має з’явитися на екрані.

Цей код є вбудованою функцією бекдору, яка дозволяє тому, хто встановив програму, відновити доступ до налаштувань, коли програму приховано. Цей код також може використовувати будь-хто, щоб перевірити, чи встановлено програму.

Важливо: Перед видаленням шпигунського ПЗ рекомендується мати план безпеки, оскільки вимкнення може попередити особу, яка його встановила.

Що стосується видалення програми, Cybercalm має загальну інструкцію з видалення шпигунського програмного забезпечення Android, яка може допомогти вам виявити та видалити поширені типи програм для стеження за телефоном, а потім увімкнути різні налаштування, необхідні для захисту вашого пристрою Android.

Висновки

Цей інцидент демонструє, що споживче шпигунське програмне забезпечення продовжує поширюватися, незважаючи на схильність до неякісного кодування та порушень безпеки, які викривають як платних клієнтів, так і нічого не підозрюючих жертв ризику витоку даних.

Catwatchful став принаймні п’ятою шпигунською операцією цього року, яка зазнала витоку даних, що підкреслює системні проблеми в цій галузі.