Широкі можливості, які надає генеративний штучний інтелект, приваблюють не лише користувачів з усього світу, а й кіберзлочинців. Такі інструменти штучного інтелекту вже використовуються в зловмисних цілях, наприклад, для створення переконливих фішингових повідомлень, шкідливого коду чи пошуку уразливостей.

Крім того, кіберзлочинці обманом намагаються змусити жертв встановити шкідливе програмне забезпечення, замасковане під програми штучного інтелекту. У зв’язку з цим спеціалісти ESET підготували перелік популярних способів поширення таких загроз ― від оманливої реклами в соціальних мережах до сайтів-підробок та фальшивих додатків.

Фішингові сайти та небезпечні розширення браузера

У другій половині 2023 року продукти ESET заблокували понад 650 000 спроб доступу до шкідливих доменів, які містять «chapgpt» чи подібний текст. Жертви, ймовірніше, потрапляють у пастку, перейшовши за посиланням у соціальних мережах або електронному листі. Деякі з цих фішингових сторінок можуть містити посилання для встановлення шкідливої програми, замаскованої під додаток штучного інтелекту.

Іншою загрозою є шкідливі розширення для браузера. Зокрема вони поширювались через оманливу рекламу у Facebook, яка обіцяла перенаправити користувачів на офіційний сайт Sora від OpenAI чи Gemini від Google. Насправді ж зловмисники могли збирати облікові дані користувачів Facebook. Із серпня 2023 року телеметрія ESET зафіксувала понад 4000 спроб встановити шкідливе розширення. В інших випадках небезпечні розширення пропонують функціонал штучного інтелекту, а насправді поширюють загрозу.

Підробка додатків штучного інтелекту

Підроблені програми розміщувалися в магазинах мобільних додатків, а деякі з них навіть містили загрозу для викрадення облікових даних для входу, персональної чи фінансової інформації тощо.

Іншою злочинною схемою шахраїв є пропозиція розширених можливостей штучного інтелекту за певну плату. Після завантаження додатки можуть показувати користувачу велику кількість реклами, вимагати покупки в додатку чи підписки на послуги, яких немає або які доступні у надзвичайно низькій якості.

Шкідлива реклама

Кіберзлочинці використовують популярність інструментів штучного інтелекту, щоб обманом змусити користувачів натиснути на шкідливу рекламу, яка особливо поширена у Facebook. Минулого року компанія Meta попередила, що багато з цих кампаній спрямовані на компрометацію рекламних облікових записів компаній в Інтернеті.

Зловмисники отримують контроль над легітимним обліковим записом або сторінку, змінюють інформацію профілю, щоб вона виглядала як справжня сторінка ChatGPT, а потім використовують облікові записи для показу підробленої реклами. Кіберзлочинці пропонують посилання на останню версію інструментів штучного інтелекту, але насправді розгортають загрозу для викрадення інформації.

Витончені приманки

Також зловмисники вміло маніпулюють емоціями користувачів, зокрема страхом, довірливістю та допитливістю, щоб змусити перейти за небезпечними посиланнями чи завантажити шкідливі програми. Таким чином кіберзлочинці переконують натискати на непристойні факти про знаменитостей або шокуючі новини на тему певних подій, наприклад, вигадані історії про підроблені вакцини проти COVID-19. Іноді це пропозиції певних товарів чи послуг безкоштовно, з неймовірною знижкою або виключно з раннім доступом.

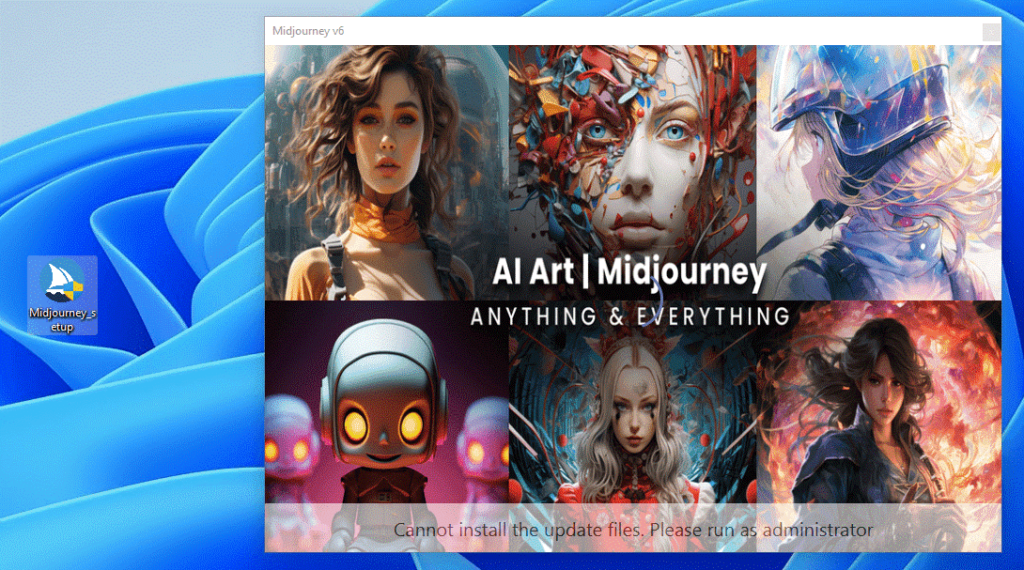

У випадку з темою штучного інтелекту зловмисники маскують шкідливе програмне забезпечення під різні додатки ― від ChatGPT та моделі для створення відео Sora AI до генератора зображень Midjourney, DALL-E та фоторедактора Evoto. Багато версій, які вони рекламують, недоступні, що ще більше приваблює жертву, наприклад, «ChatGPT 5» або «DALL-E 3».

Що може опинитися під загрозою?

У багатьох випадках ціллю кіберзлочинців є викрадення інформації. Такі шкідливі програми призначені для збору конфіденційної інформації, зокрема даних для входу до корпоративних облікових записів або збереженої інформації про банківські картки, файлів cookie (для обходу багатофакторної автентифікації), даних із месенджерів та багато іншого.

Однак кіберзлочинці не обмежуються тільки викраденням даних. Зловмисники також можуть приховати будь-який тип шкідливого програмного забезпечення в додатках та посиланнях, включно з програмами-вимагачами та троянами для віддаленого доступу (RAT). Це може призвести до отримання повного віддаленого контролю над вашим пристроєм і збереженими на ньому даними. Крім того, вони можуть використати ваш пристрій для здійснення атак на інших користувачів.

Також кіберзлочинці можуть використовувати фінансові та ідентифікаційні дані, щоб отримати нові банківські картки на ваше ім’я чи викрасти криптоактиви, отримати доступ та продати банківську інформацію. Крім цього, вони можуть навіть використати корпоративні облікові дані для атаки на вашого роботодавця, організацію-партнера чи компанію-постачальника. Нещодавно зловмисники використали загрозу для викрадення інформації з ціллю отримання доступу до облікових записів Snowflake, що призвело до компрометації десятків мільйонів даних клієнтів.

Як уникнути небезпек, пов’язаних зі штучним інтелектом?

1. Встановлюйте програми лише з офіційних магазинів

Google Play та Apple App Store мають суворі процеси перевірки та регулярний моніторинг, щоб виявити шкідливі програми. Уникайте завантаження додатків зі сторонніх вебсайтів або неофіційних джерел, оскільки вони з більшою ймовірністю містять загрози.

2. Перевіряйте розробників та їх програми

Перш ніж завантажувати додаток, перевірте дані розробника та знайдіть інші програми, які він розробив, а також прочитайте відгуки користувачів. Підозрілі програми часто мають погано написані описи, обмежену історію розробників та негативні відгуки, що описують проблеми.

3. Будьте обережні, натискаючи на оголошення в Інтернеті

Онлайн-реклама, особливо на платформах соціальних мереж, таких як Facebook, може розповсюджувати шкідливі програми. Замість того, щоб натискати на оголошення, знайдіть додаток чи інструмент безпосередньо в офіційному магазині, щоб переконатися, що ви завантажуєте офіційну версію.

4. Перевірте розширення веббраузера перед встановленням

Розширення веббраузера можуть покращити роботу в Інтернеті, але також можуть становити загрозу безпеці. Перевірте розробника та прочитайте відгуки перед встановленням будь-яких розширень. Використовуйте розширення відомих розробників, які мають високі оцінки та відмінні відгуки користувачів.

5. Остерігайтеся фішингу

Фішинг залишається поширеною загрозою. Тому будьте обережні з небажаними повідомленнями, які пропонують натиснути посилання або відкрити вкладення. Перевірте особу відправника, перш ніж взаємодіяти з будь-яким підозрілим електронним листом, текстовим повідомленням або повідомленням у соціальних мережах.

6. Завжди залишайтеся уважними

Якщо ви бачите пропозицію завантажити нову версію інструменту штучного інтелекту, перевірте її доступність через офіційні канали, перш ніж продовжити. Перевірте офіційний вебсайт або надійні джерела новин, щоб підтвердити вихід нової версії.

7. Увімкніть багатофакторну автентифікацію для всіх онлайн-акаунтів

Багатофакторна автентифікація забезпечує додатковий рівень безпеки для облікових записів в Інтернеті. Тому увімкніть її, де це можливо, щоб захистити свої облікові записи, навіть на випадок зламу пароля.

8. Забезпечте комплексний захист від онлайн-загроз

Подбайте про безпеку своїх комп’ютерів, ноутбуків та мобільних пристроїв за допомогою надійного рішення для захисту від шкідливих програм, спроб фішингу та інших онлайн-загроз. Зокрема забезпечити захист комп’ютерів та смартфонів можна за допомогою однієї передплати ESET HOME Security Premium для безпеки всіх пристроїв.