Компанія TeamGroup представила новий портативний SSD-накопичувач під назвою T-Create Expert P35S, який може дати вам спокій, якщо ви переживаєте про те, що ваші дані можуть потрапити в чужі руки. Замість використання шифрування для блокування всього за допомогою пароля або біометрії, цей накопичувач пропонує більш радикальний підхід — фізичне знищення даних одним натисканням кнопки.

Як працює технологія самознищення

За словами виробника, «запатентована схема знищення даних одним кліком» використовує механізми «руйнування чіпів» для досягнення «справді незворотного стирання інформації». Процес не супроводжується видимим димом чи вибухами, як у фільмах про шпигунів, але результат однаковий — дані неможливо відновити.

Механізм працює шляхом подачі високої напруги на флеш-пам’ять NAND, що призводить до незворотного пошкодження комірок пам’яті. Це набагато надійніший метод знищення даних порівняно з програмним видаленням або навіть багаторазовим перезаписуванням, оскільки фізично змінює структуру накопичувача.

Захист від випадкового активування

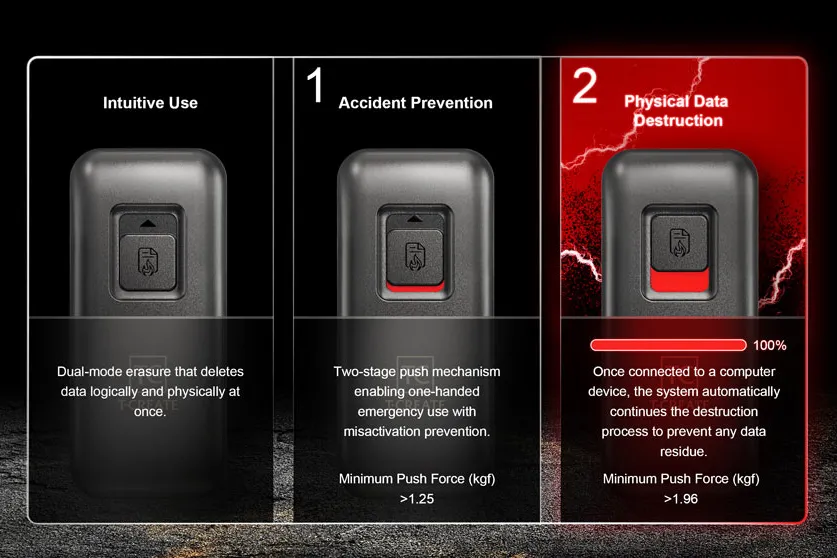

Розміщення кнопки самознищення на зовнішній панелі корпусу може здатися ризикованим рішенням, проте TeamGroup передбачила кілька рівнів захисту від випадкового спрацювання.

По-перше, накопичувач має бути підключеним до комп’ютера через USB-C кабель. По-друге, кнопка працює як двоступеневий повзунок. Переміщення до першої позиції, де частково відкривається червоний попереджувальний знак, вимагає помітного зусилля. Натискання до другої позиції, яка запускає процес самознищення, потребує ще більшої сили.

Після активації процес самознищення триватиме до повного видалення даних навіть у разі відключення накопичувача від комп’ютера. TeamGroup гарантує «нульовий залишок даних» і повну неможливість відновлення інформації.

Технічні характеристики

Пристрій оснащений одним портом USB-C 3.2 Gen 2 зі швидкістю читання та запису до 1000 МБ/с. Довжина накопичувача становить трохи більше 9 см, вага — 42 грами.

Накопичувач буде доступний у чотирьох варіантах ємності — від 256 ГБ до 2 ТБ. Компанія поки не оголосила ціни та дату початку продажів.

Для кого призначений цей накопичувач

TeamGroup позиціонує T-Create Expert P35S як рішення для професіоналів, які працюють з конфіденційною інформацією. Це можуть бути журналісти, які захищають свої джерела, юристи з клієнтськими даними, медичні працівники з інформацією про пацієнтів, або IT-спеціалісти, які мають доступ до корпоративних секретів.

Особливо корисним цей пристрій може бути для тих, хто часто подорожує з чутливими даними. У разі крадіжки або конфіскації накопичувача, одне натискання кнопки гарантує, що інформація не потрапить до третіх осіб.

Порівняння з традиційними методами захисту

Традиційне шифрування, хоча й ефективне, має свої обмеження. Сильні паролі можуть бути зламані за допомогою потужних комп’ютерів, а біометричні дані іноді можна обійти. Крім того, існує ризик того, що користувача примусять розкрити пароль або надати біометричні дані.

Фізичне знищення даних, яке пропонує T-Create Expert P35S, є незворотним процесом. Навіть якщо зловмисники отримають доступ до накопичувача після активації функції самознищення, вони не зможуть відновити жодної інформації.

Однак цей підхід має і свої недоліки. Головний з них — неможливість відновлення даних після активації. Якщо ви випадково натиснете кнопку або помилково вирішите знищити дані, повернути їх буде неможливо.

Альтернативні рішення для захисту даних

Хоча T-Create Expert P35S пропонує унікальний підхід до захисту даних, існують і інші методи забезпечення конфіденційності інформації. Програмні рішення, такі як VeraCrypt або BitLocker, дозволяють створювати зашифровані контейнери або повністю шифрувати накопичувачі.

Деякі компанії також пропонують накопичувачі з апаратним шифруванням та автоматичним видаленням даних після кількох невдалих спроб введення пароля. Однак жоден з цих методів не гарантує такого рівня захисту, як фізичне знищення.

Для максимальної безпеки експерти рекомендують використовувати комбінацію методів: шифрування для повсякденного використання та можливість фізичного знищення у критичних ситуаціях.