Кіберзлочинці продовжують вдосконалювати свою фішингову тактику, націлюючись на відомі світові бренди, щоб ошукати користувачів і викрасти конфіденційну інформацію. Аналітичний підрозділ Check Point® Software, представив свої останні результати за 4 квартал 2024 року, розкриваючи ключові тенденції фішингових атак на бренди.

Технологічний сектор лідирує за кількістю фішингових атак

Компанія Microsoft зберегла своє домінування як найбільш імітований бренд у фішингових схемах, на який припадає 32% усіх спроб. За нею йде Apple з 12%, а Google посідає третє місце. Примітно, що LinkedIn знову увійшов до списку на четвертому місці, що підкреслює постійну націленість на технологічні бренди та бренди соціальних мереж.

Постійні фішингові атаки з використанням великих брендів підкреслюють гостру потребу в освіті користувачів та вдосконалених заходах безпеки. Перевірка джерел електронної пошти, уникнення незнайомих посилань та увімкнення багатофакторної автентифікації (MFA) є життєво важливими для захисту від цих еволюціонуючих загроз.

Топ-10 брендів, імітованих у фішингових атаках у 4 кварталі 2024 року

- Microsoft: 32%

- Apple: 12%

- Google: 12%

- LinkedIn: 11%

- Alibaba: 4%

- WhatsApp: 2%

- Amazon: 2%

- Twitter: 2%

- Facebook: 2%

- Adobe: 1%

Підробка ритейлерів та брендів одягу під час свят

У святковий сезон спостерігається сплеск фішингових кампаній, що видають себе за відомі бренди одягу. Шахрайські домени, такі як nike-blazers[.]fr та adidasyeezy[.]ro, копіювали офіційні веб-сайти, щоб ввести покупців в оману фальшивими знижками, зрештою викрадаючи облікові дані для входу та особисту інформацію. Ці шахрайські сайти копіюють логотип бренду і пропонують нереально низькі ціни, щоб заманити жертв. Їх мета – обманом змусити користувачів поділитися конфіденційною інформацією, такою як облікові дані для входу в систему та особисті дані, що дозволяє хакерам ефективно викрадати їхні дані.

Приклади брендів, на які спрямовані атаки:

- Adidas – adidasyeezy[.]co[.]no, adidassamba[.]com[.]mx, adidasyeezy[.]ro та adidas-predator[.]fr

- LuluLemon – lululemons[.]ro

- Hugo Boss – www[.]hugoboss-turkiye[.]com[.]tr, hugobosssrbija[.]net і www[.]hugoboss-colombia[.]com[.]co

- Guess – www[.]guess-india[.]in

- Ralph Lauren – www[.]ralphlaurenmexico[.]com[.]mx

Гучні випадки крадіжки облікових даних

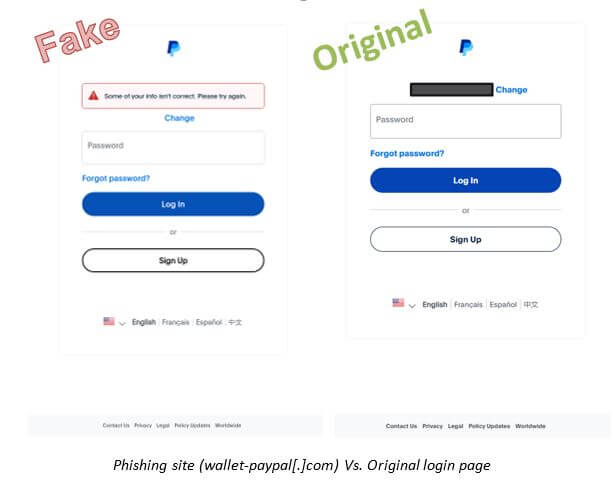

Імітація PayPal: Фішинговий сайт wallet-paypal[.]com імітував сторінку входу в систему PayPal, щоб обдурити користувачів і отримати фінансові дані. Фейкова платформа мала переконливий інтерфейс, щоб створити відчуття легітимності, заманюючи жертв до надання конфіденційних даних.

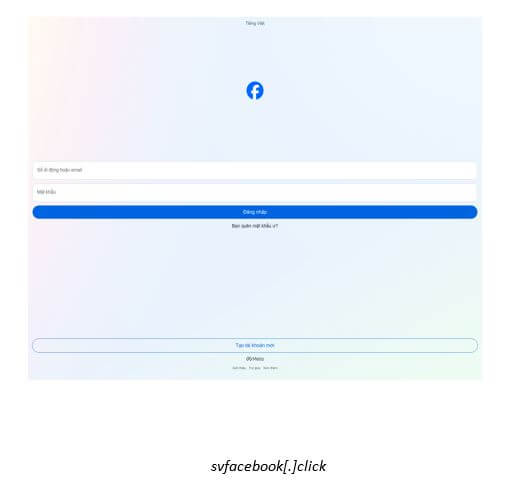

Шахрайство у Facebook: Шахрайський веб-сайт svfacebook[.]click імітував сторінку входу в Facebook, пропонуючи користувачам надати особисті дані. Хоча цей домен більше не активний, його субдомени раніше були націлені на користувачів Facebook.

Як захистити себе від фішингових атак

Щоб захиститися від фішингових атак, Check Point пропонує наступні поради:

- Використовуйте програмне забезпечення для захисту і переконайтеся, що воно оновлене.

- Скануйте веб-сторінки та небажані електронні листи на наявність червоних прапорців. Це можуть бути друкарські та інші помилки, невідповідність або неправильне написання доменних імен, термінові заклики до дії, запити на особисту інформацію, дивні посилання або вкладення, а також пропозиції, які здаються занадто хорошими, щоб бути правдою.

- Уникайте взаємодії з підозрілими посиланнями, вкладеннями та веб-сайтами. Не переходьте за посиланнями або вкладеннями в небажаних електронних листах і будьте обережні з веб-сайтами, які виглядають незрозуміло.

Читайте також: Окрім паролів: 4 ключові кроки безпеки, про які ви, ймовірно, забуваєте

«Постійні фішингові атаки з використанням великих брендів підкреслюють гостру потребу в навчанні користувачів і вдосконалених заходах безпеки, – додали в Check Point у своєму звіті. «Перевірка джерел електронної пошти, уникнення незнайомих посилань і використання багатофакторної автентифікації (MFA) є життєво важливими для захисту від цих еволюціонуючих загроз».